ASEC 주간 악성코드 통계 (20230206 ~ 20230212)

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 2월 6일 월요일부터 2월 12일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

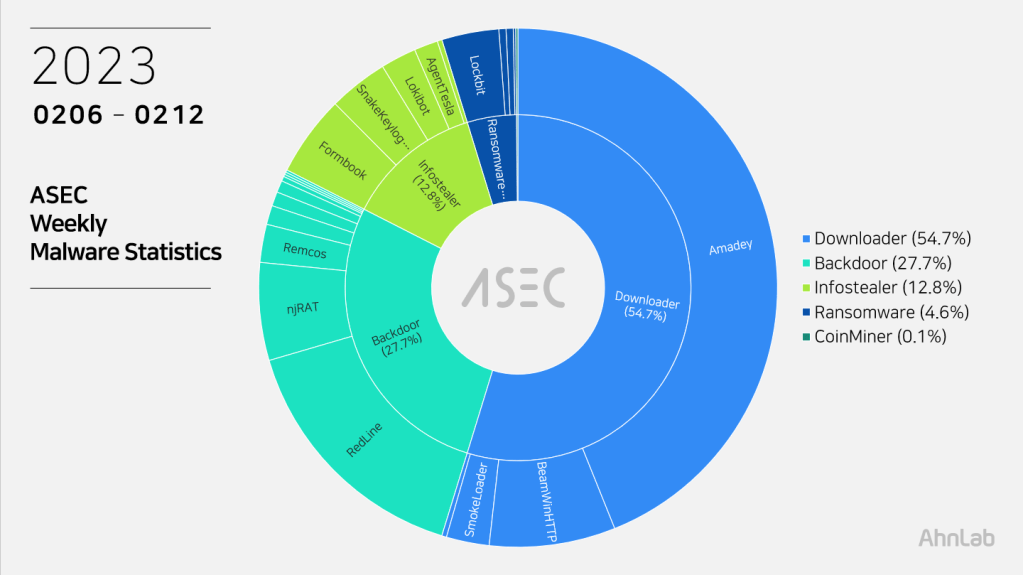

대분류 상으로는 다운로더가 54.7%로 1위를 차지하였으며, 그 다음으로는 백도어가 27.7%, 이어서 인포스틸러 12.8%, 랜섬웨어 4.6%, 코인마이너 0.1%로 집계되었다.

Top 1 – Amadey

Amadey Bot 악성코드는 이번 주 43.9%를 차지하며 1위에 올랐다. Amadey는 다운로더 악성코드로서 공격자의 명령을 받아 추가 악성코드를 설치할 수 있으며, 정보 탈취 모듈이 사용될 경우에는 감염 시스템의 사용자 정보들을 수집하기도 한다.

일반적으로 Amadey는 정상 프로그램 및 크랙 악성코드를 위장해 유포되고 있는 SmokeLoader에 의해 설치된다. 하지만 최근에는 기업 사용자들을 대상으로 스팸 메일에 첨부된 악성 문서 파일을 통해 유포되면서 LockBit 랜섬웨어를 설치하는데 이용되고 있다.

다음은 확인된 C&C 서버 주소들이다.

- hxxp://62.204.41[.]4/Gol478Ns/index.php

- hxxp://62.204.41[.]248/Gol478Ns/index.php

- hxxp://193.233.20[.]2/Bn89hku/index.php

- hxxp://62.204.41[.]5/Bu58Ngs/index.php

Top 2 – RedLine

RedLine 악성코드는 15.7%로 2위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- hxxp://193.233.20[.]12:4132

- hxxp://62.204.41[.]170:4172

- hxxp://45.15.157[.].156:10562

- hxxp://195.2.78[.]49:6074

Top 3 – BeamWinHTTP

7.9%로 3위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://45.12.253[.]56/advertisting/plus.php

- hxxp://45.12.253[.]51/publisher.php

- hxxp://45.139.105[.]171/itsnotmalware/count.php

Top 4 – njRAT

njRAT은 키로깅을 포함한 정보 유출 외에도 공격자의 명령을 수행할 수 있는 RAT 악성코드로서 6.1%를 차지한다. 최근 수집되는 njRAT들은 페이스북 광고 페이지 등과 같은 피싱을 통해 유포되는 경우가 많다.

- example-rooms.at.ply[.]gg:19907

- mohammed1990.ddns[.]net

- xiiiolympus.zapto[.]org:3000

- 3.125.223[.]134:14504

- rif-nador123333333.zapto[.]org:1177

- gololosd.ddns[.]net:9090

njRAT은 상당수 정상 파일로 위장하여 유포되는 특징이 있다. 유포 시 위장하는 대상으로는 게임 핵이나 크랙 프로그램과 같은 불법 프로그램이 다수 존재하며, 이 외에도 불법 공유 게임들에 포함되어 유포되는 경우가 많다.

- JJS-UI.exe

- modest-menu.exe

- GTA san andreas.exe

- GikssLoader.exe

- Gmail Hacker Password 2016.exe

- minecraft.exe

- Srilankan.exe

- Flash player.exe

- pandora.gg-update.exe

- JavaUpdateShell.exe

Top 5 – Formbook

이번주는 인포스틸러 악성코드인 Formbook이 5.0%로 5위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- overdue settlement.exe

- URGENT REQUEST FOR QUOTATION ORDER SHEET.exe

- Order specification.exe

- SHIPPING DOC.exe

- ruficoccin.exe

- firefox.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.fatsecing[.]xyz/ippd/

- hxxp://www.potifitz[.]site/gapq/

- hxxp://www.lobefood[.]site/rder/

- hxxp://www.pushgit[.]site/rd0h/

- hxxp://www.ytorly[.]xyz/d03s/

- hxxp://www.firmart.info/vcuc/

- hxxp://www.hurloic[.]xyz/gg62/

- hxxp://www.hexopb[.]xyz/sz17/

- hxxp://www.koyesses[.]site/xprq/

- hxxp://www.cahxary[.]site/urg8/

- hxxp://www.wordybag[.]online/nes8/

- hxxp://www.genmanty[.]site/g44n/

- hxxp://www.seculw[.]xyz/de12/

- hxxp://www.martcash[.]website/fuo8/

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.