ASEC 주간 악성코드 통계 (20230130 ~ 20230205)

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 1월 30일 월요일부터 2월 5일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

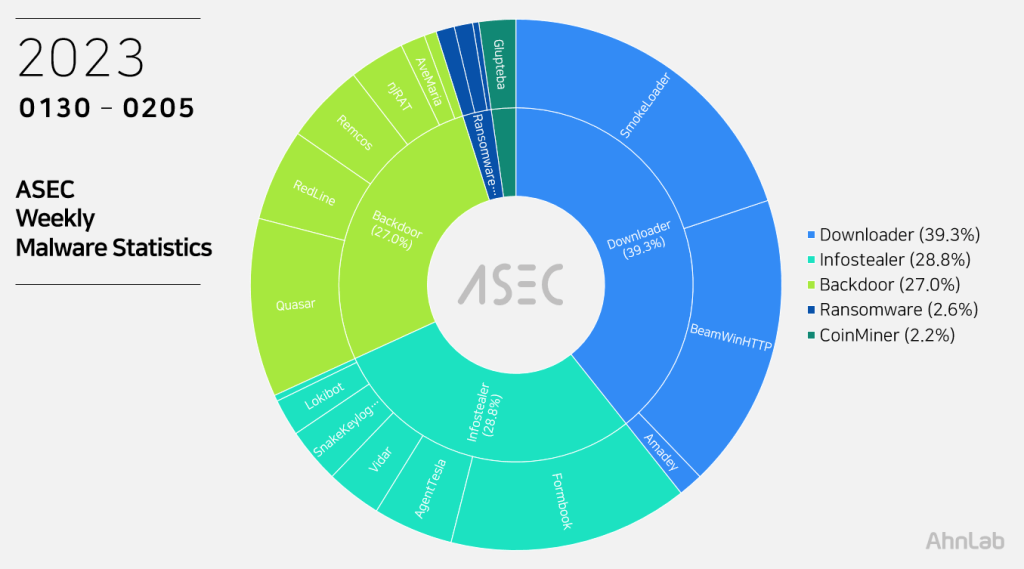

대분류 상으로는 다운로더가 39.3%로 1위를 차지하였으며, 그 다음으로는 인포스틸러가 28.8%, 이어서 백도어 27.0%, 랜섬웨어 2.6%, 코인마이너 2.2%로 집계되었다.

Top 1 – SmokeLoader

Smokerloader는 인포스틸러 / 다운로더 악성코드이며 익스플로잇 킷을 통해 유포된다. 이번 주는 19.9%를 차지하며 1위에 올랐다. 익스플로잇 킷을 통해 유포되는 다른 악성코드와 마찬가지로 MalPe 외형을 갖는다.

실행되면 explorer.exe에 자기 자신을 인젝션하게 되고, 실제 악성 행위는 이 explorer.exe에 의해 수행된다. C&C 서버에 접속한 후 명령에 따라 추가 모듈을 다운로드할 수도 있고, 또 다른 악성코드를 다운로드할 수도 있다. 추가 모듈의 경우 다운로드되는 모듈 대부분은 인포스틸러 기능을 담당하며, 자식 프로세스로 explorer.exe를 생성하여 모듈을 인젝션하여 동작시킨다.

Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트 내에 존재한다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- potunulit[.]org

- hutnilior[.]net

- bulimu55t[.]net

- soryytlic4[.]net

- novanosa5org[.]org

- nuljjjnuli[.]org

- tolilolihul[.]net

- somatoka51hub[.]net

- hujukui3[.]net

- bukubuka1[.]net

- golilopaster[.]org

- newzelannd66[.]org

- otriluyttn[.]org

- host-file-host6[.]com

- host-host-file8[.]com

- mightys[.]at/tmp/

- mupsin[.]ru/tmp/

- channelpi[.]com/tmp/

- mordo[.]ru/tmp/

- c3g6gx853u6j[.]xyz

- 04yh16065cdi[.]xyz

- 33qd2w560vnx[.]xyz

- neriir0f76gr[.]com

- b4y08hrp3jdb[.]com

- swp6fbywla09[.]com

- 7iqt53dr345u[.]com

- mj4aj8r55mho[.]com

- ne4ym7bjn1ts[.]com

Top 2 – BeamWinHTTP

18.0%로 2위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- 45.12.253[.]51/publisher.php

- 45.12.253[.]56/advertisting/plus.php

Top 3 – Formbook

Formbook 악성코드는 14.6%로 3위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- TT Swift ($ 23,506.50) 19.01.23_jpg.exe

- E-FCR Docs_pdf.exe

- HSBC Account Statement 03FEB2023_pdf.exe

- RFQ-20000 TO 500000 MTBARELLS TEST by SGSPDF.exe

- Invoice.exe

- MV GOLDEN BRIGHT_VESSEL DESCRIPTION.exe

- INV.exe

- REQ-22-TM-04211.exe

- HSBC Payment Advice_pdf.exe

- JAN SOA PAYMENT.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.auskunfton[.]com/u8ow/

- hxxp://www.bnhkit[.]xyz/d0a7/

- hxxp://www.btexmo[.]xyz/ga23/

- hxxp://www.domight[.]live/gune/

- hxxp://www.domight[.]live/hyed/

- hxxp://www.energybig[.]xyz/ghii/

- hxxp://www.frykuv[.]xyz/sk29/

- hxxp://www.genmanty[.]site/g44n/

- hxxp://www.gvdxop[.]xyz/n10i/

- hxxp://www.hexopb[.]xyz/sz17/

- hxxp://www.koyesses[.]site/xprq/

- hxxp://www.markmarket[.]live/m3ix/

- hxxp://www.pertio[.]xyz/gs12/

- hxxp://www.tumaqe[.]xyz/fh11/

- hxxp://www.webventy[.]site/m5oe/

Top 4 – Quasar RAT

Quasar RAT은 닷넷으로 개발된 RAT 악성코드로서 오픈 소스로 공개되어 있음에 따라 다양한 공격자들이 사용하는 악성코드이다. 10.9%로 4위를 기록한 Quasar RAT은 과거 Kimsuky 그룹이 APT 공격에 사용한 이력부터 코인 마이너 공격자에 의해 사용되는 등 다양한 공격에 사용되고 있다.

다음은 Quasar RAT의 유포 파일명 목록으로서, 최근에는 주로 정상 프로그램의 크랙 버전으로 위장하여 유포되고 있다.

- c0cain_lite.EXE

- OpenBullet V 2.3.1.exe

- Photo.exe

- Battleye.jpg.exe

- Power Point Presentation.exe

- SunloginClient.exe

- JJSploit_Installer.exe

Quasar RAT은 일반적인 RAT 악성코드들처럼 프로세스 및 파일, 레지스트리와 같은 시스템 작업, 원격 명령 실행, 파일 업로드 및 다운로드와 같은 기능들을 제공한다. Quasar RAT은 이외에도 키로깅, 계정 정보 수집 기능들을 제공하여 사용자 환경의 정보를 탈취할 수 있고, 원격 데스크탑을 통해 실시간으로 감염 시스템을 제어할 수 있다.

다음은 확인된 Quasar RAT의 C&C 서버 주소이다.

- 23.216.147[.]64:443

- 35.222.163[.]119:3741

- 79.119.149[.]174:4782

- 80.209.225[.]244:4420

- fat-tx.at.ply[.]gg:14136

Top 5 – Redline

RedLine 악성코드는 5.6%로 5위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 45.15.156[.]194:36152

- 176.113.115[.]16:4122

- 193.56.146[.]78:51487

- 62.204.41[.]170:4132

- 51.210.137[.]6:47909

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.