ASEC 주간 악성코드 통계 (20230213 ~ 20230219)

ASEC(AhnLab Security Emergency response Center)에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 2월 13일 월요일부터 2월 19일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

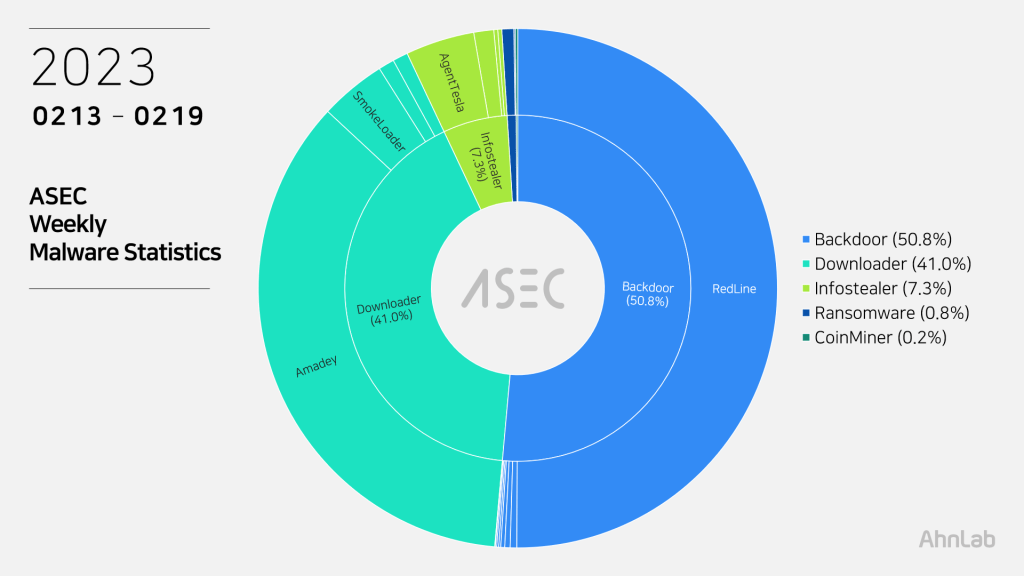

대분류 상으로는 백도어가 50.8%로 1위를 차지하였으며, 그 다음으로는 다운로더가 41.0%, 이어서 인포스틸러 7.3%, 랜섬웨어 0.8%, 코인마이너 0.2%로 집계되었다.

Top 1 – RedLine

RedLine 악성코드는 49.4%로 1위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- hxxp://51.161.104[.]92:47909

- hxxp://193.233.20[.]13:4136

- hxxp://176.113.115[.]17:4132

Top 2 – Amadey

Amadey Bot 악성코드는 이번 주 35.0%를 차지하며 2위에 올랐다. Amadey는 다운로더 악성코드로서 공격자의 명령을 받아 추가 악성코드를 설치할 수 있으며, 정보 탈취 모듈이 사용될 경우에는 감염 시스템의 사용자 정보들을 수집하기도 한다.

일반적으로 Amadey는 정상 프로그램 및 크랙 악성코드를 위장해 유포되고 있는 SmokeLoader에 의해 설치된다. 하지만 최근에는 기업 사용자들을 대상으로 스팸 메일에 첨부된 악성 문서 파일을 통해 유포되면서 LockBit 랜섬웨어를 설치하는데 이용되고 있다.

다음은 확인된 C&C 서버 주소들이다.

- hxxp://62.204.41[.]4/Gol478Ns/index.php

- hxxp://193.233.20[.]2/Bn89hku/index.php

- hxxp://193.233.20[.]4/t6r48nSa/index.php

Top 3 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 4.2%로 3위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- SMTP Server : mail.keefort.com[.]ec

User : ssg@keefort.com[.]ec

Password : u=Wa*****3nj

Receiver : blanca@williamsalfredlogs[.]com - SMTP Server : mail.chestronics[.]com

User : engineering1@chestronics[.]com

Password : y)[1******Bh

Receiver : admin@sangamsweets.co[.]in - SMTP Server : mail.mbarieservicesltd[.]com

User : saless@mbarieservicesltd[.]com

Password : ********+18Q4%;M

Recervier : iinfo@mbarieservicesltd[.]com - Telegram API : hxxps://api.telegram[.]org/bot5826219676:AAHzaO_KidyTjZ5PTwFErYpZivpT8wfDUno/

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- FedEx Receipt_AWB# 1022355160763.exe

- QUOTE.exe

- $60000-WireTransfer.exe

- PO-000001306.exe

- USD122986.exe

- MBL#KYBKKP2300028.exe

Top 4 – SmokeLoader

Smokerloader는 인포스틸러 / 다운로더 악성코드이며 익스플로잇 킷을 통해 유포된다. 이번 주는 4.1%를 차지하며 4위에 올랐다. 익스플로잇 킷을 통해 유포되는 다른 악성코드와 마찬가지로 MalPe 외형을 갖는다.

실행되면 explorer.exe에 자기 자신을 인젝션하게 되고, 실제 악성 행위는 이 explorer.exe에 의해 수행된다. C&C 서버에 접속한 후 명령에 따라 추가 모듈을 다운로드할 수도 있고, 또 다른 악성코드를 다운로드할 수도 있다. 추가 모듈의 경우 다운로드되는 모듈 대부분은 인포스틸러 기능을 담당하며, 자식 프로세스로 explorer.exe를 생성하여 모듈을 인젝션하여 동작시킨다.

Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트 내에 존재한다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- hxxp://perficut[.]at/tmp/

- hxxp://rutobacco[.]ru/tmp/

- hxxp://aingular[.]com/tmp/

- hxxp://piratia-life[.]ru/tmp/

- hxxp://potunulit[.]org/

- hxxp://hutnilior[.]net/

- hxxp://bulimu55t[.]net/

- hxxp://soryytlic4[.]net/

- hxxp://novanosa5org[.]org/

- hxxp://nuljjjnuli[.]org/

- hxxp://tolilolihul[.]net/

- hxxp://somatoka51hub[.]net/

- hxxp://hujukui3[.]net/

- hxxp://bukubuka1[.]net/

Top 5 – SnakeKeylogger

1.3%로 5위를 차지한 SnakeKeylooger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 주로 메일 서버 및 사용자 계정들을 이용하며 이외에도 FTP, Telegram, Discord 방식이 사용될 수도 있다. 최근 유입되는 샘플들이 이용하는 C&C 정보는 아래와 같다.

- Telegram API : hxxps://api.telegram[.]org/bot6112875567:AAELAi1dztc_XKpDFEg1a1IG01250o2gxXs/

- Telegram API : hxxps://api.telegram[.]org/bot6088403113:AAGbasJAZS1yXzT5Hv6KJBlt80Z5QJZiq8Y/

- Telegram API : hxxps://api.telegram[.]org/bot6160036640:AAHqrAdmG4_GQkcLvxoups3k8WSEUC34w1g/

- Telegram API : hxxps://api.telegram[.]org/bot5409930542:AAFxwqGbFuHLkEcoI_Wd5LmyaZ64bak9as0/

다른 인포스틸러 악성코드들과 동일하게 송장(Invoice), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포됨에 따라 파일명 역시 이와 유사하다.

- INVOICE.EXE

- payment remitted.exe

- Kind_Machine_Paired.exe

- Payment.exe

- BLOb.exe

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.