ASEC 주간 악성코드 통계 (20221128 ~ 20221204)

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 11월 28일 월요일부터 12월 4일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

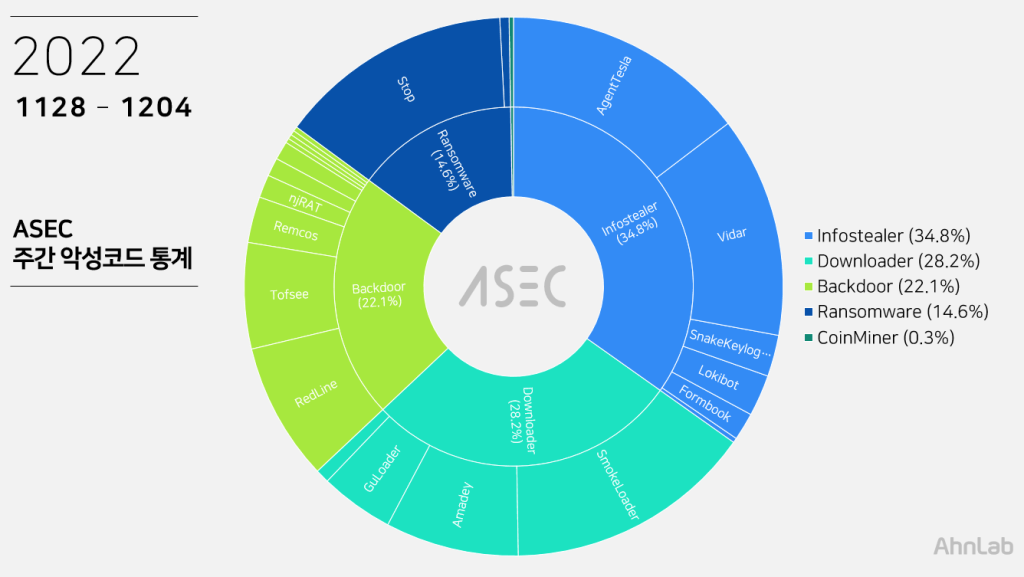

대분류 상으로는 인포스틸러가 34.8%로 1위를 차지하였으며, 그 다음으로는 다운로더가 28.2%, 백도어 21.1%, 랜섬웨어 14.6%, 코인마이너가 0.3%로 집계되었다.

Top 1 – SmokeLoader

Smokerloader는 인포스틸러 / 다운로더 악성코드이며 익스플로잇 킷을 통해 유포된다. 이번 주는 14.9%를 차지하며 1위에 올랐다. 익스플로잇 킷을 통해 유포되는 다른 악성코드와 마찬가지로 MalPe 외형을 갖는다.

실행되면 explorer.exe에 자기 자신을 인젝션하게 되고, 실제 악성 행위는 이 explorer.exe에 의해 수행된다. C&C 서버에 접속한 후 명령에 따라 추가 모듈을 다운로드할 수도 있고, 또 다른 악성코드를 다운로드할 수도 있다. 추가 모듈의 경우 다운로드되는 모듈 대부분은 인포스틸러 기능을 담당하며, 자식 프로세스로 explorer.exe를 생성하여 모듈을 인젝션하여 동작시킨다.

Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트 내에 존재한다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- akmedia[.]in/js/k/index.php

- bethesdaserukam[.]org/setting/k/index.php

- stemschools[.]in/js/k/index.php

- dejarestaurant[.]com/wp-admin/js/k/index.php

- moabscript[.]ir/wp-admin/js/k/index.php

- nicehybridseeds[.]com/image/catalog/k/index.php

- imaker[.]io/picktail/js/k/index.php

- nanavatisworld[.]com/assets/js/k/index.php

- smartbubox[.]com/img/k/index.php

- krigenpharmaceuticals[.]com/js/k/index.php

Top 2 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 14.6%로 2위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- Telegram API : hxxps://api.telegram[.]org/bot5453942321:AAF6CS9julQ6K7s5pxacNALwWJ2A52D0EC4/sendDocument

- SMTP Server : host39.registrar-servers.com

User : kingsly@potashin.us

Password : 2r^1o***QV

Receiver : kingsly@potashin.us - SMTP Server : mail.rimiapparelsltd.com

User : esoto@rimiapparelsltd.com

Password : Ev***0@

Receiver : daconic@rimiapparelsltd.com - SMTP Server : mail.nec-eg.com

User : sales5@nec-eg.com

Password : #i!N***12

Receiver : nelsonpacavira01@gmail.com

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- AWB#5401214457_Nov. 2022.exe

- dvswiftsend_3011202234513_931079122 .pdf.exe

- FACTURE PROFORMA GIZ DU 30 AU-2022-OCWAR-T.exe

- new order.exe

- Payment copy of Euro 90,162.57.exe

- PO 221001.PDF (Panvertex. Private Ltd. Trading Company Limited) Signed Copy.exe

- PO#28135 – 裕偉.exe

- RFQ_$CIF& Ex RCI Spain.exe

Top 3 – Stop

14.1%로 3위를 차지한 Stop은 주로 익스플로잇 킷이나 크랙을 통해 유포되는 랜섬웨어 악성코드이다. Stop은 주로 SmokeLoader, Vidar와 같이 MalPe 외형을 갖으며, 파일 암호화 행위에 앞서 특정 악성코드를 다운로드하는 기능이 존재하는 것이 특징이다. Stop을 이용하는 공격자들은 주로 정보 탈취형 악성코드인 Vidar 악성코드를 설치하여 감염 시스템의 정보를 탈취한 후에 사용자 파일들을 암호화하고 있다.

Stop 랜섬웨어는 C&C 서버에 접속하여 암호화를 위한 공개키를 다운로드한다. 만약 접속이 실패할 경우 바이너리에 포함하고 있는 공개키를 사용한다. 최근 확인되고 있는 Stop 랜섬웨어의 C&C 서버는 다음과 같다.

- hxxp://fresherlights[.]com/lancer/get.php

- hxxp://fresherlights[.]com/test1/get.php

Stop은 C&C 서버 외에도 추가 추가 악성코드를 다운로드하기 위한 URL을 가지고 있다. 추가적으로 설치되는 악성코드로는 Vidar 인포스틸러 악성코드와 ClipBanker 악성코드이다.

- hxxp://fresherlights[.]com/files/1/build3.exe

- hxxp://uaery[.]top/dl/build2.exe

Top 4 – Vidar

이번주는 Vidar가 13.3%를 차지하며 4위를 차지하였다. Vidar는 대표적인 인포스틸러 / 다운로더 악성코드이다. 웹 브라우저, FTP, 코인 지갑 주소, 스크린샷 등의 인포스틸러 기능 외에도 추가 악성코드를 다운로드 할 수 있는 기능이 존재하는 것이 특징이다.

Vidar는 과거부터 꾸준하게 Stop 랜섬웨어 공격자들에 의해 사용되고 있는데, Stop 랜섬웨어를 이용한 파일 암호화 이전에 Vidar를 설치해 정보를 탈취한다.

다음은 Vidar 악성코드의 정보 유출 기능에 대한 분석 정보이다.

해당 기간 동안 사용된 C&C 주소는 다음과 같다.

- hxxp://195.201.45[.]53/1375

- hxxp://195.201.45[.]53/517

- hxxp://88.198.77[.]204/1148

- hxxp://88.198.77[.]204/517

- hxxp://95.217.29[.]31/517

Top 5 – RedLine

RedLine 악성코드는 8.3%로 5위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로부터 명령을 받아 추가 악성코드를 다운로드할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 194.36.177[.]60:81

- 45.138.74[.]121:80

- 193.47.61[.]7:42774

- 79.137.204[.]112:80

- 49.12.189[.]93:81

- 45.15.156[.]155:80

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.