ASEC 주간 악성코드 통계 ( 20220103 ~ 20220109 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 1월 3일 월요일부터 2022년 01월 09일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

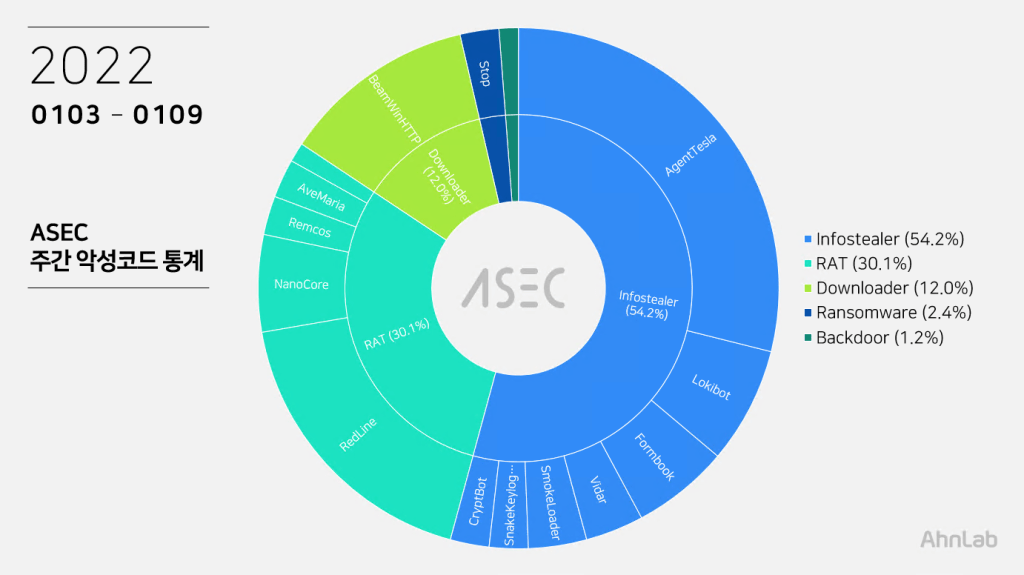

대분류 상으로는 인포스틸러가 54.2%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 30.1%, 다운로더가 12.0%, 랜섬웨어가 2.4%, Backdoor가 1.2% 로 집계되었다.

Top 1 – AgentTesla

이번주도 AgentTesla가 28.9%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server mail.sementescaicara.com[.]br (174.142.126[.]13)

sender sementes@sementescaicara.com[.]br

receiver sementes@sementescaicara.com[.]br

user sementes@sementescaicara.com[.]br

pw sem*****4062 - server mail.packsealsind[.]com (162.241.148[.]56)

sender sales.mumbai@packsealsind[.]com

receiver sales.mumbai@packsealsind[.]com

user sales.mumbai@packsealsind[.]com

pw %Y****op - server mail.neneka[.]org (108.167.180[.]132)

sender choi@neneka[.]org

receiver mary@neneka[.]org

user choi@neneka[.]org

pw Nene****16

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- FedEx 773538627141.pdf.exe

- PO30182.EXE

- documentos Fedex00345.pdf.exe

- TT USD21,499.77.exe

- NEW ORDER CF2022-24400.exe

- Oredr requirement for_LK consulting limited.PDF.exe

Top 2 – RedLine

RedLine 악성코드는 18.1%로 2위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 185.231.70[.]207:24867

- 185.215.113[.]83:60722

- 45.9.20[.]144:23321

- 5.206.227[.]238:81

- 95.143.177[.]66:9006

- 91.243.32[.]101:1568

Top 3 – BeamWinHTTP

12.0% 로 3위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- ad-postback[.]biz

- web-stat[.]biz

Top 4 – Lokibot

Lokibot 악성코드는 7.2%를 기록하며 4위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- wininit.exe

- FEDEX_DO.EXE

- bestzx.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://secure01-redirect.net/gc8/fre.php

- hxxp://167.99.241.151/ndex.php

- hxxp://nesofirenit.gq/stats/fre.php

Top 5 – Formbook

Formbook은 인포스틸러 악성코드는 6.0%로 5위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- content.8319.31219.21035

- INCENTIVE.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- http://www.strikco[.]link/s11o/

- http://www.haztol[.]xyz/n62s/

- http://www.celimot[.]xyz/g2fg/

- http://www.haztol[.]xyz/n62s/

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.