ASEC 주간 악성코드 통계 ( 20220110 ~ 20220116 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 1월 10일 월요일부터 1월 16일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

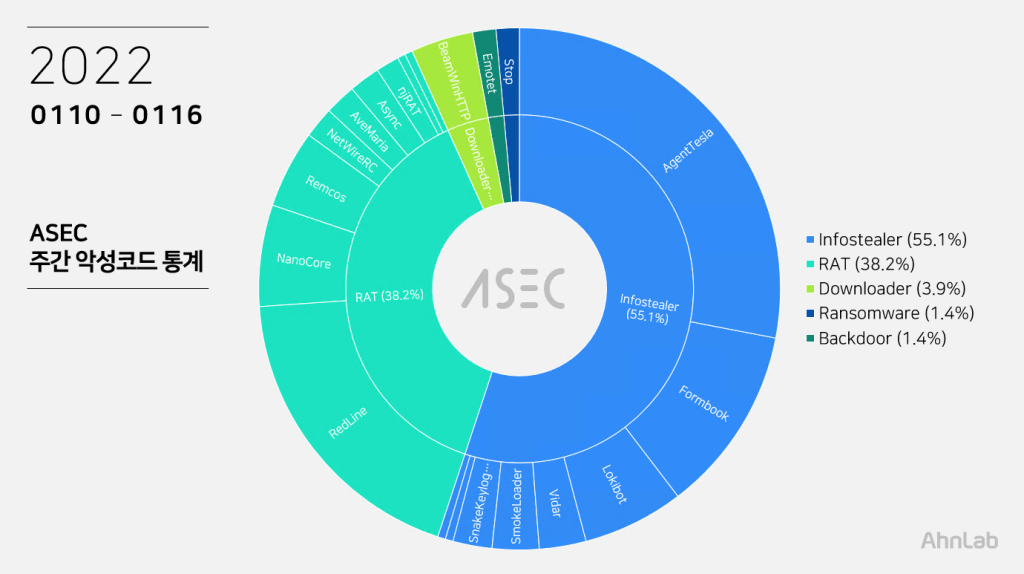

대분류 상으로는 인포스틸러가 55.1%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 38.2%, 다운로더가 3.9%, 랜섬웨어와 Backdoor가 각각 1.4% 로 집계되었다.

Top 1 – AgentTesla

이번주도 AgentTesla가 28.0%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server : mail.agenciaaros.com[.]py (51.79.119[.]220)

sender : droid@agenciaaros.com[.]py

receiver : cutechickdick@gmail[.]com

user : droid@agenciaaros.com[.]py

pw : icu*****@ - server : mail.meyaargroup[.]com (148.251.123[.]147)

sender : info@meyaargroup[.]com

receiver : contacto@filtrosdys[.]com

user : info@meyaargroup[.]com

pw : Me*****3$ - server : us2.smtp.mailhostbox[.]com (208.91.199[.]223)

sender : info@pacificallbd[.]com

receiver : info@pacificallbd[.]com

user : info@pacificallbd[.]com

pw : chid*****e2419

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- Purchase_Order.exe

- ASEAN_SHIPPING_ADVICE#202201.exe

- PO_5882022.exe

- 06-22-INV_SHIPPING_DOCS.exe

- SWIFT_COPY.exe

- PURCHASE_ORDER_21-01570.exe

- P.O.exe

- scanned_copy.bit.exe

- payment_advise.exe

- PAYMENT.exe

- DHL Delivery Invoice AWB 2774038374.exe

- Awb_shipping_BL_doc_4860000000000000822.exe

- cables po 2022.exe

Top 2 – RedLine

RedLine 악성코드는 18.9%로 2위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 45.156.25[.]78:9006

- 62.182.156[.]179:46840

- 45.142.215[.]180:56456

- 185.64.76[.]74:16382

- 185.112.83[.]99:8888

- 65.21.94[.]84:6755

Top 3 – Formbook

인포스틸러 악성코드인 Formbook은 11.6%로 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- PO 4500064218 – 1,701kg DHN.exe

- PO#0065022.pdf.exe

- Statement_of_Account_10012022.Pdf.exe

- shippment document.exe

- New Purchase Order #4522028497.exe

- Online banking.exe

- 0rder_pdf.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.rampi6[.]com/b80i/

- hxxp://www.asinment[.]com/pnug/

- hxxp://www.wedbus[.]online/g0i2/

Top 4 – Lokibot

Lokibot 악성코드는 6.3%를 기록하며 4위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- Purchase Order_pdf.exe

- PO#5363349474.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://mainlandtoisland[.]ml/BN2/fre.php

- hxxp://augmentinprod[.]ir/jin/five/fre.php

- hxxp://tarbelos[.]com/Loki/Panel/five/fre.php

Top 5 – NanoCore

NanoCore는 4위를 차지한 Lokibot과 동일하게 6.3%로 확인되었다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- DHL8395278940.exe

- SalesMate.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- ayoway.ddns[.]net

- girlhomejan6100.duckdns[.]org

- strongodss.ddns[.]net

- 55098hustlenow.hopto[.]org

- windapts.ddns[.]net

- justinalwhitedd554.duckdns[.]org

- mback5338.duckdns[.]org

- nanoboss.duckdns[.]org

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.