ASEC 주간 악성코드 통계 ( 20211101 ~ 20211107 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 11월 01일 월요일부터 2021년 11월 07일 일요일까지 수집된 한 주간의 통계를 정리한다.

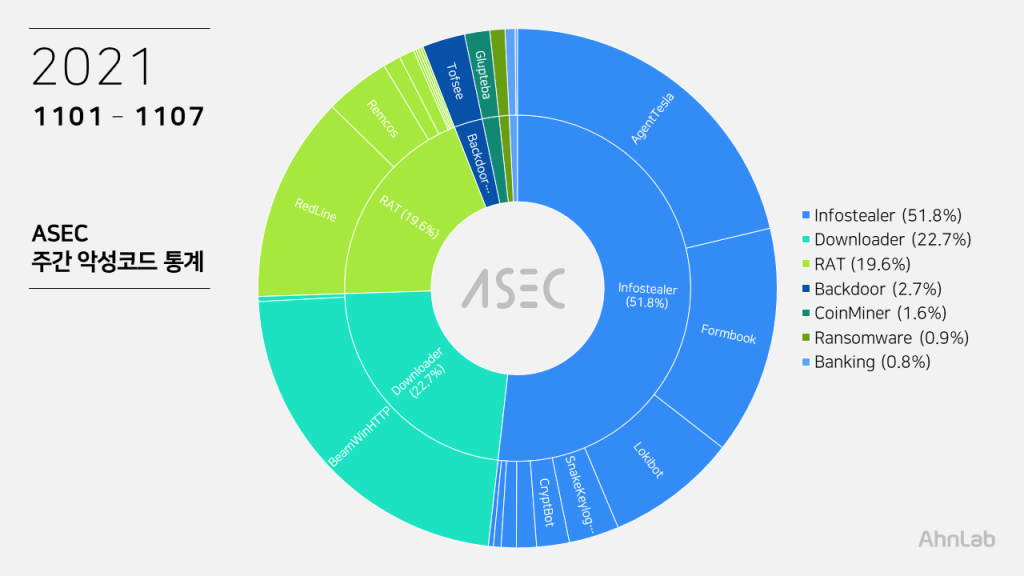

대분류 상으로는 인포스틸러가 51.8%로 1위를 차지하였으며, 그 다음으로는 다운로더가 22.7%, RAT (Remote Administration Tool) 악성코드가 19.6%, 백도어 악성코드가 2.7%, CoinMiner가 1.6% 로 집계되었다.

Top 1 – BeamWinHTTP

22.4%로 지난주에 이어 1위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- gcl-gb[.]biz

Top 2 – AgentTesla

AgentTesla는 21.3%를 차지하며 2위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- mail.medicare-equipment[.]com

sender : medicare@madicare-equipment[.]com

receiver : ghostxxz@yandex[.]com

user : medicare@madicare-equipment[.]com

pw : AllThe****777 - mail.emulines[.]biz

sender : maxi.rosario@emulines[.]biz

receiver : maxi.rosario@emulines[.]biz

user : maxi.rosario@emulines[.]biz

pw : oaOwC****6YR - mail.sancaheidelberg.co[.]za

sender : sandy@sancaheidelberg.co[.]za

receiver : sandy@sancaheidelberg.co[.]za

user : sandy@sancaheidelberg.co[.]za

pw : Syste****00

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- 17869 [order].exe

- 1MV. BRAVE SAILOR (V.1801) – AGENT NOMINATION (Bunkering Only).exe

- 2021193746437. XLS.exe

- BALANCE Confirmation xxls.exe

- Bank details.exe

- COPIA DE PAGO TT_pdf_________________________________________.exe

- DHL9142591441.PDF.exe

- Quotation.exe

- sale order.exe

- SHIP-INVOICE_21DG096-097. XLS.exe

- SNE.Order_OrisOxin Co..exe

- SNE-20210123.exe

Top 3 – Formbook

Formbook은 인포스틸러 악성코드로 14.2%를 차지하며 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 제품 카탈로그23.exe

- commercialJ-80-PM-MRQ-4025-6901.exe

- DOC.exe

- Drawings HQ30-DM140.exe

- Ekli PO No. 162223 (Mazak Corporation)pdf.exe

- inquiry.exe

- Purchase Order- 10,000 MT.exe

- Quotation.exe

- quote s1.GM.220.21.exe

- RFQref0948321.PDF.exe

- ScanPMT.exe

- SURRENDED BL Draft-Sea-Waybill-FLXT-1304583.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.bainrix[.]com/ahdu/

- hxxp://www.banceout3[.]com/sywu/

- hxxp://www.mefacin[.]online/gt4l/

- hxxp://www.norllix[.]com/gab8/

- hxxp://www.seo-click7[.]com/cnp0/

- hxxp://www.wecuxs[.]com/ntfs/

- hxxp://www.wecuxs[.]/vocn/

Top 4 – RedLine

RedLine 악성코드가 12.8%로 4위를 차지하며 지난주에 이어 순위에 올랐다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- piatulusher[.]xyz

- 135.181.129[.]119:4805

- 91.121.67[.]60:23325

Top 5 – Lokibot

Lokibot 악성코드는 8.1%를 차지하며 5위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 젠투**브 발주서_T800-3.exe

- Se**ong Ref No. MQ-3018 & MQ-3019.exe

- AWB 8532266141 .jpg.exe

- PO_445622380.exe

- Quotation Request..exe

- SO5040230.exe

- PO 211102-02B.exe

- RFQ_SG951021-22.exe

- PO 211101-002A.exe

- Offer_sheet_Quotation.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://203.159.80[.]151/king/fre.php

- hxxp://23.254.225[.]235/oga/fre.php

- hxxp://23.254.225[.]235/uyaka/fre.php

- hxxp://23.254.225[.]235/wj/fre.php

- hxxp://arinzeproducts[.]xyz/five/fre.php

- hxxp://bobreplace[.]xyz/five/fre.php

- hxxp://navijunks[.]ml/chores/fre.php

- hxxp://peakledz[.]xyz//five/fre.php

- hxxp://secure01-redirect[.]net/ga17/fre.php

- hxxp://secure01-redirect[.]net/ga24/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.