ASEC 주간 악성코드 통계 ( 20211025 ~ 20211031 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 10월 25일 월요일부터 2021년 10월 31일 일요일까지 수집된 한 주간의 통계를 정리한다.

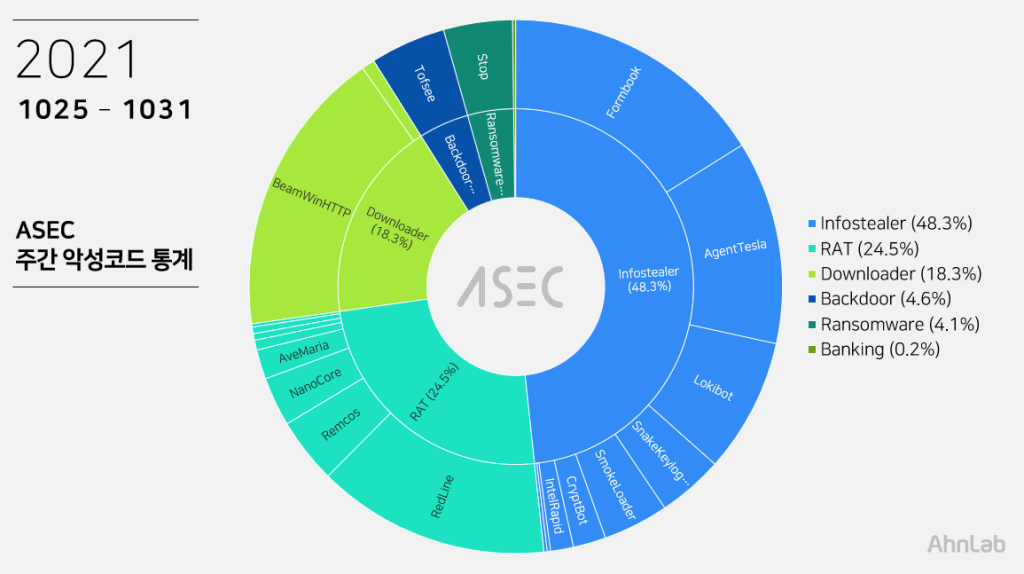

대분류 상으로는 인포스틸러가 48.3%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 24.5%, 다운로더가 18.3%, 백도어 악성코드가 4.6%, 랜섬웨어가 4.1%, 뱅킹 악성코드가 0.2% 로 집계되었다.

Top 1 – BeamWinHTTP

17.5%로 1위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- gcl-gb[.]biz

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로 16.1%를 차지하며 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- Invoice_Order_Reconfirm_MT103TTW.exe

- ORDER#PO48092172268.pdf.exe

- P-Order #102721.exe

- Invoice_Order_Reconfirm_MT103TTW.exe

- DELAY NOTICE – BL 做法 SO NO 6020 – 10-25 EVER LOADING 0545-046E SO6020 (W34166).exe

- Payment Receipt.pdf.exe

- CITEK_doc20212008.exe

- Order_No00020212910.exe

- DRAFT CONTRACT 0000499000-1100928777-pdf.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.brasbux[.]com/o2go/

- hxxp://www.bulukx[.]com/gmwg/

- hxxp://www.nu865ci[.]com/mc6b/

- hxxp://www.saint444[.]com/bs8f/

- hxxp://www.seo-clicks7[.]com/cnp0/

- hxxp://www.wecuxs[.]com/sukm/

Top 3 – RedLine

이번 주는 RedLine 악성코드가 14.1%로 3위를 차지했다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- hxxp://mooorni[.]xyz

- hxxp://sayanu[.]xyz

- hxxp://megdb[.]xyz

- hxxp://querahinor[.]xyz

- hxxp://whealclothing[.]xyz

- hxxp://marianu[.]xyz

- hxxp://wensela.xyz

Top 4 – AgentTesla

AgentTesla는 12.3%를 차지하며 4위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- mail.diva-italia[.]com

sender : info@diva-italia.com

receiver : info@diva-italia.com

user : info@diva-italia.com

pw : rr.@*****Lz7 - mail.aldhiyafainteriors[.]com

sender : rahman@aldhiyafainteriors[.]com

receiver : rahman@aldhiyafainteriors[.]com

user : rahman@aldhiyafainteriors[.]com

pw : dhi*****987 - smtp.jatc0fs.com

sender : rlee@jatc0fs.com

receiver : rlee@jatc0fs.com

user : rlee@jatc0fs.com

pw : PN****b9

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- Swift_pago.pdf.exe

- Management Proposal.exe

- commercialJ-80-PM-MRQ-4025-69011.exe

- Ref. # IRQ-21-007783.exe

- COTIZACIÓN.XLSX_______________________________.exe

- ORIGINAL SCAN DOX.exe

- DHL airwaybill # 6913321715.pdf.exe

Top 5 – Lokibot

이번 주는 Lokibot이 8.2%를 차지하며 5위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- FACTURA COMERCIAL..PDF.exe

- QRT (20211027#00001) ACSAM-6000RC Quote.exe

- vbc.exe

- PO 211028-01A.exe

- PRICE QUOTATION OCT 28.exe

- USD BANK TRANSFER COPIES.exe

- payment copy.exe

- Offer_sheet_Quote.exe

- PRICE QUOTATION OCT 28.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://bobbyelectronics[.]xyz/five/fre.php

- hxxp://secure01-redirect[.]net/ga23/fre.php

- hxxp://secure01-redirect[.]net/fd4/fre.php

- hxxp://23.254.225[.]235/wj/fre.php

- hxxp://iykl2[.]xyz/otker1/w2/fre.php

- hxxp://74f26d34ffff049368a6cff8812f86ee[.]gq/BN111/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.