ASEC 주간 악성코드 통계 ( 20211018 ~ 20211024 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 10월 18일 월요일부터 2021년 10월 24일 일요일까지 수집된 한 주간의 통계를 정리한다.

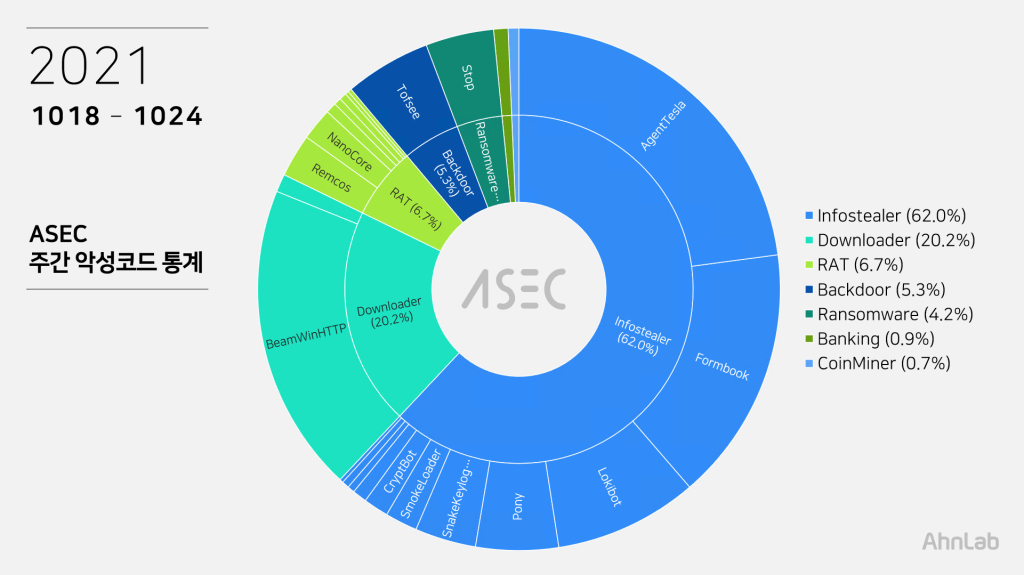

대분류 상으로는 인포스틸러가 62.0%로 1위를 차지하였으며, 그 다음으로는 다운로더가 20.2%, RAT (Remote Administration Tool) 악성코드가 6.7%, 백도어 악성코드가 5.3%, 랜섬웨어가 4.2%, 뱅킹 악성코드가 0.9%, 코인마이너 악성코드가 0.7%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 22.9%로 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- mail.securido[.]my (35.213.138[.]9)

sender : customer.service@securido[.]my

receiver : customer.service@securido[.]my

user : customer.service@securido[.]my

pw : secur*****11

- us2.smtp.mailhostbox[.]com (208.91.198[.]143)

sender : sales@tanimas-id[.]com

receiver : sales@tanimas-id[.]com

pw : !xg****3

- mail.kpnmail[.]nl (195.121.65[.]26)

sender : tabakspeciaalzaak.everse@kpnmail[.]nl

receiver : mamaputmamaput175@gmail[.]com

user : tabakspeciaalzaak.everse@kpnmail[.]nl

pw : Gij****n1

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- AYMENT FOR OVERDUE INVOICE1.exe

- SWIFT ADVISE 230984.exe

- PEDIDO_D.EXE

- ADNOC DOCUMENTS.exe

- ADNOC BID DOCUMENTS.exe

- SWIFT MT760_PDF 18-10-21_PDF.exe

- RFQ-293742.8900203.exe

- order as urgent.exe

Top 2 – BeamWinHTTP

19.1%로 2위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://45.9.20[.]13/partner/loot.php?pub=mixsix

- hxxp://myloveart[.]top/getFile.php?source=MIX3h1

Top 3 – Formbook

Formbook은 인포스틸러 악성코드로 15.8%를 차지하며 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- DELAY NOTICE (CAUQUENES V-2141E) – 出貨通知書–光國.scr

- villarzx.exe

- P.O-#0987 SPECIFICATIONS AND DIAGRAM.exe

- Order doc.exe

- PO03214890.exe

- PO 0008293.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.anysignals[.]net/g53s/

- hxxp://www.saint444[.]com/fqiq/

- hxxp://www.cunnters[.]com/bkqi/

- hxxp://www.bulukx[.]com/ssee/

- hxxp://www.teneses[.]com/yjqn/

Top 4 – Lokibot

이번 주는 Lokibot이 8.9%를 차지하며 4위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 요청자료목록_5435804.exe

- P.O#4567677 1044-185144.exe

- APK PO# 4505435804.exe

- TBHD_539.EXE

- Se***ng Ref No. MQ-3018 & MQ-3019.exe

- TDH_1366621005IMG.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://frinqy[.]gq/apps/fre.php

- hxxp://checkvim[.]com/fd7/fre.php

- hxxp://63.250.40[.]204/~wpdemo/file.php

- hxxp://37.0.10[.]190/non/z/pin.php

- hxxp://74f26d34ffff049368a6cff8812f86ee[.]gq/BN111/fre.php

- hxxp://bobbyelectronics[.]xyz/five/fre.php

- hxxp://jinolla[.]cf/states/fre.php

- hxxp://23.254.225[.]235/flex/fre.php

Top 5 – Tofsee

5.3%로 5위를 차지한 Tofsee는 백도어 악성코드이다. 주로 익스플로잇 킷을 통해 유포되고 있으며 C&C에 접속 후 마이닝, 스팸 메일, DDoS 등 다양한 기능을 갖는 추가 악성 모듈을 다운로드 받을 수 있는 악성코드이다.

다음은 확인된 C&C 서버 주소이다.

- hxxps://defeatwax[.]ru

- hxxps://quadoil[.]ru

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.