ASEC 주간 악성코드 통계 ( 20211108 ~ 20211114 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2021년 11월 08일 월요일부터 2021년 11월 14일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

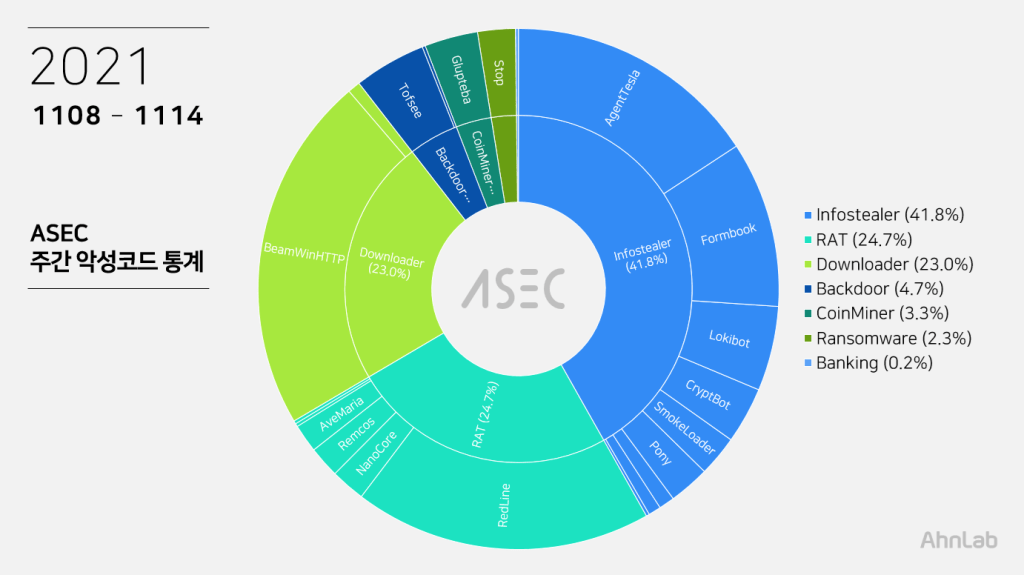

대분류 상으로는 인포스틸러가 41.8%로 1위를 차지하였으며, 그 다음으로는 RAT(Remote Administration Tool) 악성코드 24.7%, 다운로더 23.0%, 백도어 악성코드 4.7%, CoinMiner 3.3% Ransomware 2.3%, Banking 0.2% 순으로 집계되었다.

Top 1 – BeamWinHTTP

22.2%로 지난주에 이어 1위를 기록한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- gcl-gb[.]biz

- g-localdevice[.]biz

Top 2 – RedLine

RedLine 악성코드가 18.5%로 2위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 135.181.129[.]119:4805/

- 91.121.67[.]60:51630/

- 23.88.109[.]42:55961/

- 185.215.113[.]205:65531/

- 185.183.32[.]184:80/

- 164.132.202[.]23:35481/

- 95.181.152[.]14:46927/

- 185.215.113[.]109:44059/

- dorasandeau[.]xyz:80/

- teylerityah[.]xyz:80/

- leanaengama[.]xyz:80/

Top 3 – AgentTesla

AgentTesla는 15.8%로 3위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- mail.metalbo[.]es

sender : metalbo@metalbo[.]es

receiver : origin@origina[.]sbs

user : origin@origina[.]sbs

pw : GTGAme****66++ - mail.kpnmail[.]nl

sender : tabakspeciaalzaak.everse@kpnmail[.]nl

receiver : mamaputmamaput175@gmail[.]com

user : mamaputmamaput175@gmail[.]com

pw : Gij****n1 - mail.modularelect[.]com

sender : zspamming@modularelect[.]com

receiver : zspamming@modularelect[.]com

user : zspamming@modularelect[.]com

pw : Password****

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg, 즉 Auto CAD 도면 파일로 위장한 샘플도 다수 존재한다.

- (GPQ 21_0104A) R100-XH50.exe

- __P_O.EXE 13404120211111scan,_pdf.exe

- 19002-AR-APT-909-00 MDC.exe

- Advice_Payment_Copy.exe

- Bank Details.exe

- details__of_payment.exe

- Doc2035678923456789320.pdf…exe

- DynamicPartitionerForIEnumerab.exe

- E-Invoice_No_11073490.exe

- EQI-NEWTUO160.exe

- FTG00123.exe

- Haemotronic Nov PO_76565 Urgentepdf.exe

- Halkbank,pdf.exe

- Invoice_and_packing_list.exe

- Invoice_No__ANT19-20646.exe

- Order_Confirmation.exe

- Payment_Advice.exe

- Payment_transfer.exe

- PO#11092021.exe

- POHG18100405.exe

- product_Quotation_0921218383.exe

- Request_For_Quotation.exe

- Revised TRVTT214359 SWIFT MT103.exe

- RFQ_#CNXT-HG20211109_PDF.exe

- RFQ__CNX.EXE

- SAMPLE.SPECIFICATION.ORDER.PDF.Gz.exe

- SCB_MT103_31526R2111120067_211112.exe

- shipping_documents.exe

- vergi ödeme faturası 8 Kasım 2021 Pazartesipdf.exe

Top 4 – Formbook

Formbook은 인포스틸러 악성코드는 10.3%로 4위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 세금 납부 인보이스 – 2021년 11월 11일 목요일,pdf.exe

- AWN#INVOICE2021119.PDF.exe

- Company_Doc_b247597.exe

- DHL AWB TRACKING DETAILS.exe

- DHL#invoice.PDF.exe

- DHL#SHIPMENTR129724.PDF.exe

- DHL2021110900001.PDF.exe

- Factura_842.pdf.exe

- GV033331#TKN104183110140.pdf.exe

- INQUIRY_SUBMITTAL_ADM_SWITZERLAND.exe

- Items_for_new_project-6109.exe

- KJ_09112021__MT-SGWI.exe

- New_OrderTCSQ_22102021__Lifetime.exe

- Payment_Order.exe

- PO__SWIFT_REFRIGO_-_Payment.exe

- PO_0096617291.exe

- PO_211102.exe

- PRODUCT_LIST.exe

- Purchase#Order#39449.pdf.exe

- Purchase_Order-10,000MT.exe

- RFQ_38383090.exe

- SKC360i21092307520.exe

- Tender_and_Appendix.exe

- TNT#9066721066.PDF.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.awsul[.]online/fh3c/

- hxxp://www.baipees[.]com/teni/

- hxxp://www.bake8teen[.]com/rht9/

- hxxp://www.bella-pi[.]com/nurc/

- hxxp://www.bitrice23[.]com/bcwg/

- hxxp://www.bits-clicks[.]com/a49i/

- hxxp://www.busy-clicks[.]com/e8ia/

- hxxp://www.ckoutim[.]xyz/b8lb/

- hxxp://www.confled[.]online/cy88/

- hxxp://www.dress-ads[.]com/z4m5/

- hxxp://www.easybeasts[.]com/i44q/

- hxxp://www.gulebic[.]com/e3rs/

- hxxp://www.high-clicks2[.]com/n652/

- hxxp://www.jam-nins[.]com/n7ak/

- hxxp://www.japxo[.]online/dn7r/

- hxxp://www.lutam[.]xyz/b3n1/

- hxxp://www.makrep[.]online/s3r1/

- hxxp://www.mcabyv[.]xyz/hd6y/

- hxxp://www.minismi2[.]com/u0n0/

- hxxp://www.posetac[.]online/dv9n/

- hxxp://www.proach[.]online/a34b/

- hxxp://www.ranbix[.]com/w240/

- hxxp://www.rebles45[.]com/w8n5/

- hxxp://www.renaziv[.]online/ss5s/

- hxxp://www.saint444[.]com/fqiq/

- hxxp://www.sarjin[.]xyz/ob7y/

- hxxp://www.seo-clicks7[.]com/r4gk/

- hxxp://www.smaclo[.]online/a1f7/

- hxxp://www.stamore[.]online/bl8s/

- hxxp://www.tamsef[.]online/mlk1/

- hxxp://www.welmovs[.]xyz/gr1c/

- hxxp://www.yaruky[.]xyz/wk31/

Top 5 – Lokibot

Lokibot 악성코드는 5.3%를 기록하며 5위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- 송금정보 부분결제pdf________________________________.exe

- 2021_11월발주서양식.exe

- 2021_11월발주서양식\2021_11NTTF.exe

- 2021_11월발주서양식\2021_11NTTF.exe

- 2021_11월발주서양식\2021_11STV.exe

- (G0170-PF3F-21-1110).exe

- AS211108SW.exe

- AS211110SW.exe

- Payment copy.exe

- Pedido de Compra PO06708.XLXs___________________________________.bat

- PO 21081111B.exe

- PURCHASE_ORDER.exe

- Se*oong Ref No. MQ-3018 & MQ-3019.exe

- SWIFT_COPY.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- http://23.254.225[.]235/oga/fre.php

- http://23.254.225[.]235/vote/fre.php

- http://74f26d34ffff049368a6cff8812f86ee[.]gq/BN111/fre.php

- http://peakledz[.]xyz//five/fre.php

- http://secure01-redirect[.]net/bo/fre.php

- http://secure01-redirect[.]net/fd11/fre.php

- http://secure01-redirect[.]net/ga19/fre.php

- http://secure01-redirect[.]net/ga22/fre.php

- http://secure01-redirect[.]net/gb1/fre.php

- http://secure01-redirect[.]net/gb4/fre.php

- http://secure01-redirect[.]net/gb5/fre.php

- http://secure01-redirect[.]net/ho/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.