ASEC 주간 악성코드 통계 (20230410 ~ 20230416)

ASEC(AhnLab Security Emergency response Center)에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 4월 10일 월요일부터 4월 16일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

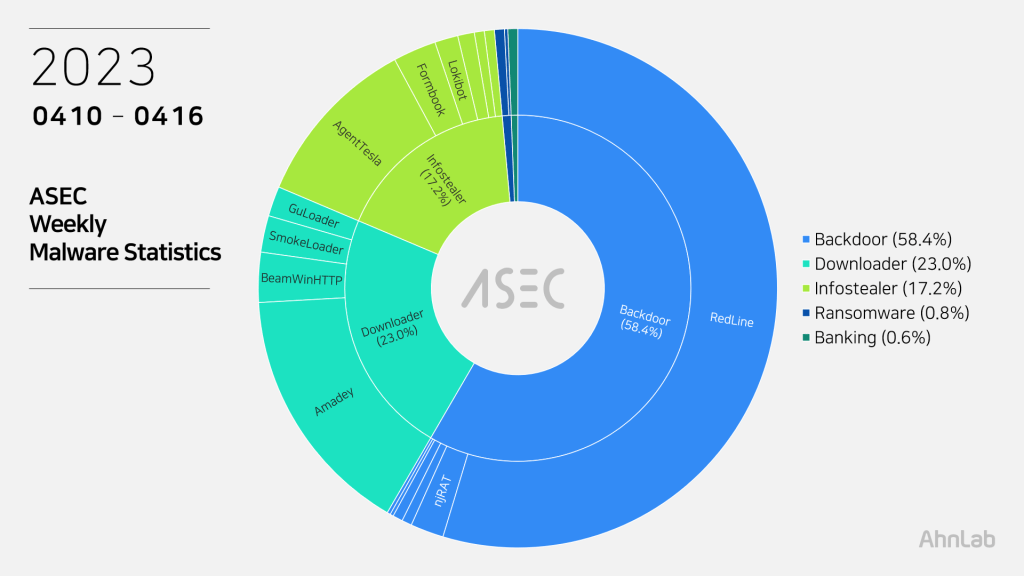

대분류 상으로는 백도어가 58.4%로 1위를 차지하였으며, 그 다음으로는 다운로더가 23.0%, 이어서 인포스틸러 17.2%, 랜섬웨어 0.8%, 뱅킹 0.6%로 집계되었다.

Top 1 – RedLine

RedLine 악성코드는 54.7%로 1위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 77.91.124[.]145:4125/

- 176.113.115[.]145:4125/

- 185.161.248[.]90:4125/

- 81.161.229[.]110:12767

Top 2 – Amadey

Amadey Bot 악성코드는 이번 주 15.7%를 차지하며 2위에 올랐다. Amadey는 다운로더 악성코드로서 공격자의 명령을 받아 추가 악성코드를 설치할 수 있으며, 정보 탈취 모듈이 사용될 경우에는 감염 시스템의 사용자 정보들을 수집하기도 한다.

일반적으로 Amadey는 정상 프로그램 및 크랙 악성코드를 위장해 유포되고 있는 SmokeLoader에 의해 설치된다. 하지만 최근에는 기업 사용자들을 대상으로 스팸 메일에 첨부된 악성 문서 파일을 통해 유포되면서 LockBit 랜섬웨어를 설치하는데 이용되고 있다.

다음은 확인된 C&C 서버 주소들이다.

- hxxp://193.233.20[.]36/joomla/index.php

- hxxp://77.91.124[.]207/plays/index.php

- hxxp://77.91.78[.]118/u83mfdS2/index.php

- hxxp://193.201.9[.]43/plays/index.php

Top 3 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 10.8%로 3위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- SMTP Server : smtp.nutiribio.com

User : humhum@nutiribio.com

Password : zG****l5

Receiver : humhum@nutiribio.com - SMTP Server : mail.sonic.net

User : redwoodinn@sonic.net

Password : KA*******ELU

Receiver : officestore2022@gmail.com - Telegram API : hxxps://api.telegram[.]org/bot1611551445:AAFDJ3yQMlB3zXJGib2_TFkq1jedBMj3GTw

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- ARH PO # 2301433.exe

- ORDERNO8499009.PDF.exe

- DETAILS AND INVOICES 4.exe

- Advanced Payment – Ref_001299384596OBR11522.exe

- DHL AWB – Invoice & Shipping Documents.exe

Top 4 – BeamWinHTTP

3.1%로 4위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://45.12.253[.]56/advertisting/plus.php?s=/mixtwo&str=mixtwo&substr=mixinte

Top 5 – Formbook

Formbook 악성코드는 2.7%로 5위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- List Items.exe

- Deposit slip.exe

- statement for HADCO S.A.O.C.exe

- FTT 325272022023.exe

- PDF1567256210241910840.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.fitwatz[.]online/q3gh/

- hxxp://www.slebuild[.]com/dcn0/

- hxxp://www.superios[.]info/ip45/

- hxxp://www.fluttering[.]info/gp8u/

- hxxp://www.usmarketing[.]top/u5rs/

- hxxp://www.jumtix[.]xyz/ot8m/

- hxxp://www.fdtyop[.]xyz/stv6/

- hxxp://www.ringdrive[.]website/q6at/

- hxxp://www.mtevz[.]online/ar73/

- hxxp://www.vazert[.]xyz/cy01/

- hxxp://www.superios[.]info/ip45/

- hxxp://www.trademart[.]life/uoln/

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.