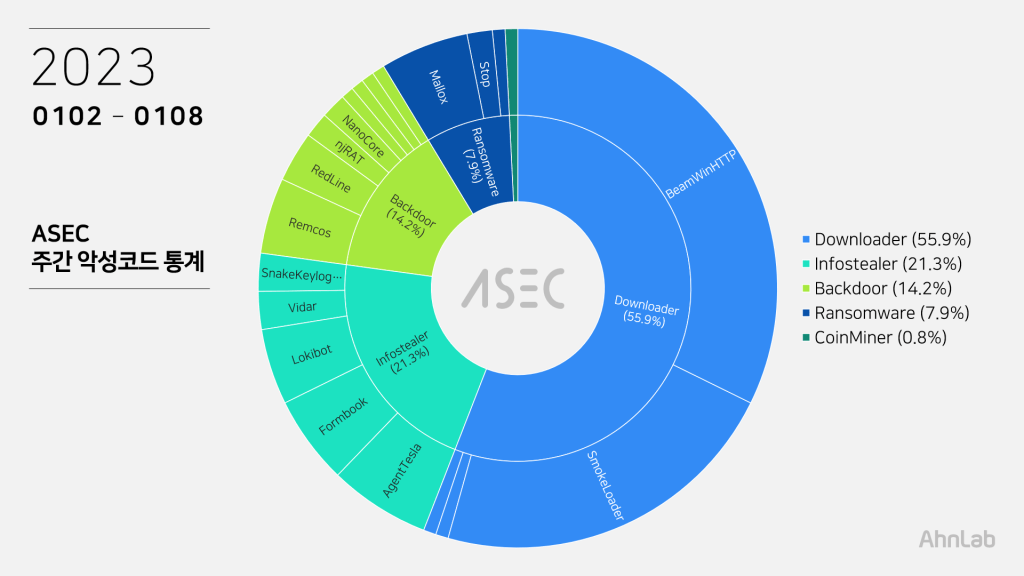

ASEC 주간 악성코드 통계 (20230102 ~ 20230108)

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 1월 2일 월요일부터 01월 08일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

대분류 상으로는 다운로더가 55.9%로 1위를 차지하였으며, 그 다음으로는 인포스틸러가 21.3%, 이어서 백도어 14.2%, 랜섬웨어 7.9%, 코인마이너 0.8%로 집계되었다.

Top 1 – BeamWinHTTP

32.3%로 1위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- 45.139.105[.]171

- 85.208.136[.]148

- wfsdragon[.]ru

- 136.144.41[.]152

Top 2 – SmokeLoader

Smokerloader는 인포스틸러 / 다운로더 악성코드이며 익스플로잇 킷을 통해 유포된다. 이번 주는 22.0%를 차지하며 1위에 올랐다. 익스플로잇 킷을 통해 유포되는 다른 악성코드와 마찬가지로 MalPe 외형을 갖는다.

실행되면 explorer.exe에 자기 자신을 인젝션하게 되고, 실제 악성 행위는 이 explorer.exe에 의해 수행된다. C&C 서버에 접속한 후 명령에 따라 추가 모듈을 다운로드할 수도 있고, 또 다른 악성코드를 다운로드할 수도 있다. 추가 모듈의 경우 다운로드되는 모듈 대부분은 인포스틸러 기능을 담당하며, 자식 프로세스로 explorer.exe를 생성하여 모듈을 인젝션하여 동작시킨다.

Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트 내에 존재한다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- host-file-host6[.]com

- host-host-file8[.]com

- potunulit[.]org

- hutnilior[.]net

- bulimu55t[.]net

- soryytlic4[.]net

- novanosa5org[.]org

- nuljjjnuli[.]org

Top 3 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 6.3%로 3위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- Telegram API : hxxps://api.telegram[.]org/bot5932499274:AAFVgY_mSAbCu0fXfBWMuUmyk56JtTf6–Q/

- SMTP Server : gmail.com

User : maggie.hualingan@gmail.com

Password : hn********abdsss

Receiver : maggie.hualingan@gmail.com - SMTP Server : host39.registrar-servers.com

User : Account@nachnegg.net

Password : P*********45

Receiver : Account@nachnegg.net

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- Fatura_SUN202200000166.exe

- OUTSTANDING_TILL_03-01-2023.exe

Top 4 – Formbook

Formbook 악성코드는 5.5%로 공동 4위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- sipariş pdf.exe

- Banco Atlantico_SWIFT208_eEXT…….3-FEB-2021_9bb08cb7292ai1.exe

- About Us – MS-Group.exe

- MS – Group Projects.exe

- teklif siparişi pdf.exe

- INVOICE CORRECTION.png.scr

- Camscanner.New Order.09878766.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.rtivxam[.]xyz

- hxxp://www.notbokin[.]online

- hxxp://www.merop[.]online

- hxxp://www.mewzom[.]online

- hxxp://www.markmarket[.]live

- hxxp://www.scastive[.]online

- hxxp://www.moldstones[.]com

- hxxp://www.atrikvde[.]xyz

- hxxp://www.domight[.]live

- hxxp://www.koyesses[.]site

Top 4 – Mallox

Mallox 악성코드 역시 5.5%로 공동 4위를 기록하였다. Mallox 악성코드는 주로 취약한 MS-SQL 서버를 대상으로 유포되어 파일 암호화를 수행하는 랜섬웨어 유형의 악성코드이다.

Mallox 랜섬웨어는 정상 프로세스에 인젝션하여 실행되며, 취약한 MS-SQL 서버를 대상으로 유포되는 랜섬웨어 인만큼 SQL 서버 관련된 프로세스를 종료시킨다. 또한 추가 악성코드를 다운로드하기 위한 URL을 가지고 있다.

- hxxp://80.66.75[.]36/at-Jnokafofrq.dat

- hxxp://80.66.75[.]116/Erdwp.png

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.