ASEC 주간 악성코드 통계 (20230109 ~ 20230115)

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 1월 9일 월요일부터 01월 15일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

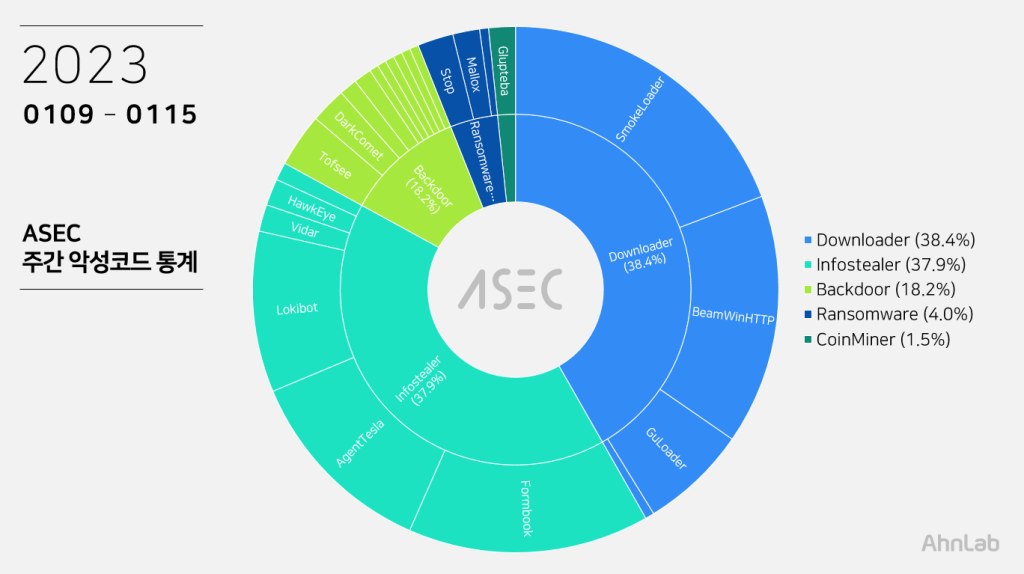

대분류 상으로는 다운로더가 38.4%로 1위를 차지하였으며, 그 다음으로는 인포스틸러가 37.0%, 이어서 백도어 18.2%, 랜섬웨어 4.0%, 코인마이너 1.5%로 집계되었다.

Top 1 – SmokeLoader

Smokerloader는 인포스틸러 / 다운로더 악성코드이며 익스플로잇 킷을 통해 유포된다. 이번 주는 17.7%를 차지하며 1위에 올랐다. 익스플로잇 킷을 통해 유포되는 다른 악성코드와 마찬가지로 MalPe 외형을 갖는다.

실행되면 explorer.exe에 자기 자신을 인젝션하게 되고, 실제 악성 행위는 이 explorer.exe에 의해 수행된다. C&C 서버에 접속한 후 명령에 따라 추가 모듈을 다운로드할 수도 있고, 또 다른 악성코드를 다운로드할 수도 있다. 추가 모듈의 경우 다운로드되는 모듈 대부분은 인포스틸러 기능을 담당하며, 자식 프로세스로 explorer.exe를 생성하여 모듈을 인젝션하여 동작시킨다.

Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트 내에 존재한다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- hxxp://vatra[.]at/tmp/

- hxxp://spbdg[.]ru/tmp/

- hxxp://skinndia[.]com/tmp/

- hxxp://mightys[.]at/tmp/

Top 2 – BeamWinHTTP

14.1%로 2위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://2.56.59[.]42/base/api/statistics.php

- hxxp://212.192.241[.]62/base/api/statistics.php

- hxxp://31.210.20[.]251/base/api/statistics.php

- hxxp://45.139.105[.]171/itsnotmalware/count.php?sub=/mixtwo&stream=mixone&substream=mixazed

- hxxp://51.178.186[.]149/base/api/statistics.php

- hxxp://forwardstorage[.]biz/partner/loot.php?pub=mixone

- hxxp://gcl-gb[.]biz/check.php?pub=mixone

- hxxp://web-stat[.]biz/info.php?pub=mixtwo

- hxxp://wfsdragon[.]ru/api/setStats.php

- hxxp://whatisart[.]top/check.php?source=MIX1h1

Top 3 – Formbook

Formbook 악성코드는 13.6%로 3위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- BL-SHIPPING DOCUMENTS.exe

- CONTRACT DOCUMENT.exe

- Remittance advice.exe

- Payment transfer slip.exe

- HBL+MBL SHIPPING DOCS.exe

- PFI20-21008_.exe

- O# GOSUSNH1637860.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.baskmarketing[.]online/bd6z/

- hxxp://www.ciexol[.]xyz/ci07/

- hxxp://www.hairmall[.]info/chd4/

- hxxp://www.outreacmore[.]site/neoe/

- hxxp://www.wertoz[.]xyz/jn85/

Top 4 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 11.1%로 4위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- SMTP Server : us2.smtp.mailhostbox[.]com

User : support@habitatbreks[.]org

Password : ” Hun****2 “

Receiver : support@habitatbreks[.]org - SMTP Server : mail.sseximclearing[.]com

User : saurav.roy@sseximclearing[.]com

Password : Ssx****854

Receiver : davidsurly1@gmail[.]com - SMTP Server : smtp.elec-qatar[.]com

User : mohammed.abrar@elec-qatar[.]com

Password : M*****#

Receiver : jinhux31@gmail[.]com - Telegram API : hxxps://api.telegram[.]org/bot2134979594:AAFk4QkrlHlt2a-q-EhIoHZBbzxSH0QxiBI/sendDocument

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- PURCHASE ORDER.exe

- Sales Contract 2023156 GMDB2017.000056.exe

- Payment copy for PO. 303092.exe

- PAYMENT SLIP.exe

- BANK DETAILS.exe

- Payment copy.exe

- SOA Payment TT application details.exe

- New order enquiry.exe

- PO 221005549.exe

Top 5 – Lokibot

Lokibot 악성코드는 9.1%로 5위를 기록하였다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같다.

- hxxp://208.67.105[.]148/fresh2/five/fre.php

- hxxp://171.22.30[.]147/kelly/five/fre.php

- hxxp://171.22.30[.]147/gk1/five/fre.php

- hxxp://shopper.bulutlogistic[.]com/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.