ASEC 주간 악성코드 통계 ( 20220221 ~ 20220227 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 2월 21일 월요일부터 2월 27일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

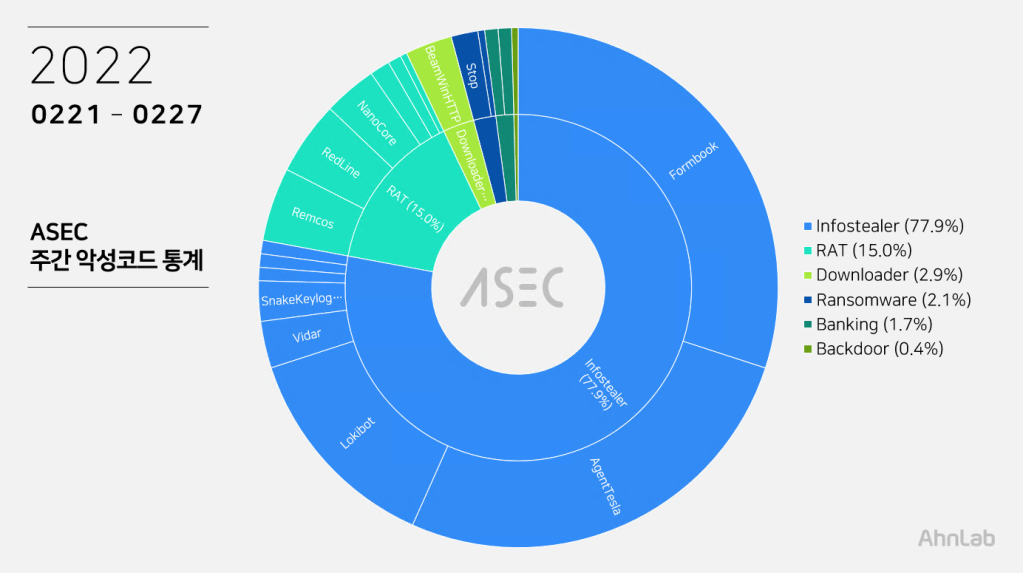

대분류 상으로는 인포스틸러가 77.9%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 15%, 다운로더 2.9%, 랜섬웨어 2.1%, 뱅킹 악성코드 1.7%, 백도어 0.4% 로 집계되었다.

Top 1 – Formbook

이번주는 인포스틸러 악성코드인 Formbook이 30%로 1위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- mv ERATO.exe

- Order-EM825103741-pdf.pif

- BL710826153-pdf.pif

- rro4665321.exe

- Order file No 3028802232022.exe

- AW212504.exe

- URGENT REQUEST FOR QUOTSCAN COPY_PDF_______________________________________….exe

- Order-FZ051193741-pdf.pif

- SCAN-PO_2002226598543098809326751.exe

- Quatation_PDF_______________________________…exe

- payment of ($288273.63).exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.high-clicks[.]com/pvxz/

- hxxp://www.bamboop[.]xyz/sk6z/

- hxxp://www.ammarus[.]com/gqvv/

- hxxp://www.gobits3[.]com/8vrd/

- hxxp://www.ocvcoins[.]com/uit2/

- hxxp://www.setlyon[.]xyz/wm08/

- hxxp://www.fykori[.]xyz/os16/

- hxxp://www.hughers3[.]com/tk66/

- hxxp://www.funtabse[.]com/pout/

- hxxp://www.solten[.]online/d1s8/

- hxxp://www.dashmints[.]com/b0us/

- hxxp://www.besrbee[.]com/yrcy/

- hxxp://www.trc-clicks[.]com/p2a5/

- hxxp://www.moreosin[.]com/ioxf/

Top 2 – AgentTesla

AgentTesla 악성코드는 26.7%로 2위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server mail.aquariushotelboutique[.]com (107.180.44[.]132)

sender agency@aquariushotelboutique[.]com

receiver agency@aquariushotelboutique[.]com

user agency@aquariushotelboutique[.]com

pw vDbNa****gra - server mail.translogship.co[.]in (103.50.163[.]138)

sender bhandary@translogship.co[.]in

receiver hokota@contrivekota[.]in

user bhandary@translogship.co[.]in

pw koLk****19 - server mail.wpl-india[.]com (148.163.89[.]221)

sender paras@wpl-india[.]com

receiver paras@wpl-india[.]com

user paras@wpl-india[.]com

pw o.wExrB****6

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- SOA JAN 2022.exe

- NEW ORDER.exe

- RULES AND FORM.exe

- NEW ORDER Nr 6543981.exe

- Job_No_2015986.pdf

- PO#E2202099C2.exe

- attachment_2.bin

- parka.exe

- ORIGINAL SHIPPING DOCUMENT & BL DRAFT.exe

- 400000.Shandong Chenhong Medical catalog and price list.exe

- facturas y datos bancarios.pdf.exe

- RFQ #600019939189_10-02-2022.exe

- AWB PACKING LIST & COMMERCIAL INVOICE.exe

Top 3 – Lokibot

Lokibot 악성코드는 13.3%를 기록하며 3위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- ENC A05-인보이스 – WENLI – 프로세스 2152022.exe

- Sewoong Ref No. MQ-3018 & MQ-3019.exe

- QOUTATION_pdf________________________________________.exe

- copia rápida.exe

- vbc.exe

- .wininit.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://afripot[.]buzz/oluwa/five/fre.php

- hxxp://secure01-redirect[.]net/gd16/fre.php

- hxxp://secure01-redirect[.]net/gd13/fre.php

- hxxp://secure01-redirect[.]net/gc23/fre.php

- hxxp://secure01-redirect[.]net/gc20/fre.php

- hxxp://calomdule[.]gq/active/fre.php

- hxxp://brokenskulltechnologies[.]tk/BN1/fre.php

- hxxp://75bccc18b4d1631c2ecda542c872db27[.]ga/Ausin2/fre.php

- hxxp://250b48d798957fbf33b77ae8a74a45ca[.]cf/Ausin4/fre.php

- hxxp://2.56.59[.]31/pureserver/fre.php

- hxxp://dieselloil[.]buzz/bobby/five/fre.php

- hxxp://afripot[.]buzz/oluwa/five/fre.php

Top 4 – RedLine

RedLine 악성코드는 4.6%로 4위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 95.216.16[.]35:80

- 94.23.26[.]20:1611

- 91.243.32[.]162:41776

- 91.243.32[.]101:1568

- 45.133.203[.]40:20113

- 193.150.103[.]37:81

- 185.233.200[.]90:17645

- 185.215.113[.]83:60722

- 185.200.191[.]18:80

- 116.203.252[.]195:11112

Top 5 – Remcos

이번 주는 Remcos가 4.6% 로 공동 4위를 차지했다. Remcos는 RAT 악성코드로서 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

Remcos는 AgentTesla, Formbook, NanoCore 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 최근에는 특정 툴로 위장하여 유포되는 케이스도 다수 발견된다.

다음은 확인된 Remcos의 C&C 서버 주소이다.

- 91.243.44[.]101:8274

- 91.243.44[.]90:80

- 91.243.44[.]142:80

- 91.243.44[.]200:80

- 91.243.44[.]142:3215

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.