ASEC 주간 악성코드 통계 ( 20220214 ~ 20220220 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 2월 14일 월요일부터 2월 20일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

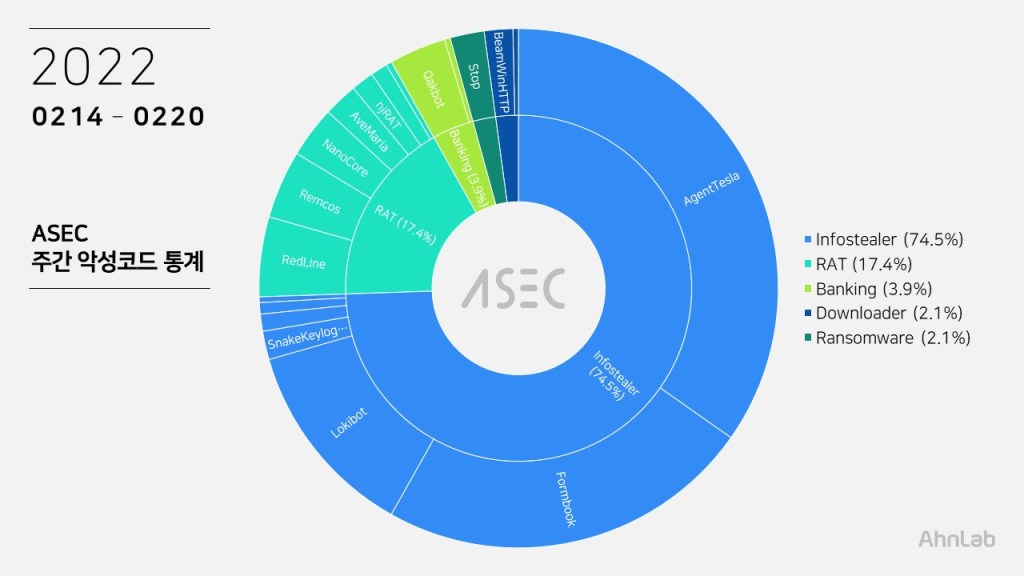

대분류 상으로는 인포스틸러가 74.5%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 17.4%, 뱅킹 악성코드 3.9%, 다운로더 2.1%, 랜섬웨어 2.1% 로 집계되었다.

Top 1 – AgentTesla

이번주도 AgentTesla가 34.8%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server : smtp.agahgroup[.]az (162.214.48[.]246)

sender : ceyhun@agahgroup[.]az

receiver : ceyhun@agahgroup[.]az

user : ceyhun@agahgroup[.]az

pw : AG******147 - server : mail.escueladeseguridadmaritima[.]com (160.153.132[.]203)

sender : sergio@escueladeseguridadmaritima[.]com

receiver : armkmc2017@gmail[.]com

user : sergio@escueladeseguridadmaritima[.]com

pw : SE********2020 - server : mail.pas-shipping[.]com (94.23.214[.]113)

sender : traffic@pas-shipping[.]com

receiver : rahul.kadwekar@kenngloballogistics[.]com

user : traffic@pas-shipping[.]com

pw : Chik**********1400 - server : mail.akgorbant[.]com (89.252.138[.]67)

sender : dilek.akgor@akgorbant[.]com

receiver : llogin20@yandex[.]com

user : dilek.akgor@akgorbant[.]com

pw : Ms*******xd

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- RFQNº00024625.pdf.GZ.exe

- datos bancarios.jpg_____________________________________.exe

- Payment confirmation.exe

- Purchase Order FEB22_76543.exe

- vbc.exe

- DHL_119040 de recibopdf.exe

- Quotation11022022.PDF.exe

- Factura_docs.exe

- RFQ1090212004.pdf.exe

- Wire Transfer Copy.exe

- Inquiry SK91403BWK_products list.exe

Top 2 – Formbook

인포스틸러 악성코드인 Formbook은 23.4%로 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 중요한편지확인서.exe

- 유***테크-발주서 송부의건.exe

- PDF_Scan-AWB5305323204640.exe

- Purchase Order FEB22_76543.exe

- INV-DHL202038.exe

- DELIVERY DOCUMENTS.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- http://www.butsins[.]com/csig/

- http://www.harsors[.]com/r3hg/

- http://www.bumabagi[.]com/asus/

- http://www.plick-click[.]com/ahc8/

- http://www.nropes[.]com/n6g4/

- http://www.ban-click[.]com/nazb/

- http://www.plick-click[.]com/zqzw/

Top 3 – Lokibot

Lokibot 악성코드는 12.4%를 기록하며 3위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- Se***ng Ref No. MQ-3018 & MQ-3019012.exe

- Se***ng Ref No. MQ-3018 & MQ-3019!!.exe

- se***ng ref no. mq-3018 & mq-30190 (2).exe

- SI_DRAFT_SCAN_PO346314_pdf.exe

- BL_FACTURA_DOCUMENTOS_pdf____________________________.exe

- PO 220215-021A.exe

- Purchase Oder Febuary List 2022.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://secure01-redirect[.]net/gd13/fre.php

- hxxp://chrisupdated[.]xyz/ttboi/five/fre.php

- hxxp://s444475.smrtp[.]ru/Panel/fre.php

- hxxp://s451151.smrtp[.]ru/Panel/fre.php

- hxxp://xhvbzueifhdbjdfywete4y8va[.]tk/Ausin1/fre.php

- hxxp://secure01-redirect[.]net/gc19/fre.php

- hxxp://secure01-redirect[.]net/gd3/fre.php

- hxxp://secure01-redirect[.]net/gc23/fre.php

- hxxp://secure01-redirect[.]net/gc8/fre.php

Top 4 – RedLine

RedLine 악성코드는 5.0%로 4위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 91.243.59[.]21:20856

- 5.206.227[.]11:63730

- 92.255.76[.]242:33301

- 91.243.59[.]167:60722

- 93.114.128[.]188:34783

- 109.107.184[.]25:43085

- 185.200.191[.]18:80

- 185.170.213[.]33:37821

- 46.8.153[.]20:25828

- 65.108.20[.]180:7251

Top 5 – Remcos

이번 주는 Remcos가 4.3% 로 5위를 차지했다. Remcos는 RAT 악성코드로서 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

Remcos는 AgentTesla, Formbook, NanoCore 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 최근에는 특정 툴로 위장하여 유포되는 케이스도 다수 발견된다.

다음은 확인된 Remcos의 C&C 서버 주소이다.

- 91.243.44[.]55:5204

- 91.243.44[.]26:2334

- 91.243.44[.]42:55333

- 91.243.44[.]142:3149

- 91.243.44[.]86:2334

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.