ASEC 주간 악성코드 통계 ( 20211220 ~ 20211226 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2021년 12월 20일 월요일부터 2021년 12월 26일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

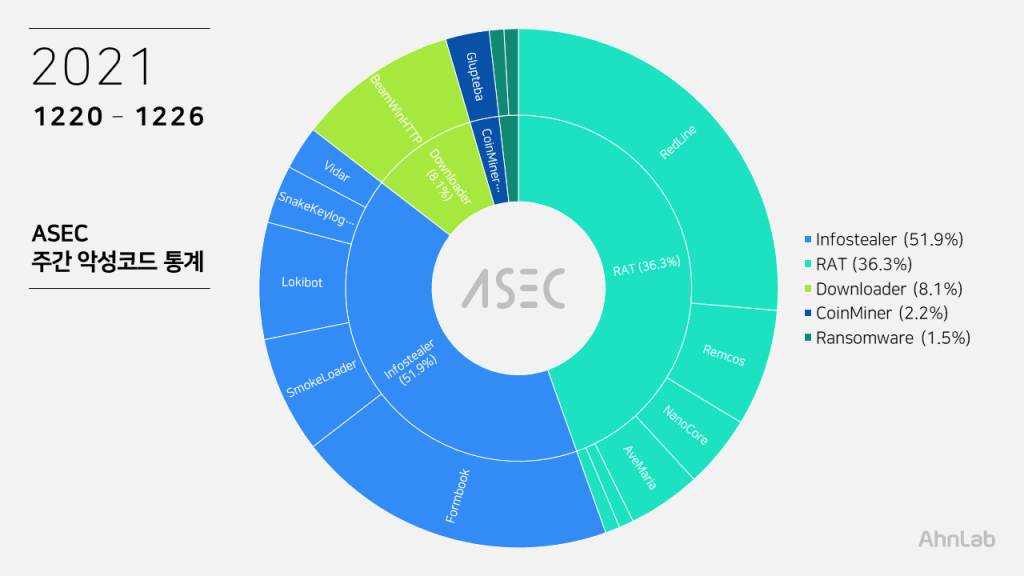

대분류 상으로는 인포스틸러가 51.9%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 36.3%, 다운로더가 8.1%, 코인마이너가 2.2%, 랜섬웨어가 1.5%로 집계되었다.

Top 1 – RedLine

RedLine 악성코드가 21.5%로 1위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 91.243.32[.]73:7171

- 62.182.156[.]182:21588

- 92.255.85[.]131:44159

- 5.206.227[.]246:8

- 185.215.113[.]50:7521

- 185.215.113[.]57:50723

Top 2 – AgentTesla

AgentTesla는 18.5%로 2위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- SMTP Server : mail.demo.jeninfo[.]com

Sender : finance@demo.jeninfo[.]com

Receiver : finance@demo.jeninfo[.]com

Password : %e&qa***oNkx - SMTP Server : us2.smtp.mailhostbox[.]com

Sender : Yasser.alsheakh@aaecebemo[.]nl

Receiver : Yasser.alsheakh@aaecebemo[.]nl

Password : JVo***c5 - SMTP Server : mail.antufukelektrik[.]com

Sender : info@antufukelektrik[.]com

Receiver : llogin20@yandex[.]com

Password : Ant202***!07.

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- Order- 922 – LongWay.exe

- P.O.exe

- NEW_PURCHASE_ORDER.exe

- order nr. 2100815 pdf.exe

- New Purchase Order.exe

- soa nov 2021.exe

Top 3 – Formbook

인포스틸러 악성코드인 Formbook은 16.3%로 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 견적요청_**테크_20211221.exe

- 우리의 새로운 주문 ae1179 확인,pdf.bat

- receipt.exe

- Payment copy.bin

- PO 2112200LOS.exe

- RFQ_498341_804-0.exe

- Scan_5638782.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.erisibu85[.]com/ic0e/

- hxxp://www.alpeshpate[.]com/ioup/

- hxxp://www.lixodruj[.]xyz/m1x9/

- hxxp://www.intaom[.]net/ioup/

- hxxp://www.lasohm[.]xyz/c255/

- hxxp://www.daxvly[.]xyz/st28/

- hxxp://www.becbares[.]com/agq9

Top 4 – BeamWinHTTP

8.1% 로 4위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://ad-postback[.]biz

Top 5 – Lokibot

Lokibot 악성코드는 5.9%를 기록하며 5위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- Datos_bancarios.xlsx.exe

- Shipping Documents.exe

- RFQ New Order No. BCM190282_xlsx.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- http://ad4teg[.]com/cxs/five/fre.php

- http://gobonamud[.]gq/temple/fre.php

- http://kovachevpress[.]com/include/five/fre.php

- http://nesofirenit[.]gq/stats/fre.php

- http://secure01-redirect[.]net/gb20/fre.php

- http://secure01-redirect[.]net/gb23/fre.php

- http://secure01-redirect[.]net/gb28/fre.php

- http://secure01-redirect[.]net/gb29/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.