ASEC 주간 악성코드 통계 ( 20210524 ~ 20210530 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 5월 24일 월요일부터 2021년 5월 30일 일요일까지 수집된 한 주간의 통계를 정리한다.

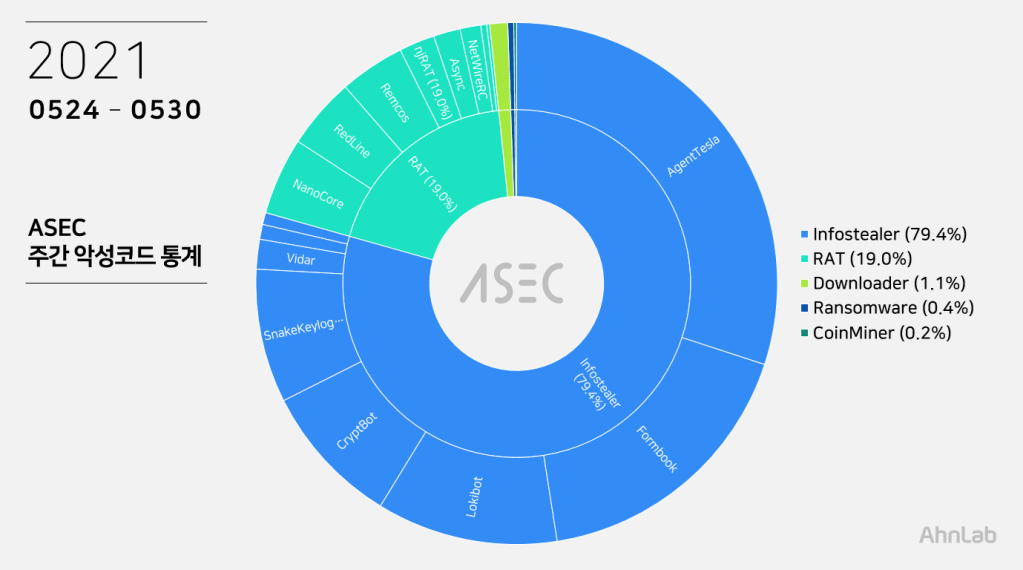

대분류 상으로는 인포스틸러가 79.4%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 19.0%, 다운로더가 1.1%, 랜섬웨어가 0.4%, CoinMiner가 0.2%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 30.0%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.yandex.com

sender: alberthumphery@yandex.com

receiver: alberthumphery@yandex.com

user: alberthumphery@yandex.com

pw: we***gic123 - smtp.ojototheworld.us

sender: alert@ojototheworld.us

receiver: alert@ojototheworld.us

user: alert@ojototheworld.us

pw: pa***2020 - smtp.boydsteamships.com

sender: davide.cavallaro@boydsteamships.com

receiver: davide.cavallaro@boydsteamships.com

user: davide.cavallaro@boydsteamships.com

pw: gy***jZMW5

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- 5_25_2021_73632xls.exe

- DA_Query_-180397-03-03-21_Port_Agency_Appointment_pdf.exe

- DHL.exe

- Document_01928832.pdf.exe

- Enquiry_requirements_20210526.exe

- INV-257591_77134027.exe

- MV.PVT DIAMOND V.21089.exe

- MV._WANTONG_SPIRIT_V.2101-_PDA_for_loading_31000mt_coke_IN_BULK_pdf.exe

- NEW PO2309.exe

- NISAN_2021_EKSTRE.exe

- old invoice payment1.exe

- Order #7763888DG0E.exe

- Order_Data_Specification_Sheet.exe

- ORDER_TBLFG252021.exe

- Payment Advice Note from 26.05.2021 to 608710.exe

- PAYMENT_ADVISE.exe

- PAYMENT_BANK_INSTRUCTIONS_COPY.exe

- payment_copy.exe

- PO21000641.exe

- pre final hire invoice doc-no. 165655739 030nov2020 (mon) 1958 (+0530) sxs_pdf.exe

- proofofpayment.exe

- Purchase order.exe

- qoute_pdf.exe

- quotes.exe

- Request for quotation SPRANWPD21020.pdf.exe

- Request_for_PDA_pdf.exe

- RF-SHIPTPY20210524.exe

- Scan docs.exe

- TBN__PDA_quotation_for_discharging_cement_pdf.exe

- updated_statement.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로서 17.5%를 차지하며 Top 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 210503_mcdermott_nfe_rfq.exe

- Advised Original Copy.exe

- BANK DETAILS.exe

- content.3534.28278.10140

- List of quotation items_pdf.exe

- NEW ORDER01.exe

- New_Order_PO_1164_HD-F_4020_6K.exe

- Outstanding orders.exe

- Pdf MT103 – Remittance.pdf.exe

- Pdf_Scen_Invoice_17INV06003.exe

- PO_2021005.exe

- price-quotation-2.exe

- Quotation.exe

- Req_Invoice.exe

- rfq & product details-revisedcopy 20210521_pdf.exe

- rfq_brat_metal_tech_ltd.exe

- Specification_HT_20200527.exe

- SWIFT_JP.SCR

- SWIFT-EUR_51720-PDF.exe

- SWIFT-PDF.exe

또한 유틸리티 공유 페이지를 위장한 CryptBot 악성코드 유포지에서 Formbook 악성코드를 유포하는 것이 확인되었다. 이때의 파일명은 설치 파일로 위장한 파일명이다.

- x86_x64_setup.exe

- setup_installer.exe

- setup_install.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.baincot[.]com/aipc/

- hxxp://www.bostonm[.]info/onqm/

- hxxp://www.bunies3[.]com/cu6s/

- hxxp://www.byonf[.]com/nyd/

- hxxp://www.casnop[.]com/ccr/

- hxxp://www.chaytel[.]com/dxe/

- hxxp://www.contex3[.]info/vfm2/

- hxxp://www.contorig2[.]com/u8nw/

- hxxp://www.cunerier[.]com/m3rc/

- hxxp://www.danfrem[.]com/grb/

- hxxp://www.iregentos[.]info/nu8e/

- hxxp://www.joomlas123[.]info/n7ak/

- hxxp://www.jumlasx[.]xyz/ewws/

- hxxp://www.jumtix[.]xyz/a9ab/

- hxxp://www.juxrams[.]info/cgsp/

- hxxp://www.luisxe[.]info/ngvm/

- hxxp://www.magentos6[.]com/suod/

- hxxp://www.magetu[.]info/p2io/

- hxxp://www.mex33[.]info/ainq/

- hxxp://www.mimik33[.]info/66op/

- hxxp://www.nelivo[.]com/bwk/

- hxxp://www.psm-gen[.]com/dei5/

- hxxp://www.racevx[.]xyz/3edq/

- hxxp://www.senmec23[.]com/i8be/

- hxxp://www.solevux[.]com/fw6/

- hxxp://www.suxfi[.]com/hlx/

- hxxp://www.tomrings[.]com/a8si/

Top 3 – Lokibot

이번 주는 Lokibot이 11.2%를 차지하며 Top 3위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 견적의뢰서 _20210525.xls

- 0526_General Order.exe

- Ac*biopharm.exe

- dkol0010-bb011.exe

- DR0638.dwg.exe

- GT210526 RFQ_01.xls.exe

- IN*UNG_PO6001255.exe

- Jin*ung Precision.exe

- List of Quotataion.exe

- NRTEC RFQ_21523UY-1.exe

- NRTEC RFQ_21525HF78.exe

- ORDER.exe

- PO 210524-0122.exe

- PO 210525-0021.exe

- PO 210526-054.exe

- PO 210528-2101.exe

- PO_20210528.exe

- PO20210517.exe

- Po20210526.exe

- PO210525.exe

- PO26052021.exe

- PO5660012.exe

- PO858696000060.exe

- PURCHASE.exe

- QUOTATION-FORM.exe

- QUOTE B1020363.exe

- Quote JQ102474.pdf.exe

- Quote.exe

- Quote-4563-20210528.exe

- Tae*insa RFQ 210528GH5.exe

- TBN LOAD STEELS – 26.05.2021.xlsx.exe

- ttr_117843-20210528.exe

- VT-154-210525.exe

- VT-154442-210526.exe

- VT-LIST-1544-210526.exe

- Woo*ung Enterprise.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://104.168.166[.]188/agwo/fre.php

- hxxp://104.168.175[.]179/agwo/panel/fre.php

- hxxp://173.208.204[.]37/k.php/1FfRFNkqX9s48

- hxxp://axz1[.]xyz/wv1/fre.php

- hxxp://digitaltaqwa[.]com/scss/five/fre.php

- hxxp://gimpex-imreys[.]com/Bn2/fre.php

- hxxp://greenbazaar[.]xyz/blac/panel/five/fre.php

- hxxp://locandasolagna[.]xyz/dar/panel/five/fre.php

- hxxp://manvim[.]co/fc5/fre.php

- hxxp://mbyi[.]xyz/five/fre.php

- hxxp://nijawright[.]tk/documents/fre.php

- hxxp://sspmoct[.]xyz/tkrr2/T2/43t/fre.php

- hxxp://underdog1[.]xyz/taker/Panel/five/fre.php

- hxxp://vietphatjsc[.]xyz/dumbo/dumbo3/fre.php

- hxxp://vihaiha[.]com/.cc/news/school/boy/choo/fre.php

Top 4 – CryptBot

처음으로 CryptBot 악성코드가 8.8% 로 4위를 차지했다. CryptBot 는 PUP 프로그램을 통해 다운로드되며, 추가 정보 탈취 및 추가 악성코드를 다운로드 받는 기능을 갖는다.

CryptBot 는 주로 구글 특정 키워드 검색 시 노출되는 유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되고 있다.

다음은 확인된 CryptBot 의 C&C 서버 주소와 추가 악성코드 다운로드 주소이다.

- C&C 1 : hxxp://geotuk27[.]top/index.php

C&C 2 : hxxp://moreok02[.]top/index.php

Download URL : hxxp://rogmzx03[.]top/download.php?file=lv.exe - C&C 1 : hxxp://soguex75[.]top/index.php

C&C 2 : hxxp://moreru07[.]top/index.php

Download URL : hxxp://doumbw10[.]top/download.php?file=lv.exe - C&C 1 : hxxp://geozwy35[.]top/index.php

C&C 2 : hxxp://morzax03[.]top/index.php

Download URL : hxxp://rogyqs04[.]top/download.php?file=lv.exe - C&C 1 : hxxp://sogqfs71[.]top/index.php

C&C 2 : hxxp://moreru07[.]top/index.php

Download URL : hxxp://doumbw10[.]top/download.php?file=lv.exe - C&C 1 : hxxp://geoytl61[.]top/index.php

C&C 2 : hxxp://moruxl06[.]top/index.php

Download URL : hxxp://rogsjt09[.]top/download.php?file=lv.exe

유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되는 파일명은 다음과 같다.

- setup_x86_x64_install.exe

- Mainsetupv1.0.exe

- newfullserup.exe

- Setup.exe

- x32_x64_mainsetup.exe

- main-setupfile.exe

Top 5 – SnakeKeylogger

8.3%로 5위를 차지한 SnakeKeylooger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 메일 서버 및 사용자 계정들을 이용하며 최근 유입되는 샘플들이 이용하는 계정은 아래와 같다.

- mail.prozero-d[.]com

sender: chuki@prozero-d[.]com

receiver: chuki@prozero-d[.]com

user: stchuki@gmail[.]com

pw: icu***u2@@ - mail.adionshop[.]ro

sender: goziee@adionshop[.]ro

receiver: goziee@adionshop[.]ro

user: goziee@adionshop[.]ro

pw: 1rAvd***-Hq[ - smtp.vivaldi[.]net

sender: fastonefast@vivaldi[.]net

receiver: fastonefast@vivaldi[.]net

user: fastonefast@vivaldi[.]net

pw: cass***12345

다른 인포스틸러 악성코드들과 동일하게 송장(Invoice), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포됨에 따라 파일명 역시 이와 유사하다.

- requested_product_lists.PDF_________________________________________________.exe

- KPCPU-231(MECH)NBI20-21.exe

- New_Order.exe

- Our REVISED Order 5252021.exe

- po_51637.exe

- Quotation#975072.exe

- QUOTATION_REQUIREMENT.exe

- SoapYearMonth.exe

- Spare Parts Quotation.exe

- Swift-Copy.exe