ASEC 주간 악성코드 통계 ( 20210531 ~ 20210606 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 5월 31일 월요일부터 2021년 6월 6일 일요일까지 수집된 한 주간의 통계를 정리한다.

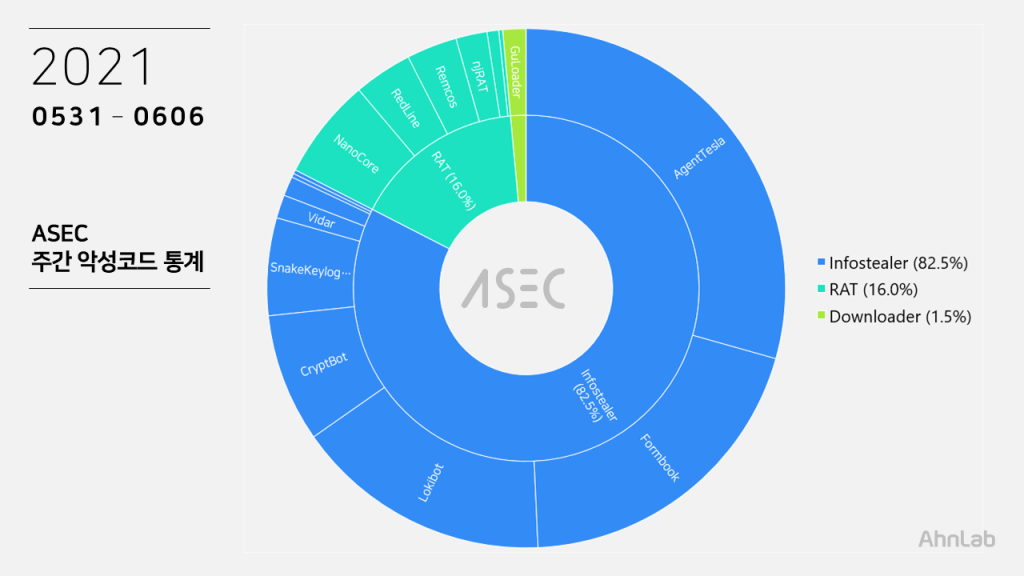

대분류 상으로는 인포스틸러가 82.5%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 16.0%, 다운로더가 1.5%로 집계되었다. 뱅킹 악성코드와 랜섬웨어는 수량이 줄어 집계되지 않았다.

Top 1 – AgentTesla

AgentTesla는 29.4%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.yandex[.]com

sender: jefferyclement@yandex[.]com

receiver: jefferyclement@yandex[.]com

user: jefferyclement@yandex[.]com

pw: emoti****11 - wasstech[.]com

sender: rasha.adel@wasstech[.]com

receiver: rasha.adel@wasstech[.]com

user: rasha.adel@wasstech[.]com

pw: Sunray****@@ - smtp.hassani777[.]xyz

sender: 101@hassani777[.]xyz

receiver: 101@hassani777[.]xyz

user: 101@hassani777[.]xyz

pw: W@****m0

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- DHL.exe GE-726705.pdf.exe

- IMG_065017223.exe

- INVOICE PDF.exe

- New Order List.exe

- New Order Specifications xlsx.exe

- Payment Copy.exe

- PO309873.exe

- PO903_2224_NGUYEN_LINH_SERVICE_AND_TRADINGS.exe

- SCAN0056.EXE

- SMK_RFQ.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로서 19.9%를 차지하며 Top 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 2103-004-I (BGP-0036) GEAR CASE B3-503597_JIANGSU SYD PROJECT.exe

- att1-210601224414.DOCX.exe

- CONTRACT SWIFT.exe

- DHL.exe

- Failure Notice Details PDF.exe

- New price quotation.bat

- Order Specification.exe

- ORDER.exe

- PO 0231.exe

- PO-827.exe

- Quotation.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.racevx[.]xyz/egem/

- hxxp://www.mex33[.]info/ainq/

- hxxp://www.tomrings[.]com/dp3a/

- hxxp://www.racevx[.]xyz/egem/

- hxxp://www.chaytel[.]com/dxe/

- hxxp://www.blinbins[.]com/mabs/

- hxxp://www.byonf[.]com/nyd/

- hxxp://www.casnop[.]com/ccr/

Top 3 – Lokibot

이번 주는 Lokibot이 16.0%를 차지하며 Top 3위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 20200237 Item List (84EA) – 사양 적용.exe

- 20200237 Item List -사양 적용.xlsx.exe

- 20210531 Item List -사양 적용-114578PZ75.exe

- 20210604_quote.exe

- 20210604133발주분(신규)사양 적용10115.exe

- 20210604발주분(신규)사양 적용_101157.exe

- 20210605발주분(신규)사양 적용_101157.exe

- Balance Invoice-56400003970_pdf.exe

- Heeman Corporation_21531HY01.exe

- Heeman PO210601.exe

- Heeman quote.pdf.exe

- INSUNG PO196389.exe

- insung po9923458.exe

- PO-20210601.exe

- PO-210531.exe

- QUOTATION-FORM.exe

- Quote-210604.exe

- Request of Quote 04-06-2021·pdf.exe

- SCAN JUNE’21.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://104.168.166[.]188/agwo/fre.php

- hxxp://104.168.166[.]188/capo/fre.php

- hxxp://104.168.166[.]188/oyaka/fre.php

- hxxp://192.119.111[.]43/agwo/fre.php

- hxxp://vihaiha[.]com/.ccb/news/school/boy/choo/fre.php

- hxxp://nijawright[.]tk/documents/fre.php

- hxxp://swissbully[.]gq/gates/fre.php

Top 4 – CryptBot

CryptBot 악성코드는 8.0% 로 4위를 차지했다. CryptBot 는 PUP 프로그램을 통해 다운로드되며, 추가 정보 탈취 및 추가 악성코드를 다운로드 받는 기능을 갖는다.

CryptBot 는 주로 구글 특정 키워드 검색 시 노출되는 유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되고 있다

다음은 확인된 CryptBot 의 C&C 서버 주소와 추가 악성코드 다운로드 주소이다.

- C&C1 : nimuvw35[.]top/index.php

C&C2 : morudl03[.]top/index.php

Download URL : noirsy04[.]top/download.php?file=lv.exe - C&C1 : geobau75[.]top/index.php

C&C2 : moryce07[.]top/index.php

DownloadURL : rogkjs10[.]top/download.php?file=lv.exe - C&C1 : geopfu25[.]top/index.php

C&C2 : moreok02[.]top/index.php

Download URL : rogmzx03[.]top/download.php?file=lv.exe

유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되는 파일명은 다음과 같다.

- installer_mainSetup.exe

- main_setup_x86x64.exe

- Mainsetupv1.0.exe

- Setup.exe

- setup_installer.exe

- setup_x86_x64_install.exe

- SetupInstall.exe

- x86_x64_setup.exe

Top 5 – NanoCore

NanoCore가 6.3%로 5위를 차지했다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- 80PU09JK-PO.exe

- NEW_PO-0987765432123456789.exe

- PO4018-308875.pdf.exe

- PO903_2224_NGUYEN_LINH_SERVICE_AND_TRADINGS.exe

- RFQ – ship equipments and parts.exe

- swift copy 06032021.exe

- THUAN HIEP THANH CO – PURCHASE ORDER.exe

- TTPAYMENT_CONFIRMATION.PDF.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- backu4734.duckdns[.]org

- buike.duckdns[.]org

- justinalwhitedd554.duckdns[.]org

- newjan.duckdns[.]org

- newnano.ddns[.]net

- omaprilcode.duckdns[.]org

- startedhere.ddns[.]net

- strongodss.ddns[.]net