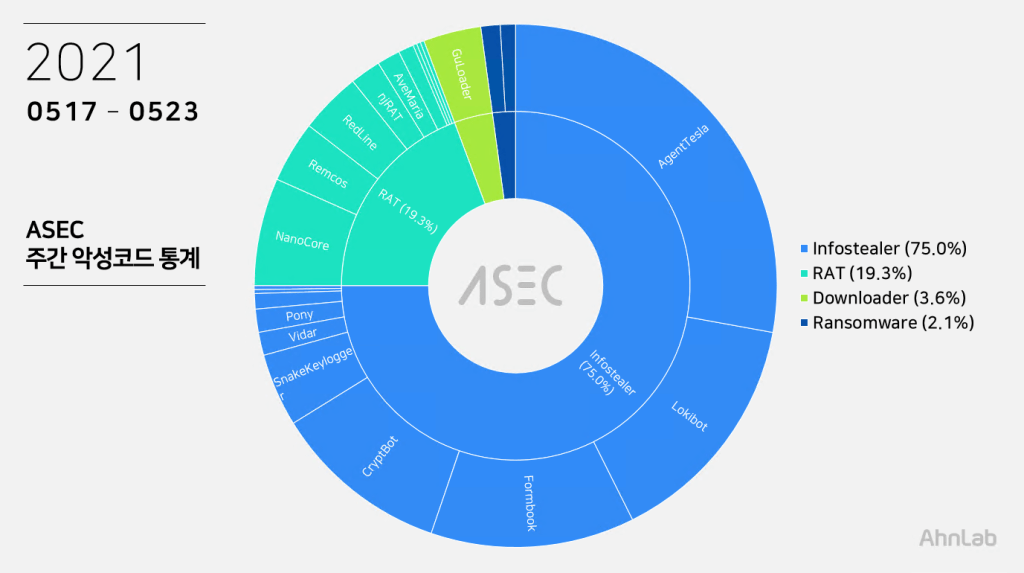

ASEC 주간 악성코드 통계 ( 20210517 ~ 20210523 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 5월 17일 월요일부터 2021년 5월 23일 일요일까지 수집된 한 주간의 통계를 정리한다.

대분류 상으로는 인포스틸러가 75%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 19.3%, 다운로더가 3.6%, 랜섬웨어가 2.1%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 27.9%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- mail.transitworldexpress[.]com (192.185.119[.]206)

sender: r.laref@transitworldexpress[.]com

receiver: office.toney39@mail[.]ru

user: r.laref@transitworldexpress[.]com

pw: twe****2019 - smtp.babcockvalve[.]com (193.239.84[.]207)

sender: ziara.landa@babcockvalve[.]com

receiver: ziara.landa@babcockvalve[.]com

user: ziara.landa@babcockvalve[.]com

pw: hA$k****9 - smtp.vivaldi[.]net (31.209.137[.]12)

sender: benzima@vivaldi[.]net

receiver: benzima@vivaldi[.]net

user: benzima@vivaldi[.]net

pw: Obereez***2

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- Bank Details.exe

- ship’s particulars – YAHA.xlsx.exe

- SC202102-00013.exe

- h1BNpo1oLcwZSfh.exe

- Images.exe

- DHL.exe

- Updated Purchase Order.exe

- MV TOP DILIGENCE V.20S32.exe

- ORIGINAL SHIPPING DOCUMENT.PDF.exe

- Documents4348848566556.pif

Top 2 – Lokibot

이번 주는 Lokibot이 14.8%를 차지하며 Top 2위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- MV PVT DIAMOND V.21089.exe

- List.exe

- SUPRA THESSAL VENDOR FORM.exe

- Purchase Order.exe

- mx1.exe

- Transferencia.JPEG___________________________.exe

- SOA.com

- ConsoleApp12.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://vihaiha[.]com/.cc/news/school/boy/choo/fre.php

- hxxp://104.168.175[.]179/oyaka/panel/fre.php

- hxxp://104.168.175[.]179/votes1/panel/fre.php

- hxxp://mbyi[.]xyz/five/fre.php

- hxxp://173.208.204[.]37/k.php/LY0xuvgkjMA3b

- hxxp://173.208.204[.]37/k.php/HHQ0lrvuYhpMx

- hxxp://optimalwellengineering[.]com/wp0041/five/fre.php

- hxxp://pkzz[.]xyz/jst/five/fre.php

- hxxp://74.201.28[.]138/kpi/03/pin.php

Top 3 – Formbook

Formbook은 인포스틸러 악성코드로서 12.6%를 차지하며 Top 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- netwire[1].exe

- Swift_05182021 png.scr

- scan001.exe

- katalog produktów 2021_pdf.exe

- Order.exe

- A2-D55.pdf.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.tomrings[.]com/un8c/

- hxxp://www.contorig2[.]com/u8nw/

- hxxp://www.nelivo[.]com/sve/

- hxxp://www.chaytel[.]com/dxe/

- hxxp://www.jumtix[.]xyz/fmjo/

- hxxp://www.psm-gen[.]com/dei5/

- hxxp://www.senmec23[.]com/oerg/

- hxxp://www.racevx[.]xyz/3edq/

- hxxp://www.cunerier[.]com/m3rc/

- hxxp://www.byonf[.]com/nyd/

- hxxp://www.magetu[.]info/p2io/

- hxxp://www.danfrem[.]com/gnr/hxxp://www,danfrem,com/gnr/

Top 4 – CryptBot

처음으로 CryptBot 악성코드가 Top5 순위권에 진입하였으며 11.0% 로 4위를 차지했다. CryptBot 는 PUP 프로그램을 통해 다운로드되며, 추가 정보 탈취 및 추가 악성코드를 다운로드 받는 기능을 갖는다.

CryptBot 는 주로 구글 특정 키워드 검색 시 노출되는 유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되고 있다

다음은 확인된 CryptBot 의 C&C 서버 주소와 추가 악성코드 다운로드 주소이다.

- C&C 1 : hxxp://morkqz03[.]top/index.php

C&C 2 : hxxp://remkdi35[.]top/index.php

Download URL : hxxp://sulejx04[.]top/download.php?file=lv.exe - C&C 1 : hxxp://morkcx01[.]top/index.php

C&C 2 : hxxp://sogdkz15[.]top/index.php

Download URL : hxxp://dousaj01[.]top/download.php?file=lv.exe - C&C 1 : hxxp://moreru07[.]top/index.php

C&C 2 : hxxp://soguex75[.]top/index.php

Download URL : hxxp://doumbw10[.]top/download.php?file=lv.exe

유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되는 파일명은 다음과 같다.

- TRANSFER.BAT

- P.O 3471.exe

- Bank Details.exe

- astra.exe

- 7JXV8P4C.exe

- setup_x86_x64_install.exe

- Mainsetupv1.0.exe

- Setup.exe

- $rnld0f8.exe

- p6.exe

- msyZFDsK.exe

Top 5 – NanoCore

NanoCore가 6.7%로 5위를 차지했다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- PLF.exe

- RFQ#2300003590.PDF.exe

- SCANNED DOCUMENTS_JPEG_IMG_ COPY_00213118570001.exe

- invoice copy.pdf.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- annapro.linkpc[.]net

- tzitziklishop.ddns[.]net

- wealthybillionaire.ddns[.]net

- swift-copy.ddns[.]net

- joetrump2022.ddns[.]net

- startedhere.ddns[.]net

- believe2021.ddns[.]net

- abdulkarim.ddns[.]net