ASEC 주간 악성코드 통계 ( 20210329 ~ 20210404 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 3월 29일 월요일부터 2021년 4월 4일 일요일까지 수집된 한 주간의 통계를 정리한다.

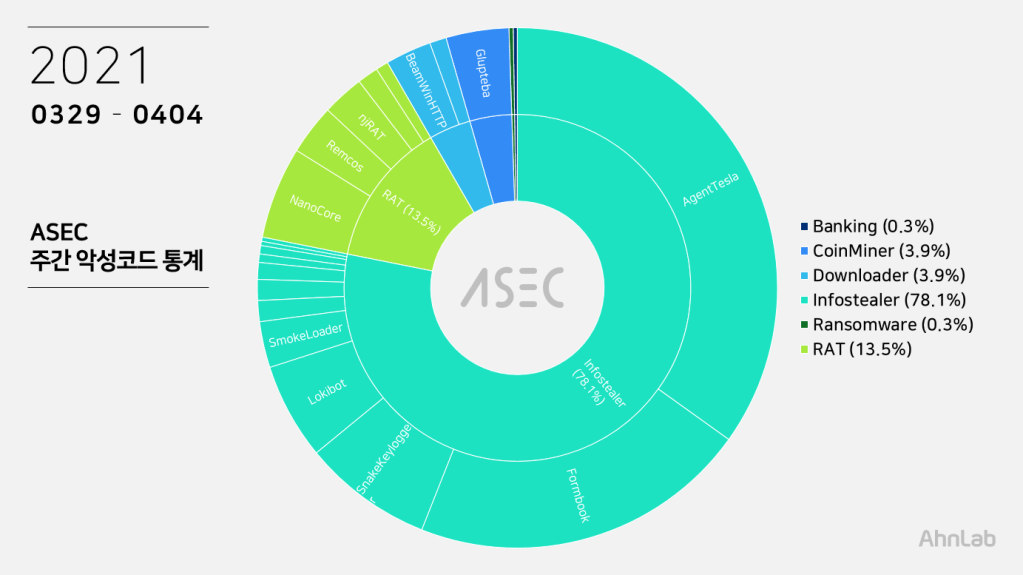

대분류 상으로는 인포스틸러가 78.1%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 13.5%, 다운로더와 Coin Miner 가 3.9%, 뱅킹 악성코드와 랜섬웨어가 0.3%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 34.9%로 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.rdnsanom.xyz

sender : marshal@rdnsanom.xyz

receiver : marshalrc@rdnsanom.xyz

user : marshal@rdnsanom.xyz

pw : +ab9@***K?G6 - us2.smtp.mailhostbox.com

sender : sridhar@sedacicindia.com

receiver : sridhar@sedacicindia.com

user : sridhar@sedacicindia.com

pw : noah***1986@ - mail.teknicagroup.com

sender : shafqat@teknicagroup.com

receiver : shafqat@teknicagroup.com

user : shafqat@teknicagroup.com

pw : admin***3 - kerekesfoto.com

sender : hsewell@kerekesfoto.com

receiver : henrysewell@yandex.com

user : hsewell@kerekesfoto.com

pw : ZjsX$***NJEX - us2.smtp.mailhostbox.com

sender : info@rulkeroil.com

receiver : info@rulkeroil.com

user : info@rulkeroil.com

pw : bles***22

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- AWB#430434845_pdf.exe

- balance payment.exe

- COMMERCIALINVOICE-AWBpdf.ex

- invoice.pdf.exe

- March_payment_plan_invoice_03849_028393_928393_00283.exe

- MV OCEAN DALIAN OBS PORT INFORMATION.exe

- New Order Quotation..exe

- New_Order_1-4-2021_PDF.exe

- ORDER.exe

- PO_#047428.exe

- PO-290321_TYT_Corporation_Pte_Ltd,pdf.exe

- PO-8372929.exe

- PPT ODI SSO-PDF.exe

- Proforma_Invoice_No.42037_For_USD.78116.exe

- purchase_order_pdf.exe

- QUOTATION 03-28-2021.exe

- Rfq PN 601310-02.pdf.exe

- RFQ#8086A_461A_0000086_300_3550_2021_Hangzhou_Zhongniuo.exe

- RFQ_SMK01042021.exe

- RFQ_ZA90.SCR

- scan_attachments_03262021.exe

- Scan-Copy.exe

- sea eagle core – hire 16.exe

- STATEMENT_OF_ACCOUNT_290321.exe

- TNT_Receipt-AWB87993766478.exe

- TT Payment for Shenzen Lancer——PO-TZI-1804————01042021.exe

- VESSEL PARTICULARS.exe

- Wrong_Invoice.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로 21.1%를 차지하며 Top 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 한*산업개발(2021.03.29).exe

- 한*산업개발(2021.03.30).exe

- (G0170-PF3F-21-0331).exe

- APRIL-ORDER.exe

- Estimate.exe

- Invoice_No._21SWZ020.exe

- Invoice_Payment0000039282.exe

- New Purchase Order GH934782GHY489330.exe

- New_Order-756678_SEG.exe

- OFFICE DOC.SCR

- orden_de_compra.exe

- Order request.exe

- PaymentInvoice.exe

- PO_210316-pdf.exe

- PO_RFQ007899_PDF.exe

- po-18-03-2021_389209944.exe

- PO-APRIL.exe

- Purchase Order.exe

- PURCHASE.exe

- Quote_2021_04_02.exe

- Request an Estimate_2021_04_01.exe

- RFQ_Medical_Equipment_Order_2021.PDF.exe

- s1 project [rfq] for air compressor equipments, machines and materials.exe

- SB210330034.pdf.exe

- SCAN20210204-499032554.exe

- shin*hin machinery.exe

- SHIPPING_DOCUMENTS.exe

- sol*s marine(ssi21-lsi-0012_ssi21-ct-0003).exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.novergi.com/bnk/

- hxxp://www.magen-tracks.xyz/ihmh/

- hxxp://www.lownak.com/g7b/

- hxxp://www.yeasuc.com/njo/

- hxxp://www.olenfex.com/fdr/

- hxxp://www.bakldx.com/ntg/

- hxxp://www.commagx4.info/nppk/

- hxxp://www.bostonm.info/c8bs/

- hxxp://www.contex33.xyz/n30n/

- hxxp://www.psm-gen.com/dei5/

- hxxp://www.casnop.com/d2v/

- hxxp://www.kuppers.info/edbs/

Top 3 – SnakeKeylogger

8.1%로 3위를 차지한 SnakeKeylooger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 메일 서버 및 사용자 계정들을 이용하며 최근 유입되는 샘플들이 이용하는 계정은 아래와 같다.

- smtp.vivaldi.net

sender : logs2021@vivaldi.net

receiver : logs2021@vivaldi.net

user : logs2021@vivaldi.net

pw : fa***r123456789 - smtp.top-semi.xyz

sender : info@top-semi.xyz

receiver : info@top-semi.xyz

user : info@top-semi.xyz

pw : saV#j***E9 - smtp3.ines.ro

sender : vanzari@gerocossen.ro

receiver : rawmaterial99@gmail.com

user : vanzari@gerocossen.ro

pw : GW!g&***7rs

다른 인포스틸러 악성코드들과 동일하게 송장(Invoice), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포됨에 따라 파일명 역시 이와 유사하다.

- OC CVE9362 _TVOP-MIO 1(C) 2021,pdf.exe

- SKM__C20192910887888001990.pdf.exe

- PPT ODI SSO-PDF.exe

- rfq 17389 mpr 696.r02.exe

- RHQ_AO98789009_032421pdf.exe

Top 4 – Lokibot

이번 주는 Lokibot이 6.0%로 4위를 차지했다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 7876278346D754782.pdf.exe

- DKOL0010-BA017.exe

- dkol0010-bb011.exe

- Documentos.PDF_____________________________.bat

- maersk kleven v949e_pdf.exe

- mv-rs1000-09-000.exe

- New_Order_PO_01042021.exe

- NOVA_COT.BAT

- Quote.exe

- ref 0180066743.pdf.bat

- request for quotation rfq list.exe

- Rfq_HongJ_.exe

- Scan_Documenats_File00109HDR84746DH.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://142.11.210.173/2/fre.php

- hxxp://astro–pacific.com/zoro/zoro2/fre.php

- hxxp://athansie.com/chief/meks/fre.php

- hxxp://chem.buet.ac.bd/ox/Panel/fre.php

- hxxp://gccorps.com/coco/coco1/fre.php

- hxxp://msslrsa-motherson.com/coco/coco4/fre.php

- hxxp://prosperman.us/coco/coco3/fre.php

- hxxp://rnofinancial.com.au/wp888/five/fre.php

- hxxp://sdigj.xyz/Z1/five/fre.php

- hxxp://sspmoct.xyz/MY3/five/fre.php

- hxxp://takr.xyz/TAKR/five/fre.php

- hxxp://thammyvienanthea.com/line4/Panel/five/fre.php

- hxxp://wadihaveli.com/js/js/Panel/five/fre.php

Top 5 – NanoCore

이번 주는 NanoCore가 5.7%로 5위를 차지했다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- ADVICE.exe

- cn-invoice-xxxxx9808-19011143287802.exe

- ORDER CONFIRMATION_SIGNED PI COPY_IMG_LPEG_210001_NEW DOC.exe

- Invoice.exe

- New Order 567w43.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- james12.ddns.net

- joetrump2022.ddns.net

- holyboys.ddns.net

- hansonindustrycoltd.hopto.org

- nanopc.linkpc.net

- believe2021.ddns.net

- nassiru1144.ddns.net

- chinomso.duckdns.org

- adarella.myq-see.com

- marstonstyl247.ddns.net

- adarella.myq-see.com

- cldgr.duckdns.org

- bigfish2345.ddns.net

- nassiru1144.ddns.net

- kaswa2.ddns.net

- odogwo.ddns.net

- ziaurus111.duckdns.org

- iyhto.ddns.net