ASEC 주간 악성코드 통계 ( 20210118 ~ 20210124 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT를 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 1월 18일 월요일부터 2021년 1월 24일 일요일까지 수집된 한 주간의 통계를 정리한다.

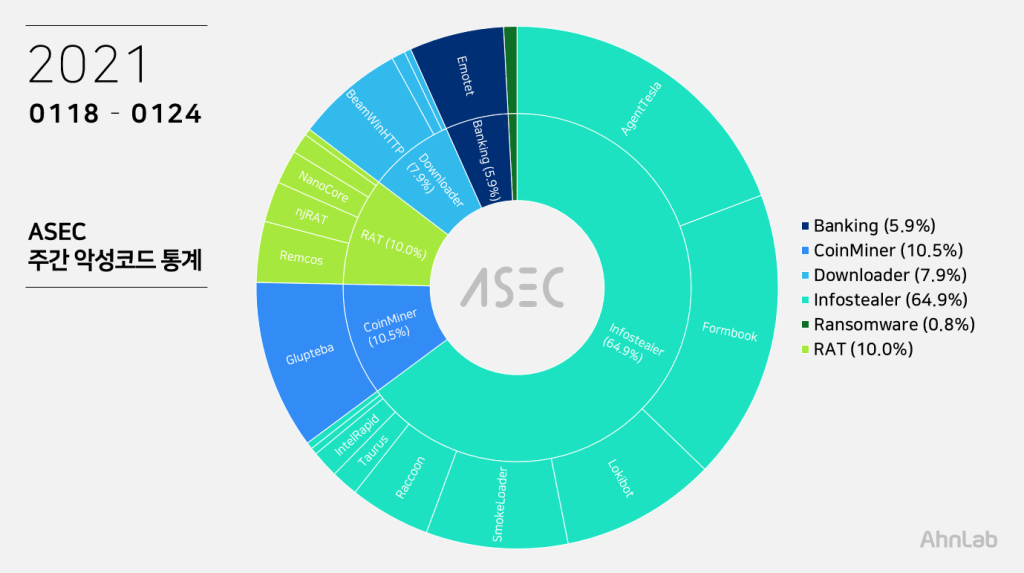

대분류 상으로는 인포스틸러가 64.9%로 1위를 차지하였으며, 그 다음으로는 Coin Miner가 10.5%, RAT (Remote Administration Tool) 악성코드가 10.0%를 차지하였다. 다운로더는 7.9%, 뱅킹 악성코드는 5.9%, 랜섬웨어 4.0%로 그 뒤를 따랐다.

Top 1 – AgentTesla

AgentTesla는 19.2%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.1and1[.]es (212.227.15[.]158)

sender : info@cristaleriagandia[.]com

receiver : info@cristaleriagandia[.]com

user : info@cristaleriagandia[.]com

pw : q***u9_2 - mail.mutasmutfak.com[.]tr (45.10.150[.]173)

sender : info@mutasmutfak.com[.]tr

receiver : purchase@kentpharmaceuticalsltd[.]org

user : info@mutasmutfak.com[.]tr

pw : ***UM*35 - mail.hybridgroupco[.]com (66.70.204[.]222)

sender : 20214@hybridgroupco[.]com

receiver : 20214@hybridgroupco[.]com

user : 20214@hybridgroupco[.]com

pw : Obinn***@@

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- 주문 확인 결제배송 날.exe

- CTM DELIVERY OF MT SILVER LIBRA.exe

- DHL PARCEL CONSIGNMENT.exe

- DHL_document1102202068090891.exe

- DING HENG 1-V2041.ex

- Document_PDF.exe

- DOWNLOAD-NEW_VACCINES-COVID-19-REPORT-RISK-SAFETY1.xlsx.exe

- DUBAI GNC.exe

- IMG 18.01.2021.com

- Inquiry – MOV (Small Dia).exe

- ITuple.exe

- MV_CAPE_SUN-CTM_CAL.pdf.exe

- New-PO03847CH-Quote,pdf.exe

- P.O 3546738.exe

- PARTS REQUEST SO_30005141.exe

- Payment__reference_failed_to_transfer.exe

- Payment_slip.exe

- pickup receipt,DOC.exe

- PO-9032017683_RFQ.pdf.exe

- proforma invoice 2021.exe

- Purchas Order PO-01189_Quote,pdf.exe

- Purchase-Order-PO-85607CH-Quote,pdf.exe

- Quotation.exe

- required_quotation_order_reference.exe

- RFQ_PO-05860785708_Jan_Order,pdf.exe

- Salinan Perintah Pembayaran.exe

- SCAN_283.EXE

- Wind steel tower- PL.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로서 18.0%를 차지하며 Top 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 견적 요청 Mitsubishi Japan XN501.exe

- (DTY170-TR38U-20-0098)HK.exe

- (G0170-PF3F-21-01-20)2T.exe

- A-SEONG CO.,LTD.pdf.exe

- BHI HMD Refinery Project Documents and specifications.exe

- Entrust_Inquiry_210121,pdf.exe

- Mv Maersk Kleven V949E_pdf.exe

- PO#216391.exe

- PO_18012021.exe

- PO20210122.exe

- Quote RF-E79-STD-2021-083 Health Safety Items_pdf.exe

- RFQ_19-027-MP-010203 _ 19-028-MP-010203 _ 19-029-MP-04.exe

- urgent specification request.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.bingent[.]info/de92/

- hxxp://www.gvanmp[.]com/gbc/

- hxxp://www.gvanmp[.]com/gnn/

- hxxp://www.magenx2[.]info/csv8/

- hxxp://www.nehyam[.]com/cdl/

- hxxp://www.nehyam[.]com/cp5/

- hxxp://www.nehyam[.]com/wgn/

- hxxp://www.novergi[.]com/2kf/

- hxxp://www.searko[.]com/dkk/

- hxxp://www.searko[.]com/gtl/

- hxxp://www.searko[.]com/jsw/

- hxxp://www.searko[.]com/kfn/

- hxxp://www.searko[.]com/u77/

- hxxp://www.searko[.]com/wtb/

- hxxp://www.surptalb[.]xyz/knb/

- hxxp://www.uyhams[.]com/edz/

Top 3 – Glupteba

10.5%를 차지하는 Glupteba는 Golang으로 개발된 악성코드이다. 다수의 추가 모듈을 다운로드하며 여러 기능을 갖지만 실질적으로는 XMR (모네로) 코인 마이너를 설치하는 코인 마이너 악성코드이다.

Glupteba는 실행되면 UAC Bypass를 거쳐서 TrustedInstaller의 권한을 이용해 시스템 권한을 갖게 된다. 그리고 C:Windows\rss\csrss.exe 이름으로 정상 프로세스를 위장하여 시스템에 상주한다. 이후 추가 모듈을 다운로드하는데, 그 대상으로는 프로세스 및 파일들을 숨기기 위한 루트킷 드라이버들이 있으며, 최종적으로 설치되는 것으로는 XMR 코인 마이너 및 SMB 취약점을 통한 전파를 위한 Eternal Blue 패키지가 있다.

현재 확인된 Glupteba 대부분은 PUP를 통해 다운로드되는 방식으로 유포 중이다. PUP를 통해 유포 중임에도 불구하고 이전 블로그에서 언급된 MalPe 패커 외형을 갖는다는 것이 특징이다.

참고로 MalPe 패커 외형을 갖는 악성코드들은 크게 Exploit Kit을 통해 유포되는 방식과, PUP 및 아래의 Vidar 악성코드 유포 사례와 같이 정상 프로그램으로 위장하여 유포되는 방식이 있다.

[추가 모듈 다운로드 주소]

– hxxps://fotamene[.]com

[C&C 서버 주소]

– hxxps://easywbdesign[.]com

– hxxps://sndvoices[.]com

– hxxps://2makestorage[.]com

Top 4 – Lokibot

이번 주는 Lokibot이 9.6% 로 4위를 차지했다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- Documentos de pago.PDF.exe

- mv_asian_princess_0039norwegian_car_carriers900399-xlxs.exe

- New_order_for_model_YD333_Doble_before_CNY.exe

- payment_advice.exe

- PO 210118-021A.exe

- PO09371.exe

- TNT_Original_Invoice.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://51.195.53[.]221/p.php/cfOoZYb0LXPms

- hxxp://51.195.53[.]221/p.php/GIvPkUkibKSTV

- hxxp://51.195.53[.]221/p.php/qElaNgWyezEFV

- hxxp://79.124.8[.]6/plesk-site-preview/bosungind-kr.co/https/79.124.8.6/kiriko/Panel/fre.php

- hxxp://becharnise[.]ir/fa11/fre.php

- hxxp://becharnise[.]ir/fa2/fre.php

- hxxp://becharnise[.]ir/fa9/fre.php

- hxxp://mannaton[.]com/zoro/zoro1/fre.php

- hxxp://mannaton[.]com/zoro/zoro2/fre.php

- hxxp://mannaton[.]com/zoro/zoro3/fre.php

- hxxp://mekamaka[.]com/chief/noni/fre.php

- hxxp://okpana[.]com/chief/har/fre.php

- hxxp://okpana[.]com/chief/kev/fre.php

- hxxp://papanwa[.]com/chief/offor/fre.php

- hxxp://papanwa[.]com/zoro/zoro4/fre.php

- hxxp://papanwa[.]com/zoro/zoro5/fre.php

- hxxp://pfstechexpo[.]com/csc/five/fre.php

- hxxp://wagisz[.]com/kin/kin2/fre.php

- hxxp://zunlen[.]com/chief/jojo/fre.php

- hxxp://mekamaka[.]com/chief/noni/fre.php

Top 5 – Smoke Loader

Smoker Loader는 인포스틸러 / 다운로더 악성코드로서 8.8% 비율로 이번주 5위를 차지하였다. Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트를 참고하자.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- alfavanilin[.]ru

- autopartswarehouses[.]ru

- baksproperty.gov[.]ug

- gmbshop[.]ru

- magistralpsw[.]ru

- memoloves[.]ru

- mpmanagertzz[.]ru

- powerglasspot[.]ru

- smbproperty[.]ru

- oversun[.]net/upload/

- 10022020newfolder1002-0139251002202035[.]site

- 10022020newfolder33417-01242510022020[.]space

- 10022020test146831-service1002012510022020[.]space

- dingobossin[.]com/upload/

- duda1[.]monster/upload/

- jamb2[.]monster/upload/

- oversun[.]monster/upload/

- trusho[.]online