2026년 3월 국내외 금융권 관련 보안 이슈

내용.

금융권 대상 피싱, 웹셸, 드로퍼, 백도어, 다운로더, 인포스틸러, 코인마이너 등 다수 악성코드 샘플이 유포된 정황이 확인되었다.

한글 위장 첨부파일명과 HTML/JS 실행 유도 방식이 피싱 전파에 활용된 사례가 다수 관찰되었다.

텔레그램 API를 통한 계정 유출 캠페인이 확인되었으며, 조사기간 내 금융권 계정 유출 비중이 약 4%로 집계되었다.

Lazarus 그룹의 워터링홀 공격에서 AnySign4PC 취약점이 악용되어 원격코드실행 정황이 포착되었으며 다수의 워터링홀 유포지가 지속 사용된 것으로 파악되었다.

다크웹·포럼에서는 NR Capital 등 국내외 금융기업의 대용량 데이터베이스 판매·공개 주장 사례가 보고되었다.

랜섬웨어 그룹(Apt73, PayoutsKing, WorldLeaks 등)의 금융권 침해와 DLS 공개 사례가 다수 확인되어 이중갈취 및 대규모 데이터 유출 위험이 고조되었다.

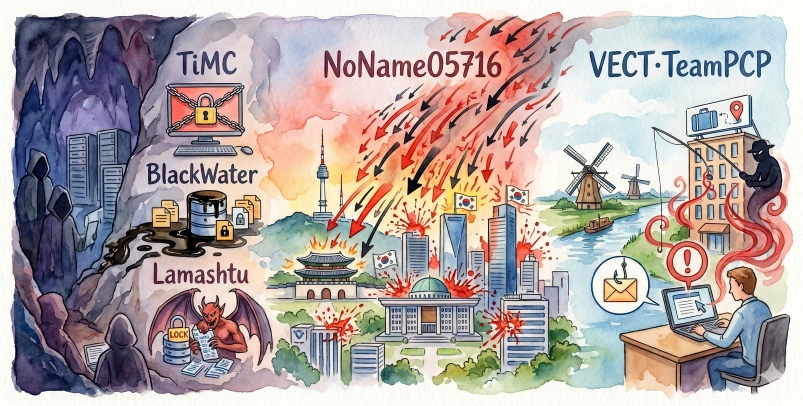

핵티비스트의 친정치적 DDoS 공격으로 일부 은행 웹사이트 가용성 저하 및 고객 데이터 유출 주장 사례가 보고되었다.

목적 및 범위.

본 보고서는 2026년 3월 한달간 수집된 금융권 대상 악성코드 유포, 계정 유출, 워터링홀·취약점 악용, 다크웹 데이터 유통 및 랜섬웨어·DDoS 침해 사례를 종합적으로 정리한 것이다.

조사 대상은 국내외 금융기관 피해 사례와 다크웹·포럼 게시물, 보안업체 모니터링 데이터를 포함한다.

주요 통계.

당월 악성코드 Top10에는 웹셸·피싱·백도어·드로퍼·다운로더·인포스틸러·코인마이너가 포함되었다.

한글 위장 첨부파일명 다수가 확인되었으며 피싱 유입 경로로 HTML/JS 실행형 파일이 빈번히 사용되었다.

텔레그램 유출 건은 금융권 계정의 약 4% 비중을 차지했다는 내부 추정치가 보고되었다.

다크웹 게시물에서는 NR Capital(약 2TB 주장), Ameriprise(200GB 주장), Nu Colombia(30k 문서 주장), Agrobanco(25만건 주장) 등 대규모 유출·판매 주장이 확인되었다.

랜섬웨어 공격 피해 사례에서는 일부 기업의 데이터가 DLS에 공개되거나 전량 유출된 사례가 보고되었다.

결론.

금융권을 겨냥한 공격은 피싱을 통한 초기 침투에서 취약점 기반 워터링홀 RCE, 계정 유출, 데이터 절취·유통, 랜섬웨어 이중갈취와 DDoS까지 다층적으로 전개되고 있다.

금융기관의 로그·패치·백업·접근통제 강화와 산업 전반의 인텔리전스 공유가 필요하다는 점이 도출된다.

지속적 모니터링과 사고 발생 시 신속한 정보공개·법집행 협력이 금융권의 피해 저감에 중요하다는 점이 확인된다.