2024년 12월 국내외 금융권 관련 보안 이슈

본 보고서는 국내외 금융권 기업들을 대상으로 발생한 실제 사이버 위협과 관련 보안 이슈를 종합적으로 다루고 있다.

금융권을 대상으로 유포된 악성코드와 피싱 케이스에 대한 분석 내용이 포함되며, 금융권을 겨냥한 주요 악성코드 Top 10을 제시했고, 텔레그램으로 유출된 국내 계정의 산업군 통계도 제공했다. 금융권을 대상으로 한 피싱 이메일 유포 사례도 상세히 다루었다.

또한 다크웹에서 발생한 금융 관련 주요 위협과 사례를 분석했다. 신용카드 데이터 유출 위협과 실제 사례, 금융 기관의 데이터베이스 유출 위협 및 발생 사례를 조사했다. 금융 부문을 겨냥한 랜섬웨어 침해 위협과 감염으로 인한 피해 사례, 그리고 금융 기관을 대상으로 한 다양한 사이버 공격 위협과 실제 피해 사례도 분석했다.

[통계 자료 요약]

– 금융권 대상 유포 악성코드 통계

– 텔레그램으로 유출된 국내 계정의 산업군 통계

[금융권 관련 딥웹 & 다크웹 주요 이슈 일부 요약]

– 데이터베이스 유출 사례

피해 업체: 피해 기업명이 공개되지 않음

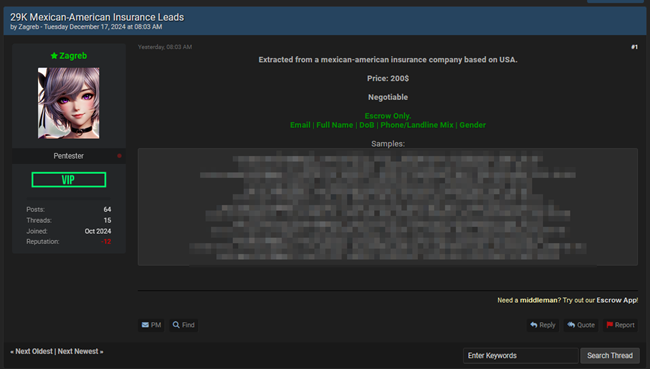

사이버 범죄 포럼 BreachForums에서 피해 기업명이 공개되지 않은 멕시코-미국 보험 회사의 데이터가 판매되고 있다.

위협 행위자(Zagreb)는 피해 기업명을 공개하지 않았으나, 미국에 기반을 둔 멕시코-미국 보험 회사에서 유출된 데이터라고 주장했다. 또한, 유출 데이터에 이름, 이메일, 생년월일, 전화번호, 성별 등이 포함된다고 밝혔다. 현재, 유출 데이터의 일부가 샘플 데이터로 공개되었으며, 200달러에 판매되고 있다.

피해 기업명이 명시되지 않았기 때문에, 특정 기업의 고객들이 위험에 처했음을 알지 못해 대응이 지연될 가능성이 있다. 이는 피해 범위를 파악하고 보호 조치를 취하는 데 있어 혼란을 초래할 수 있다. 유출된 데이터가 멕시코-미국 보험 회사에서 비롯된 것이라면, 양국 간의 법적 관할권과 규제가 충돌할 가능성이 높다. 이름, 이메일, 생년월일, 전화번호, 성별과 같은 개인 정보는 피싱, 스팸, 신분 도용 등으로 악용될 위험이 크다. 특히 이러한 정보가 샘플로 이미 공개되었고 저가로 판매되고 있다는 점은 위협의 긴급성을 높인다. 기업과 고객 모두 데이터 보호를 위한 적극적인 모니터링과 대응 조치를 시행해야 한다.

– 랜섬웨어 침해 사례

8Base, Bashe, Hunters International, RansomHub 랜섬웨어 갱단은 다수의 금융 관련 기업을 침해하고 자신들이 운영하는 DLS (Dedicated Leak Sites)에 피해자로 게시하였다. 피해 사례를 다음과 같이 정리하였다.

랜섬웨어: RansomHub

피해 업체: https://www.****life.com/

랜섬웨어 갱단 RansomHub가 ****Life에 대한 공격을 주장했다.

****Life는 미국의 글로벌 보험 및 연금 서비스 회사로, 생명보험, 사고보험 및 건강보험, 은퇴 및 저축 상품 등을 운영한다. 153년이 넘는 경력으로, 전 세계 수천만 명의 고객에게 신뢰받고 있으며, 미국 FORTUNE 500® 상위 100대 기업 중 96개와 거래하고 있다. 또한, JUST Capital이 선정하는 “미국에서 가장 정의로운 100대 기업”에 3년 연속 이름을 올렸으며, 2021년부터 ****Life가 진출해 있는 지역 사회에서 ****Life 직원들과 함께 315,000시간 이상의 자원봉사 활동을 이어오고 있다.

RansomHub는 조직 데이터 1TB를 탈취했다고 주장하며, *** AFP 관련 문서가 포함된 샘플 스크린샷을 공개했다. *** AFP는 ****Life가 2013년에 인수한 칠레의 개인 연금 회사이다. 갱단은 1월 12일 경, 조직 데이터를 공개하겠다고 명시했다.

미국 글로벌 보험 회사 ****Life가 공격을 받은 점은, 이번 사건이 전 세계적으로 주목받을 가능성을 높인다. 탈취된 데이터가 1TB에 달하는 만큼, 대규모 유출로 인해 민감한 정보가 대거 포함되었을 가능성이 크다. 특히, *** AFP 관련 문서가 포함된 것으로 보아 고객의 재무 정보와 개인 신상이 악용될 위험이 우려된다.

****Life는 즉각적인 대응을 통해 보안 체계를 강화하고, 고객 신뢰 회복을 위해 적극적인 조치를 취해야 한다. 또한, *** AFP와 관련된 지역 고객 보호 조치와 추가적인 법적 대응도 검토해야 한다. 이번 사건은 글로벌 금융 및 보험 업계 전반에 걸쳐 보안 강화를 요구하는 경고로 작용할 수 있다.

|

|

– 접근 권한 판매 피해 사례

피해 업체: 피해 기업명이 공개되지 않은 미국 대형 은행

사이버 범죄 포럼 BreachForums에서 기업명이 공개되지 않은 미국 대형 은행의 방화벽 및 VPN 호스팅 서버 접근 권한이 판매되고 있다.

위협 행위자(miyako)는 미국 대형 은행의 방화벽과 VPN을 호스팅하는 서버에 대한 루트(root) 수준의 접근 권한을 판매한다고 주장했다. 판매 가격은 1,000달러이며, 다른 가격으로의 협상은 불가능하다고 밝혔다. 해당 위협 행위자는 앞서 BreachForums에 독일 시 정부의 방화벽 서버 접근 권한, 전자기기 디자인/제조업체의 접근 권한, 인도네시아의 재정 및 자산 관리 시스템 데이터를 판매한 사례가 있다.

피해 기업명이 밝혀지지 않아, 특정 기관에 대한 고객들의 신뢰도가 광범위하게 영향을 받을 가능성이 높다. 방화벽과 VPN을 호스팅하는 서버의 루트 수준 접근 권한이 유출되었을 경우, 은행 내부 네트워크에 대한 완전한 통제가 위협받을 수 있다. 이는 금융 데이터의 손실뿐만 아니라, 대규모 고객 정보 유출로 이어질 가능성이 크다.

동일 위협 행위자가 이전에도 다수의 민감한 데이터를 판매한 전례가 있어, 이번 사건 역시 다른 형태의 2차 피해를 유발할 가능성이 높다. 은행은 이러한 위협 행위의 반복을 방지하기 위해 보안 강화와 더불어 협력 네트워크의 위협 모니터링 시스템을 구축해야 한다. 또한, 이번 사건을 기점으로 방화벽 및 VPN 관련 보안 시스템의 취약점에 대한 점검을 철저히 수행해야 한다.