ASEC 주간 악성코드 통계 (20230227 ~ 20230305)

ASEC(AhnLab Security Emergency response Center)에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2023년 2월 27일 월요일부터 3월 5일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

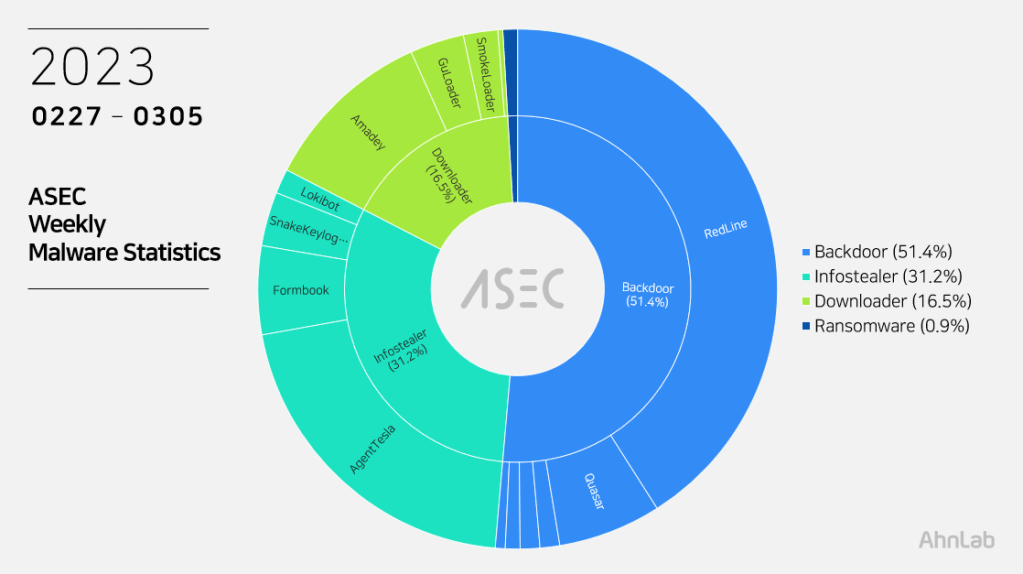

대분류 상으로는 백도어가 51.4%로 1위를 차지하였으며, 그 다음으로는 인포스틸러가 31.2%, 이어서 다운로더 16.5%, 랜섬웨어 0.9%로 집계되었다.

Top 1 – RedLine

RedLine 악성코드는 41.0%로 1위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- out.ezvizv[.]top:40309/

- 51.89.204[.]181:22299/

- 45.15.156[.]155:80/

- 193.233.20[.]23:4123/

- 193.233.20[.]24:4123/

- 45.15.157[.]128:4137/

- 15.235.130[.]155:24291/

Top 2 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 20.8%로 2위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일 주로 메일 즉 SMTP 프로토콜을 활용하지만 FTP나 Telegram API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- SMTP Server : mail.icecleancare[.]com

User : mkarathe@icecleancare.com

Password : pass******020@

Receiver : sales.supportn1@esmaqroup.com - SMTP Server : mail.bosphoreqroup[.]com

User : feray@bosphoreqroup.com

Password : pass*******2@

Receiver : razzylord467@gmail.com - SMTP Server : us2.smtp.mailhostbox[.]com

User : 002@frem-tr.com

Password : “jCXzqcP1 ******** 3116”

Recervier : 002@frem-tr.com - Telegram API : hxxps://api.telegram[.]org/bot2134979594:AAFk4QkrlHlt2a-q-EhIoHZBbzxSH0QxiBI/sendDocument

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- AWB733988905AA DHL Package 733988905AA.exe

- BL Draft and Shipping Documents.exe

- BL_DRAFT.exe

- DHL Scan Docs_xls.exe

- ORDER NUMBER 94043 QUOTATION.exe

- PI 160256.exe

- Scan Document_xls.exe

- ScanDoc_Swift_USD71,450.exe

- Technical DataSheet.exe

Top 3 – Amadey

Amadey Bot 악성코드는 이번 주 10.7%를 차지하며 3위에 올랐다. Amadey는 다운로더 악성코드로서 공격자의 명령을 받아 추가 악성코드를 설치할 수 있으며, 정보 탈취 모듈이 사용될 경우에는 감염 시스템의 사용자 정보들을 수집하기도 한다.

일반적으로 Amadey는 정상 프로그램 및 크랙 악성코드를 위장해 유포되고 있는 SmokeLoader에 의해 설치된다. 하지만 최근에는 기업 사용자들을 대상으로 스팸 메일에 첨부된 악성 문서 파일을 통해 유포되면서 LockBit 랜섬웨어를 설치하는데 이용되고 있다.

다음은 확인된 C&C 서버 주소들이다.

- hxxp://193.233.20[.]2/Bn89hku/index.php

- hxxp://77.73.134[.]27/8bmdh3Slb2/index.php

- hxxp://193.233.20[.]2/Bn89hku/index.php

Top 4 – Quasar RAT

Quasar RAT은 닷넷으로 개발된 RAT 악성코드로서 오픈 소스로 공개되어 있음에 따라 다양한 공격자들이 사용하는 악성코드이다. 6.4%로 4위를 기록한 Quasar RAT은 과거 Kimsuky 그룹이 APT 공격에 사용한 이력부터 코인 마이너 공격자에 의해 사용되는 등 다양한 공격에 사용되고 있다.

다음은 Quasar RAT의 유포 파일명 목록으로서, 최근에는 주로 정상 프로그램의 크랙 버전으로 위장하여 유포되고 있다.

- Warzone2AIMesp_MAIN.exe

- Sons Of The Forest install.exe

- Heart Sender v5.0.exe

Quasar RAT은 일반적인 RAT 악성코드들처럼 프로세스 및 파일, 레지스트리와 같은 시스템 작업, 원격 명령 실행, 파일 업로드 및 다운로드와 같은 기능들을 제공한다. Quasar RAT은 이외에도 키로깅, 계정 정보 수집 기능들을 제공하여 사용자 환경의 정보를 탈취할 수 있고, 원격 데스크탑을 통해 실시간으로 감염 시스템을 제어할 수 있다.

다음은 확인된 Quasar RAT의 C&C 서버 주소이다.

- aeronaut-25032.portmap[.]io:25032

- qassar22.ddns[.]net:2032

- 67.213.221[.]18:7812

- polog-55212.portmap[.]host:55212

Top 5 – Formbook

이번주는 인포스틸러 악성코드인 Formbook이 5.5%로 5위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- PB48847-2220011833 CNV BRP-HIPPS Budgetary proposal (Technical).exe

- ActivityIn.exe

- MessageE.exe

- folder request details.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.blendeqes[.]com/ef6c/

- hxxp://www.cahxary[.]site/urg8/

- hxxp://www.cunnters[.]com/bkqi/

- hxxp://www.delxom[.]xyz/gt48/

- hxxp://www.fellasies[.]com/g53s/

- hxxp://www.ftgam[.]xyz/k04s/

- hxxp://www.gfaxtp[.]xyz/me29/

- hxxp://www.hexopb[.]xyz/sz17/

- hxxp://www.moidvain[.]live/p8s2/

- hxxp://www.ontexz[.]online/s26y/

- hxxp://www.saint444[.]com/mqi9/

- hxxp://www.scastive[.]online/p6a2/

- hxxp://www.tes5ci[.]com/u4an/

- hxxp://www.vertiboard[.]live/ds0f/

- hxxp://www.vieop[.]online/sy22/

- hxxp://www.wordybag[.]online/nes8/

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.