Edge, Chrome 웹 브라우저를 통해 유포되는 Magniber 랜섬웨어

ASEC 분석팀에서는 IE 취약점을 통해 유포되는 매그니베르 랜섬웨어를 꾸준히 모니터링하고 있다. 매그니베르 랜섬웨어는 최근 몇년간 IE 취약점을 통해 유포되고 있고, 하기 블로그에서 언급한 것처럼 현재까지도 IE(Internet Explorer)를 통해 취약점을 활용한 형태로 유포되고 있다. 하지만 최근 매그니베르 랜섬웨어는 Edge, Chrome 브라우저에서도 유포 중인 현황이 발견되었다. 이와 같은 방식은 기존 인터넷 익스플로러를 통한 매그니베르 감염과 같이 접속만으로도 감염되는 형태가 아닌, 랜섬웨어 감염까지 사용자의 액션(Action)이 요구되는 점에 있어서 기존과 감염 방식이 다르다.

본 블로그를 통해 Edge, Chrome 브라우저에서 유포되는 매그니베르 랜섬웨어의 유포과정을 설명한다.

아래 [그림 1], [그림 2]는 각각 Edge, Chrome 브라우저를 통해 유포페이지에 접속한 화면이다. 브라우저의 종류에 맞추어 업데이트를 위해 윈도우 앱(appx) 파일 설치를 유도한다.

Chrome, Edge 업데이트 윈도우 앱으로 위장한 Appx 파일의 특징은 [그림 3]과 같이 내부에 유효한 인증서를 포함 한다는 점이다. 따라서 해당 윈도우 앱(.Appx)은 신뢰할 수 있는 앱으로 판단되어 설치된다.

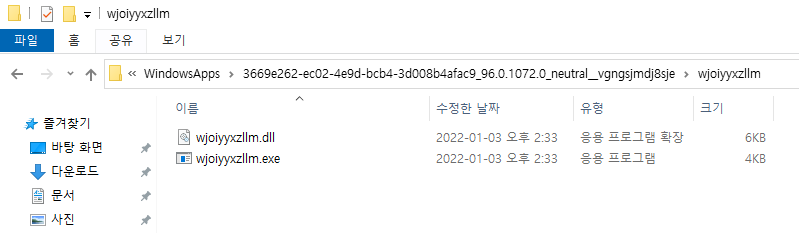

[그림 4] 은 다운로드된 악성 Appx 파일을 실행한 결과로, “C:\Program Files\WindowsApps” 하위 경로에 악성 EXE 와 DLL 을 생성한다.

- EXE 생성 경로 : %ProgramFiles%\windowsapps\3669e262-ec02-4e9d-bcb4-3d008b4afac9\[랜덤파일명].exe

- DLL 생성 경로 : %ProgramFiles%\windowsapps\3669e262-ec02-4e9d-bcb4-3d008b4afac9\[랜덤파일명].dll

[그림 5]는 생성된 EXE 파일(wjoiyyxzllm.exe) 의 코드이다. 함께 생성된 DLL(wjoiyyxzllm.dll) 을 로드하여 특정 함수(mbenooj)를 실행한다.

[그림 6] 는 실행되는 DLL 코드 일부로 인코딩된 랜섬웨어의 페이로드를 다운로드 하고 디코딩 후 실행하는 기능이다.

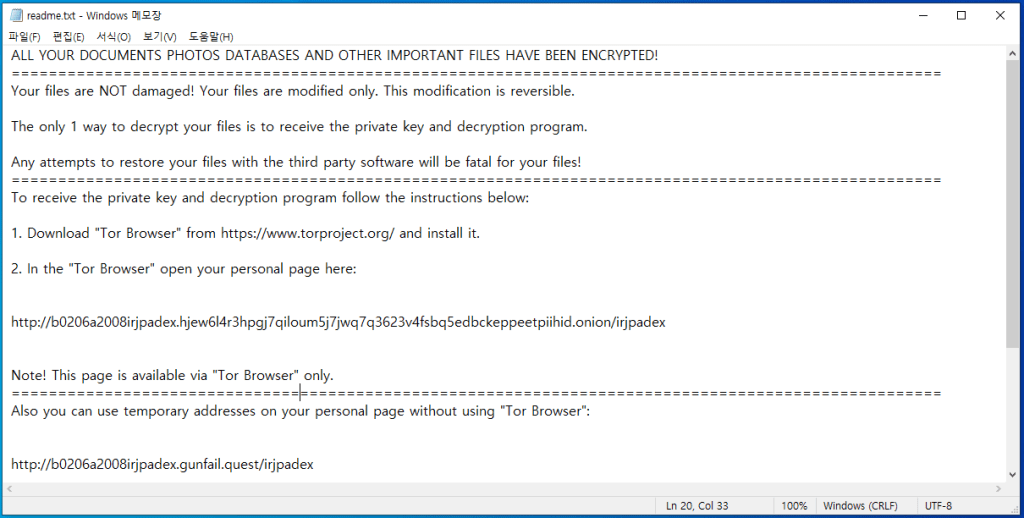

결과적으로 wjoiyyxzllm.exe 의 메모리에서 매그니베르 랜섬웨어가 실행되며, 사용자의 파일을 암호화하고 [그림 7]과 같이 복구를 위해 금전을 요구하는 랜섬노트를 생성한다.

매그니베르 랜섬웨어 유포자는 appx 파일을 신뢰할 수 있는 인증서로 서명하여 교묘하게 정상 앱으로 위장하였다. 사용자는 의심스러운 사이트 방문을 지양하고 V3를 포함한 보안 제품의 업데이트를 최신으로 유지해야 한다. 아래 동영상은 안랩 V3 최신버전에서 정상 윈도우 앱으로 위장한 매그니베르 랜섬웨어를 차단하는 영상이다.

[파일진단]

exe 로더 : Trojan/Win.Loader.R462129 (2022.01.03.02)

매그니베르 dll : Ransomware/Win.Magniber.R462664 (2022.01.06.00), Ransomware/Win.Magniber.X2130 (2022.01.06.02)

[행위진단]

Ransom/MDP.Decoy.M1171

[메모리진단]

Ransomware/Win.Magniber.XM135 (2022.01.06.02)

[IOC]

cf16310545bf91d3ded081f9220af7cc (exe)

12a12ea3b7d84d1bd0aad215d024665c (dll)

hxxp://b5305c364336bqd.bytesoh.cam

hxxp://hadhill.quest/376s53290a9n2j