ASEC 주간 악성코드 통계 ( 20220523 ~ 20220529 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 5월 23일 월요일부터 5월 29일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

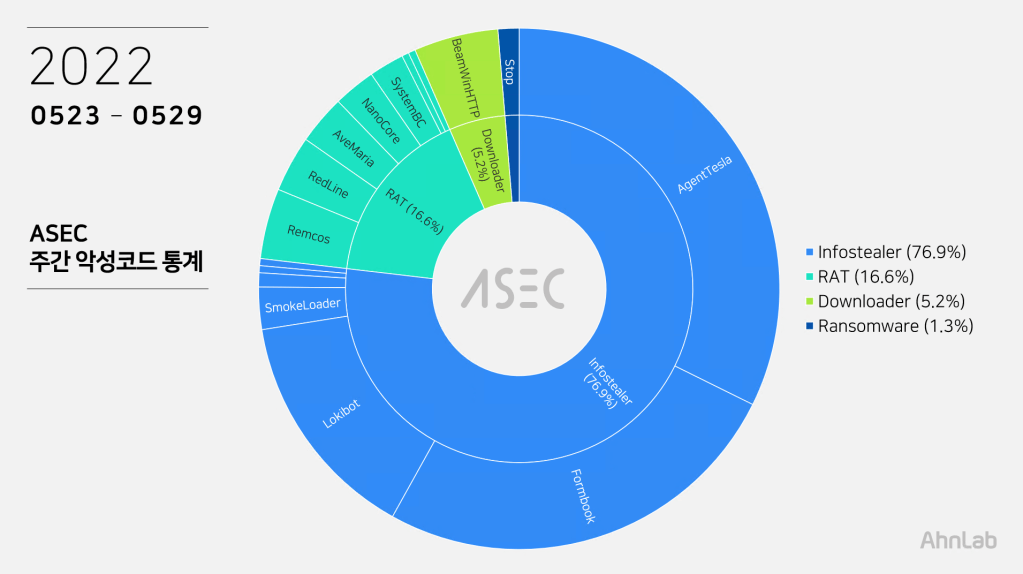

대분류 상으로는 인포스틸러가 76.9%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 16.6%, 다운로더 5.2%, 랜섬웨어 1.3%로 집계되었다.

Top 1 – AgentTesla

인포스틸러 악성코드인 AgentTesla 가 32.3%로 지난주에 이어 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 FTP나 Discord API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- server : mail.permagraf.com[.]mx (174.136.37[.]109)

sender : danny@permagraf.com[.]mx

receiver : dannyreports@permagraf.com[.]mx

user : danny@permagraf.com[.]mx

pw : icui****@@ - server : mail.tejarathotel[.]af (144.76.114.106)

sender : info@tejarathotel[.]af

receiver : ranjqnupreti3@gmail[.]com

user : info@tejarathotel[.]af

pw : Kab****22# - server : mail.kls[.]af (144.76.114.106)

sender : info@kls[.]af

receiver : ranjqnupreti3@gmail[.]com

user : info@kls[.]af

pw : Kab****42@

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- AWB & Shipping Documents.exe

- SCAN 023.exe

- REQUISITION FOR MV BRAVERY ACE.docx.exe

- documents of 20-2185-2.exe

- 000993827-4429MX.pdf.exe

- account statement .exe

- Orden de compra.pdf.exe

- CMA-CGM DOC #AKI0418107.exe

- PDA Query – 180397-05-16-22 Port Agency Appointment_pdf.exe

- MV PACIFIC ENDEAVOR V2202 – USD55,000.pdf.exe

Top 2 – Formbook

Formbook 악성코드는 25.8%로 2위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- two_months_salary_receipts.exe

- ItemsRequest.PDF.exe

- PURCHASING INQUIRY.PDF.exe

- Transferencia 001.exe

- (PO#1164031.exe

- SWIFT.exe

- PO#71099583.exe INQ R138-CR-MO.exe

- Price Quote Request.exe CTM Copy_xlsx.exe

- Order_673N78333_xlsx.exe

- Quotation-2328333.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- http://www.simplybans[.]com/ng9o/

- http://www.momentums6[.]com/tn61/

- http://www.breskizci[.]com/bg5r/

- http://www.temp-bait[.]com/amdf/

- http://www.click-tokens[.]com/ta3t/

- http://www.exilings[.]com/ygkp/

- http://www.hecsearc[.]com/pb0u/

- http://www.caramelshubs[.]com/crqp/

- http://www.motarasag[.]com/sr4i/

- http://www.bravesxx[.]com/mwfc/

- http://www.travelsagas[.]com/a5qd/

Top 3 – Lokibot

Lokibot 악성코드는 14.4%로 3위를 기록하였다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- SH22-OD03-22.exe

- COTIZACIÓN.pdf.exe

- HB1231_SEQ.22_PO_inquiry.exe

- PO063680.exe UF_86064_HG.exe

- PO_OPBM2.exe

- DATOS BANCARIOS DE REEMBOLSO DE PAGO.exe

- SEOC**** INDUSTRY.exe

- HB1231_SEQ.22_PO_inquiry.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- 198.187.30[.]47/p.php?id=24066800920482691

- 85.202.169[.]172/kelly/five/fre.php

- sempersim[.]su/gg8/fre.php

- lokaxz[.]xyz/fc/bk/ss.php

- pgixx[.]xyz/Smd/PWS/fre.php

- vmopahtqdf84hfvsqepalcbcch63gdyvah[.]ml/BN2/fre.php

- 62.197.136[.]176/liyan/five/fre.php

- 45.133.1[.]45/perez1/five/fre.php

- hyatqfuh9olahvxf[.]ml/Subject/fre.php

- 45.133.1[.]20/uche/five/fre.php

- umenako.co[.]vu/otm/five/fre.php

Top 4 – BeamWinHTTP

5.2% 로 4위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- glicefud[.]com/checkversion.php

- 37.0.8[.]39/access.php

- 212.192.246[.]217/access.php

Top 5 – Remcos

이번 주는 Remcos가 4.4%로 5위를 차지했다. Remcos는 RAT 악성코드로서 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

Remcos는 AgentTesla, Formbook, NanoCore 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 최근에는 특정 툴로 위장하여 유포되는 케이스도 다수 발견된다.

다음은 확인된 Remcos의 C&C 서버 주소이다.

- salesumishcn.ddns[.]net:9764

- 91.243.44[.]130

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.