ASEC 주간 악성코드 통계 ( 20220321 ~ 20220327 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 3월 21일 월요일부터 3월 27일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

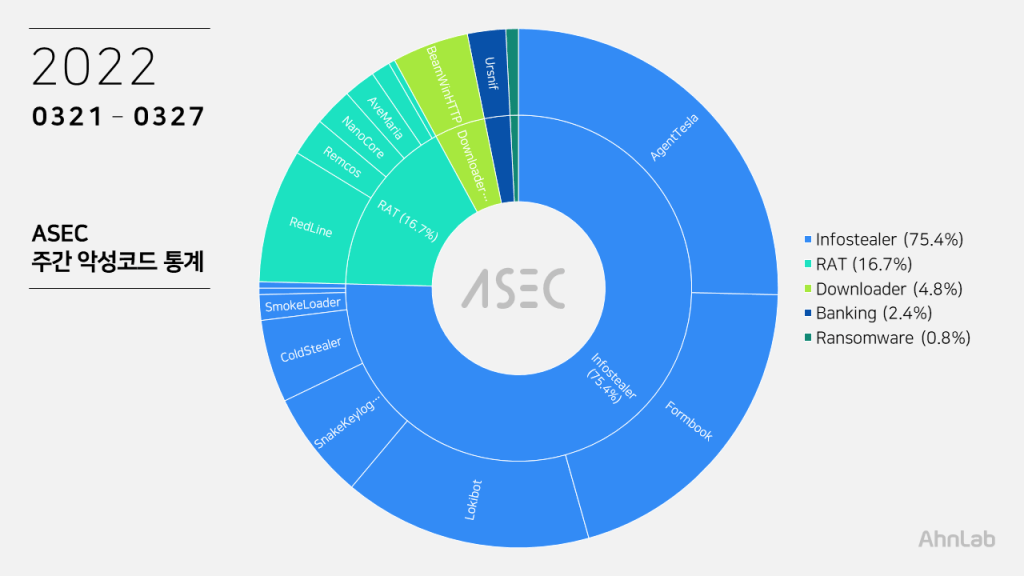

대분류 상으로는 인포스틸러가 75.4%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 16.7%, 다운로더 4.8%, 뱅킹 악성코드 2.4%, 랜섬웨어 0.8% 로 집계되었다.

Top 1 – AgentTesla

AgentTesla 악성코드는 25.4%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server : mail.contrivekota[.]in

sender : info1@contrivekota[.]in

receiver : hokota@contrivekota[.]in

user : info1@contrivekota[.]in

pw : Contr****23$ - server : mail.atifnazar[.]com

sender : yasir@atifnazar[.]com

receiver : nelsonson202@gmail[.]com

user : yasir@atifnazar[.]com

pw : anazar@*****@ - server : mail.alimentostolten[.]cl

sender : moo7@alimentostolten[.]cl

receiver : moo7@alimentostolten[.]cl

user : moo7@alimentostolten[.]cl

pw : icui4****@

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- BL7237207220.exe

- Bukti-Transfer..exe

- Facturas Pagadas al Vencimiento Senders Name Confirming.bbvapdf.exe

- FEDEX Online Customer Advisory AWB BL Draft Commercial. Invoice 202005173534231972.pdf.exe

- GSC CONTRACT ORDER.exe

- Inquiries_55MT.exe

- INV.0011040.2022.Img.exe

- RE TM 1200 203417 521.exe

- solu.jpg.exe

Top 2 – Formbook

인포스틸러 악성코드인 Formbook은 20.2%로 2위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- DHL Express Shipment Receipt.exe inquiry.exe

- INVOICE.exe

- New Order 3346585857.exe

- PAYMENT COPY.exe

- Proforma Invoice BE_603928.exe

- PURCHASE_ORDER.exe

- Quotation 6000063442 – REQUIRE SLURRY.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.abros88[.]com/46uq/

- hxxp://www.amenosu[.]com/b8eu/

- hxxp://www.arches2[.]com/qbkr/

- hxxp://www.budistx[.]com/s9m1/

- hxxp://www.cures8t[.]com/p9iu/

- hxxp://www.gunnipes[.]com/t90i/

- hxxp://www.plick-click[.]com/w6ot/

- hxxp://www.pordges[.]com/ok4e/

Top 3 – Lokibot

Lokibot 악성코드는 15.5%를 기록하며 3위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- _ORD2697685.exe

- Copy_Of_Remittance.exe

- FEB INVOICES.exe

- persetujuan reeksport eks import sementara.pdf.exe

- PO #220321-2A.exe

- PO #220322-01A.exe

- PO 220324-0221A.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://furnaceshst[.]net/ge1/fre.php

- hxxp://furnaceshst[.]net/ge10/fre.php

- hxxp://furnaceshst[.]net/gd12/fre.php

- hxxp://mailsvr1[.]tk/BN1/fre.php

- hxxp://outlook-webpage-auth[.]ml/debsfletch/logs/fre.php

- hxxp://dlokis[.]xyz/cy/keke.php

- hxxp://sempersim[.]su/ge9/fre.php

- hxxp://vmopahtqdf84hfvsqepalcbcch63gdyvah[.]ml/BN2/fre.php

Top 4 – RedLine

RedLine 악성코드는 8.3%로 4위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- 188.68.205[.]115:17645

- 193.106.191[.]253:4752

- 193.150.103[.]38:80

- 194.87.109[.]41:4608

- birja1[.]com:80

Top 5 – SnakeKeylogger

6.7%로 5위를 차지한 SnakeKeylooger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 메일 서버 및 사용자 계정들을 이용하며 최근 유입되는 샘플들이 이용하는 계정은 아래와 같다.

- mail.ayg.com[.]tr

sender: e.basarici@ayg[.]com.tr

receiver: e.basarici@ayg[.]com.tr

user: e.basarici@ayg[.]com.tr

pw: g)*g^****;vn - mail.iskarosgb[.]com.tr

sender: iskar@iskarosgb.com[.]tr

receiver: saleseuropower2@yandex[.]com

user: iskar@iskarosgb[.]com.tr

pw: pi1****1C - smtp.perrnatherm[.]net

sender: sw@perrnatherm[.]net

receiver: allshapewebmail@gmail[.]com

user: sw@perrnatherm[.]net

pw: jn****T1

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.