ASEC 주간 악성코드 통계 ( 20220307 ~ 20220313 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 3월 7일 월요일부터 3월 13일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

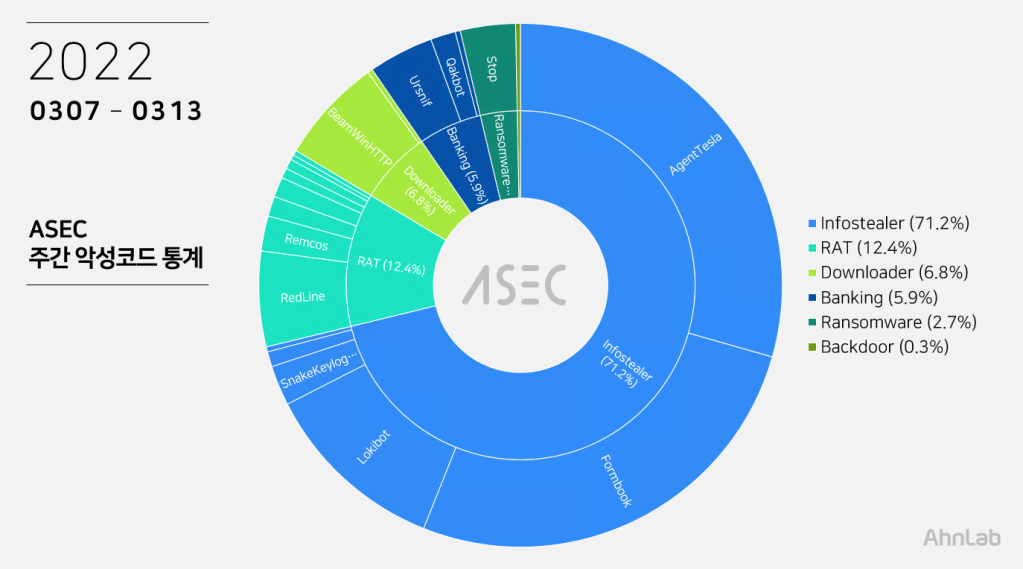

대분류 상으로는 인포스틸러가 71.2%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 12.4%, 다운로더 6.8%, 뱅킹 악성코드 5.9%, 랜섬웨어 2.7%, 백도어 0.3% 로 집계되었다.

Top 1 – AgentTesla

이번주는 인포스틸러 악성코드인 AgentTesla 가 29.4%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server mail.alimentostolten[.]cl (177.221.140[.]71)

sender moo3@alimentostolten.cl

receiver moo3@alimentostolten.cl

user moo3@alimentostolten.cl

pw icui*****@ - server mail.atharvashipping[.]co (107.180.38[.]104)

sender stanley@atharvashipping.co

receiver sharif@kadenasportwear.com

user stanley@atharvashipping.co

pw S*******5 - server mail.escueladeseguridadmaritima[.]com (160.153.132[.]203)

sender julieta@escueladeseguridadmaritima.com

receiver officestore2022@gmail.com

user julieta@escueladeseguridadmaritima.com

pw JUs******20

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- IATF 16949 LOC&ISO 9001 & ISO 14001 signed contrct.pdf_2.exe

- PO 102230.PDF (Savana Delhi MedicChem. Private Ltd) Signed Copy.exe

- ORDER FOR FU.exe

- PO-HBK3092022.exe

- AWB NO.5646219901-Invoice & Shipping Documents.exe

- AWB N0 – 30296411_Invoice Documets 2022.exe

- INVOICE – JPg.exe

- AmBank Malaysia Swift Copy.exe

- STATEMENT_OF_ACCOUNT.exe

- Quote_order#098799.exe

- dhl shippping documents.pdf.exe

- PAYMENT_SLIP.exe

- URGENT__P_O.exe

Top 2 – Formbook

Formbook 악성코드는 26.6%로 2위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다. 아래의 리스트에서 ‘bmpdsani22-0049rs_1.exe’ , ‘enhptcdzxlpgiuy.exe’ 파일의 경우, 상위폴더명만 다르게 수정하여 메일 수신인을 타겟으로 유포된 것으로 추정된다. 즉, 피싱메일에 압축하여 첨부하는 폴더명만 다르게만들어 유포한 것으로 판단되므로, 출처가 불분명한 발신인으로부터의 메일열람에 각별한 주의가 요구된다.

- EUR_18630-7014608032022-pdf.pif.exe

- PO_00107_03_22.exe

- Enquiry.exe

- PROFORMA_INVOICE.exe

- Commercial-Invoice.exe

- Swift_copy.exe

- ○○건설(주)2022 하자보수 착공,준공계\bmpdsani22-0049rs_1.exe

- 견적서(주)○○○인프라20220307_104249\bmpdsani22-0049rs_1.exe

- ○○○○ 견적서\bmpdsani22-0049rs_1.exe

- ○○○○○ 바이오텍 발주서 ph meter\enhptcdzxlpgiuy.exe

- ○○○나라제품단가표(220311)_○○○○마트\enhptcdzxlpgiuy.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.mimihin[.]com/s32s/

- hxxp://www.cesiesis[.]com/rmpc/

- hxxp://www.hapocun[.]link/o09u/

- hxxp://www.redandseven[.]com/nhc5/

- hxxp://www.arches2[.]com/qbkr/

- hxxp://www.budistx[.]com/s9m1/

- hxxp://www.onegaitom[.]online/g2e7/

Top 3 – Lokibot

Lokibot 악성코드는 11.5%를 기록하며 3위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- orden de compra_pdf________________________________.exe

- PO 220803-04A.exe

- update status of order 07G050.exe

- 193026588 Swift Copy.exe

- CRIBER-(P.O_H6790074)_scan0394.exe

- PO 3360.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://hstfurnaces[.]net/gd10/fre.php

- hxxp://nesofirenit[.]gq/stats/fre.php

- hxxp://chrisupdated[.]xyz/ttboi/five/fre.php

- hxxp://dfrcy[.]xyz/MV1/w2/fre.php

- hxxp://qtd8gcdoplav737wretjqmaiy[.]cf/Kent1/fre.php

- hxxp://75bccc18b4d1631c2ecda542c872db27[.]gq/BN1/fre.php

- hxxp://vmopahtqdf84hfvsqepalcbcch63gdyvah[.]ml/BN2/fre.php

Top 4 – BeamWinHTTP

6.5% 로 4위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://appwebstat[.]biz

Top 5 – RedLine

RedLine 악성코드는 5.9%로 5위를 기록하였다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다. BeamWinHTTP와 마찬가지로 S/W 크랙 다운로드로 위장하여 유포되는 경우가 많다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- f0642513.xsph[.]ru

- 45.142.212[.]178

- deyneyab[.]xyz

- rtrkolada[.]xyz

- 5.206.227[.]11

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.