ASEC 주간 악성코드 통계 ( 20210927 ~ 20211003 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 9월 27일 월요일부터 2021년 10월 03일 일요일까지 수집된 한 주간의 통계를 정리한다.

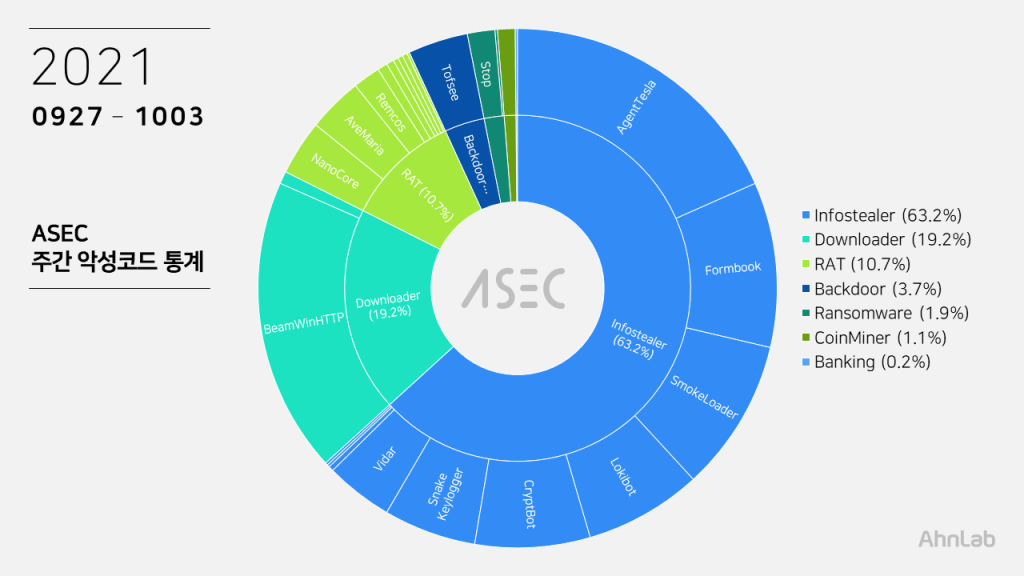

대분류 상으로는 인포스틸러가 63.2%로 1위를 차지하였으며, 그 다음으로는 다운로더가 19.2%, RAT (Remote Administration Tool) 악성코드가 10.7%, 백도어 악성코드가 3.7%, 랜섬웨어가 1.9%, CoinMiner가 1.1%, 뱅킹 악성코드가 0.2% 로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 18.4%로 BeamWinHTTP와 공동 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.privateemail[.]com

sender : aammorris@askoblue[.]com

receiver : aammorris@askoblue[.]com

user : aammorris@askoblue[.]com

pw : offi***2# - mail.segurosramiro[.]com

sender : chf@segurosramiro[.]com

receiver : chf@segurosramiro[.]com

user : chf@segurosramiro[.]com

pw : Mx]G~~***0q= - mail.aust-grp[.]com

sender : message@aust-grp[.]com

receiver : naturesilver@yandex[.]com

user : message@aust-grp[.]com

pw : M2ai6lte4***ka7d8

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- 211913490 – BL.exe

- EquipmentMaterialServices.exe

- HSBC Payment Advice_PDF.scr

- New Order – N.C.R. Engineering (2).exe

- New Order 86-55113pdf.exe

- Offer-requirement NO. 9-28-2021.exe

- Orient-Q21-0919..exe

- P-list – PO SO-203 (1st Container).exe

- PO-050893.pdf.exe

- quotation.exe

- TNT Original Invoice.exe

Top 1 – BeamWinHTTP

AgentTesla와 동일하게 18.4%로 공동 1위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- 194.145.227[.]161

Top 3 – Formbook

Formbook은 인포스틸러 악성코드로 10.3%를 차지하며 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 9월분 정산서 발송의 건 ( USD 13,551.18 ).exe

- (inv 768000 ).exe

- (SW-FM-2021 ).exe

- DN_2467899246.exe

- DN02468001.exe

- Order_Confirmation.PDF.exe

- PO25810064.exe

- price_request_quotation.exe

- product specifications.exe

- Purchase Order.exe

- quote_price_request.exe

- RFQ57355pdf.exe

- SCM21&SKD11.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.norllix[.]com/gab8/

- hxxp://www.norllix[.]com/jdt0/

- hxxp://www.probinns[.]com/m0np/

- hxxp://www.cantluc[.]xyz/bckt/

- hxxp://www.nilist[.]xyz/r95e/

- hxxp://www.gentciu[.]com/hht8/

Top 4 – Smoke Loader

Smoker Loader는 인포스틸러 / 다운로더 악성코드로서 9.5% 비율로 이번주 4위를 차지하였다. Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트를 참고하자.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- best-forsale[.]com/upload/

- camasirx[.]com/upload/

- chmxnautoparts[.]com/upload/

- gmpeople[.]com/upload/

- govsurplusstore[.]com/upload/

- kwazone[.]com/upload/

- lecanardstsornin[.]com/upload/

- m3600[.]com/upload/

- mile48[.]com/upload/

Top 5 – Lokibot

이번 주는 Lokibot이 7.3%를 차지하며 5위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- 중국 수출용.exe

- (SW-FM-2021 ).exe

- 321060 Apsun Inc..exe

- 321068 Apsun Inc..exe

- 321768 apsun inc..exe

- 391068 apsun inc..exe

- INVOICE 18083-INV-P.exe

- lista de precios y nueva cotización.PDF.__________________________.bat

- ORDER.exe

- order_form.exe

- Payment_Advice.exe

- PO 210928-03A.exe

- PO 210930-0032A.exe

- PO 290921-021A.exe

- po 290929-021a.exe

- PURCHASE.exe

- Quotation_SD-210929.exe

- SCM21&SKD11.exe

- SMK_15587 90426.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://checkvim[].com/ga16/fre.php

- hxxp://lokich[.]xyz/uu/koko/mm.php

- hxxp://vihaiha[.]com/.vik/aill/hall/the/new/fre.php

- hxxp://74f26d34ffff049368a6cff8812f86ee[.]gq/BN111/fre.php

- hxxp://checkvim[.]com/ga14/fre.php

- hxxp://136.243.159[.]53/~element/page.php

- hxxp://23.254.225[.]235/flex/fre.php

- hxxp://23.254.225[.]235/flex/fre.php

- hxxp://23.254.225[.]235/uyaka/fre.php

- hxxp://23.254.225[.]235/wj/fre.php

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.