ASEC 주간 악성코드 통계 ( 20210920 ~ 20210926 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 9월 20일 월요일부터 2021년 9월 26일 일요일까지 수집된 한 주간의 통계를 정리한다.

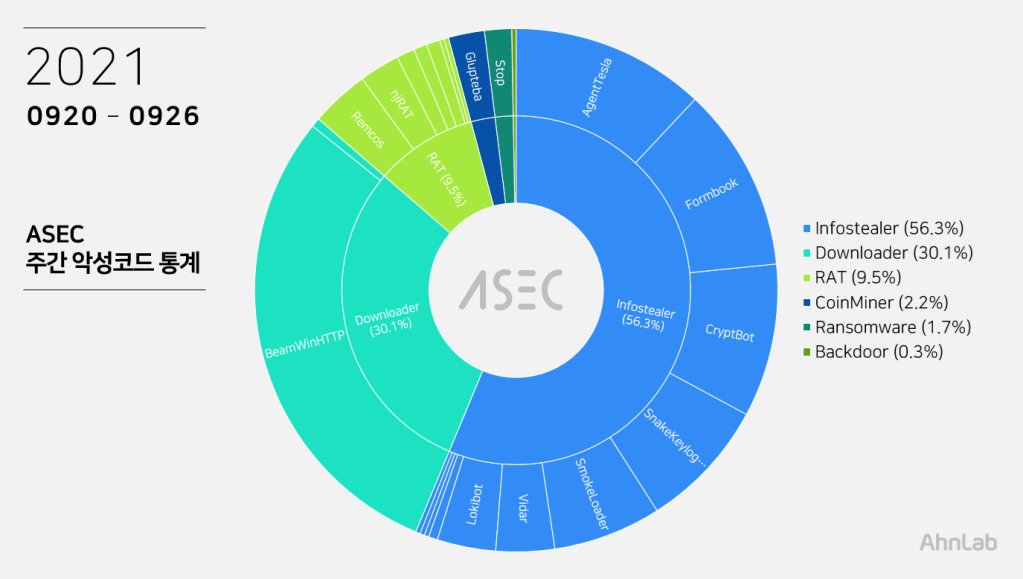

대분류 상으로는 인포스틸러가 56.3%로 1위를 차지하였으며, 그 다음으로는 다운로더가 30.1%, RAT (Remote Administration Tool) 악성코드가 9.5%, Coin Miner가 2.2%, 랜섬웨어가 1.7%, 백도어 악성코드가 0.3% 로 집계되었다.

Top 1 – BeamWinHTTP

29.5%로 1위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

다음은 확인된 C&C 서버 주소이다.

- cleaner-partners[.]biz

- cleaner-partners[.]ltd

Top 2 – AgentTesla

AgentTesla는 12.0%를 차지하며 2위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.northbey-medical[.]com

sender : tom@northbey-medical[.]com

receiver : tom@northbey-medical[.]com

user : tom@northbey-medical[.]com

pw : XR****A7 - mail.priserveinfra[.]com

sender : operations@priserveinfra[.]com

receiver : operations@priserveinfra[.]com

user : operations@priserveinfra[.]com

pw : oppi****1019 - apolloscreens[.]com

sender : ssharma@apolloscreens[.]com

receiver : morebillions08@yandex[.]com

user : ssharma@apolloscreens[.]com

pw : sshar****34#$

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- PURCHASE_ORDER_SEPT.exe

- INV, BL, PL.exe

- Shipping_Documents.exe

- Bank_details.exe

- Documents.exe

- Purchase_order_No_7839.exe

- Purchase_order.exe

- PO.exe

- PO.21090351_PDF.exe

- PO_4500151298.exe

- PO 9661051.exe

- PO_166737.pdf.exe

- HHM Industrial – PO44938.exe

- Swift_6408372.exe

- DOC.exe

- New Order.exe

- New purchase order____pdf.exe

- ödeme makbuzu-iş bankası.PDF.exe

Top 3 – Formbook

Formbook은 인포스틸러 악성코드로 11.4%를 차지하며 3위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- 최종 견적서00338383923.exe

- New Order Specifications Pdf.exe

- PRICE_REQUEST_QUOTATION.exe

- SWIFT_Transfer_103_0034OTT21000123_8238174530.PDF.exe

- Payment_Proof_pdf.exe

- BL_INVOICE_DOCUMENTS,Shipping Documents_pdf__________________________________.exe

- BL_INVOICE_DOCUMENTS documentos de envío-pdf___.exe

- Quotation_pdf______________.exe

- SBGW#001232021.exe

- Quotation_-_Urgent.exe

- Statement_of_Account.exe

- quote_price_request.exe

- product specifications.exe

- LOI-september ending.exe

- Urgent_Quote.exe

- Orden de compra.exe

- Quotation_&_Sample_Designs.PDF.exe

- Pedido_de_productos.exe

- NEW_ORDER_RE_PO88224.PDF.exe

- jgc-0157 project rfp-s-0066.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.gentciu[.]com/ajki/

- hxxp://www.bulukx[.]com/ssee/

- hxxp://www.bandiu[.]xyz/h2m4/

- hxxp://www.ranbix[.]com/noha/

- hxxp://www.tracks-clicks[.]com/gjeh/

- hxxp://www.probinns[.]com/9gdg/

- hxxp://www.cablinqee[.]com/tows/

- hxxp://www.norllix[.]com/etaf/

Top 4 – CryptBot

CryptBot 악성코드가 9.5% 로 4위를 차지했다. CryptBot 는 PUP 프로그램을 통해 다운로드되며, 추가 정보 탈취 및 추가 악성코드를 다운로드 받는 기능을 갖는다.

CryptBot 는 주로 구글 특정 키워드 검색 시 노출되는 유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되고 있다.

다음은 확인된 CryptBot 의 C&C 서버 주소와 추가 악성코드 다운로드 주소이다.

- C&C 1 : xokjtn31[.]top/index.php

C&C 2 : morqjr03[.]top/index.php

Download URL : diayco04[.]top/download.php?file=lv.exe - C&C 1 : duoohr71[.]top/index.php

C&C 2 : morfev07[.]top/index.php

Download URL : cazpfo10[.]top/download.php?file=lv.exe - C&C 1 : xokqny13[.]top/index.php

C&C 2 : morlom01[.]top/index.php

Download URL : diavoq01[.]top/download.php?file=lv.exe - C&C 1 : xokyet77[.]top/index.php

C&C 2 : mordyf07[.]top/index.php

Download URL : diawrg10[.]top/download.php?file=lv.exe - C&C 1 : bahnf34[.]top/index.php

C&C 2 : morwhy03[.]top/index.php

Download URL : akrvt04[.]top/download.php?file=lv.exe

유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되는 파일명은 다음과 같다.

- setup_x86_x64_install.exe

- setup.exe

- Main-Install-v4.9.exe

- setupProv2.3.exe

- Main-Install-v7.1.exe

- Main-Install-v1.0.exe

Top 5 – SnakeKeylogger

8.1%로 5위를 차지한 SnakeKeylogger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 메일 서버 및 사용자 계정들을 이용하며 최근 유입되는 샘플들이 이용하는 계정은 아래와 같다.

- mail.faks-allied-health[.]com

sender: info@faks-allied-health[.]com

receiver: wealthmyson@yandex[.]com

user: info@faks-allied-health[.]com

pw: $Fa***234 - smtp.hostinger[.]mx

sender: luis@lar.com[.]mx

receiver: saleseuropower@yandex[.]com

user: luis@lar.com[.]mx

pw: 8HBJ***kOi3/7yB - smtp.aruscomext[.]com

sender: sales@aruscomext[.]com

receiver: sales@aruscomext[.]com

user: sales@aruscomext[.]com

pw: uE***)v7

다른 인포스틸러 악성코드들과 동일하게 송장(Invoice), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포됨에 따라 파일명 역시 이와 유사하다.

- COMTAC LISTA URGENTE ORDEN 92121pdf.exe

- Swift_6408372.exe

- proforma_invoice_098756.exe

- ABONOF2201.exe

- PO_4500151298.exe

- Quotation_-Scan001_No-_9300340731.doc.exe

- price list..exe

- COMTAC LISTA URGENTE ORDEN 92121pdf.exe

- PO09858.exe

- new_order.exe

- bank_in_slip.exe

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.