ASEC 주간 악성코드 통계 ( 20210426 ~ 20210502 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 4월 26일 월요일부터 2021년 5월 2일 일요일까지 수집된 한 주간의 통계를 정리한다.

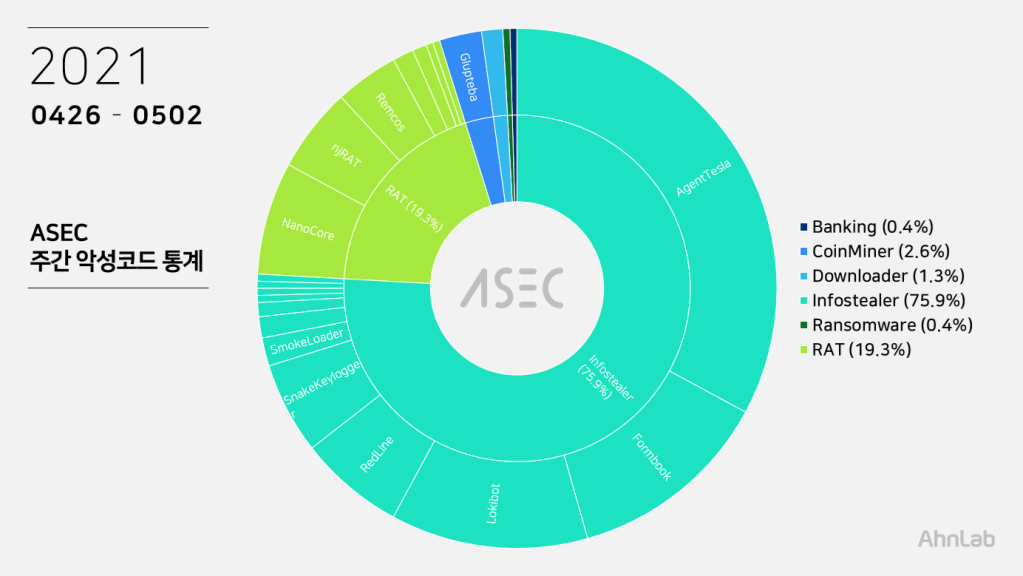

대분류 상으로는 인포스틸러가 75.9%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 19.3%, 다운로더가 1.3%, Coin Miner 가 2.6%, 랜섬웨어와 뱅킹 악성코드는 0.4%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 32.9%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- mail.barraprime[.]com

sender: info@barraprime[.]com

receiver: info@barraprime[.]com

user: info@barraprime[.]com

pw: 1mar****17 - wasstech[.]com

sender: rasha.adel@wasstech[.]com

receiver: rasha.adel@wasstech[.]com

user: rasha.adel@wasstech[.]com

pw: Sunr****00@@ - smtp.oneoceanmaritimes[.]com

sender: mylogs2021@oneoceanmaritimes[.]com

receiver: mylogs2021@oneoceanmaritimes[.]com

user: mylogs2021@oneoceanmaritimes[.]com

pw: (mH****8 - mail.privateemail[.]com

sender: moj@bosenmouid[.]com

receiver: moj@bosenmouid[.]com

user: moj@bosenmouid[.]com

pw: m****7 - smtp.privateemail[.]com

sender: aammorris@askoblue[.]com

receiver: aammorris@askoblue[.]com

user: aammorris@askoblue[.]com

pw: hb****^3

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- 송장 및 포장 목록pdf_____________________.exe

- albarán factura_pdf____________________________________.exe

- ALTISYS_MANU_29042021_164906_2_479.pdf.exe

- BANK_DETAIL.exe

- BL Draft – HL-88313627-1.exe

- Fattura_0011_20201230_TRAFILERIE_EDOARDO_GILARDI_C_S_R_L_.exe

- Mercury J – UNISEASMARINE.exe

- MV *ONGSHENG 7 PDA.exe

- MV TBN CALL PORT FOR LOADING COAL.exe

- NEW_ORDER.exe

- orden de compra_pdf________________________.exe

- payment_copy.exe

- po#kv18re001_a5491ngocquangtradeproductionservices.exe

- Purchase_order_4500353628_1717154.PDF.exe

- purchase_order_pdf.exe

- RFQ # 041620-1 – 28 Gate Valves.exe

- SMK_6094183725.exe

- SWIFT Payment 20201229 – TC -ref00D208FT.pif.exe

- SWIFT_9500USD.exe

- WIRE_TRANSFER_FORM.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로서 12.7%를 차지하며 Top 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- shipping_document_PDF.exe

- REQUIRED_DOCUMENTS.exe

- REQUEST_FOR_QUOTATION.exe

- PO74848393.exe

- po-647484637-rfq.exe

- PO-21-8095-UTI*ECH.exe

- PO-2021-UTI.pdf.exe

- MV._Ever_Reliance_009423578-_doc.exe

- IMG_067791.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.cunerier[.]com/svh9/

- hxxp://www.chaytel[.]com/zui/

- hxxp://www.psm-gen[.]com/dei5/

- hxxp://www.nelivo[.]com/ple/

- hxxp://www.magentos6[.]com/b3gc/

- hxxp://www.lownak[.]com/gnk/

- hxxp://www.forenvid[.]com/vns/

- hxxp://www.floryi[.]com/z1u/

- hxxp://www.curiget[.]xyz/uabu/

- hxxp://www.cunerier[.]com/svh9/

- hxxp://www.contorig2[.]com/uv34/

- hxxp://www.contex33[.]xyz/uwec/

- hxxp://www.cinmax[.]xyz/sbjq/

- hxxp://www.cinmax[.]xyz/n7ad/

- hxxp://www.chaytel[.]com/zui/

- hxxp://www.byonf[.]com/gmn/

- hxxp://www.byonf[.]com/dug/

Top 3 – Lokibot

Lokibot이 12.3% 로 3위를 차지했다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- DHL Receipt.bin

- DKOL0010-BA017..exe

- DKOL0010-BA018.exe

- DKOL0010-BB011.exe

- invoice-26.exe

- Junsung_210429 – 1.exe

- List of quotation items.exe

- LIST.exe

- ORDER.exe

- PO 210429-09.exe

- po 210430-102.exe

- PO#2021-834-1.exe

- PO.exe

- PO2604000093.exe

- PO5R57TGFFV.exe

- prj no. pg6432 khe shell-rfq-project documents & specs.exe

- QUOTATION-FORM.exe

- RFQ#42605_-_URGENT_QUOTE_REQUIRED.exe

- SYC-Q-12036(KP14 199252451) – FITTING(1).exe

- vt-154-21-khi ( 27-4-2021).exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://173.208.204[.]37/k.php/9n12ImA5kRa6Y

- hxxp://104.168.140[.]79/bona/fre.php

- hxxp://104.168.140[.]79/oga/fre.php

- hxxp://104.168.175[.]179/capo/panel/fre.php

- hxxp://104.168.175[.]179/smick/panel/fre.php

- hxxp://104.168.213[.]88/ghost1/fre.php

- hxxp://173.208.204[.]37/k.php/209hwrrIygNFO

- hxxp://209.141.50[.]70/mmc/300/pin.php

- hxxp://31.210.20[.]71/tele/fre.php

- hxxp://bobydomain[.]com/okfile/five/fre.php

- hxxp://eyecos[.]ga/chang/gate.php

Top 4 – NanoCore

NanoCore가 7.0%로 4위를 차지했다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- COMUNICADO DE PARTE DE LA SECRETARIA DE INDUSTRIA.exe

- DFG_20938765637893.exe

- ennoblers_6251.exe

- Hpn_3093876-093873invc.exe

- NZA_098765367KJFH.exe

- ORDER SHEET – SUMMER 2021.exe

- po#kv18re001_a5491ngocquangtradeproductionservices.exe

- po.pdf.exe

- PO_copy.pdf.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- kengoerge018.ddns[.]net

- 1119.hopto[.]org

- seatosea.duckdns[.]org

- timmy04.ddns[.]net

- kenzeey.duckdns[.]org

- kenzeey.ddns[.]net

- haash.duckdns[.]org

- windowslivesoffice.ddns[.]net

Top 5 – RedLine

처음으로 RedLine 악성코드가 순위권에 진입하였으며 6.6% 로 5위를 차지했다. RedLine 악성코드는 웹 브라우저, FTP 클라이언트, 암호화폐 지갑, PC 설정 등 다양한 정보를 탈취하며 C&C 서버로 부터 명령을 받아 추가 악성코드를 다운로드 할 수 있다.

다음은 확인된 RedLine의 C&C 서버 도메인이다.

- hxxp://briaseynan[.]xyz

- hxxp://87.251.71[.]153

- hxxp://videdoshin[.]xyz