LogMeIn과 PDQ Connect를 악용한 악성코드 유포 사례

AhnLab SEcurity intelligence Center(ASEC)은 최근 RMM(Remote Monitoring and Management) 도구인 LogMeIn Resolve(GoTo Resolve)와 PDQ Connect를 악용한 공격 사례를 확인하였다. 최초 유포 과정은 알 수 없지만 정상 프로그램을 위장한 웹 사이트에서 다운로드되어 설치되었으며 이후 정보 탈취 기능을 포함하는 추가적인 악성코드를 함께 설치하는 것이 특징이다. 1. 유포 방식 LogMeIn의 최초 유포

MS-Office 수식 편집기 취약점을 이용해 설치되는 키로거 (Kimsuky)

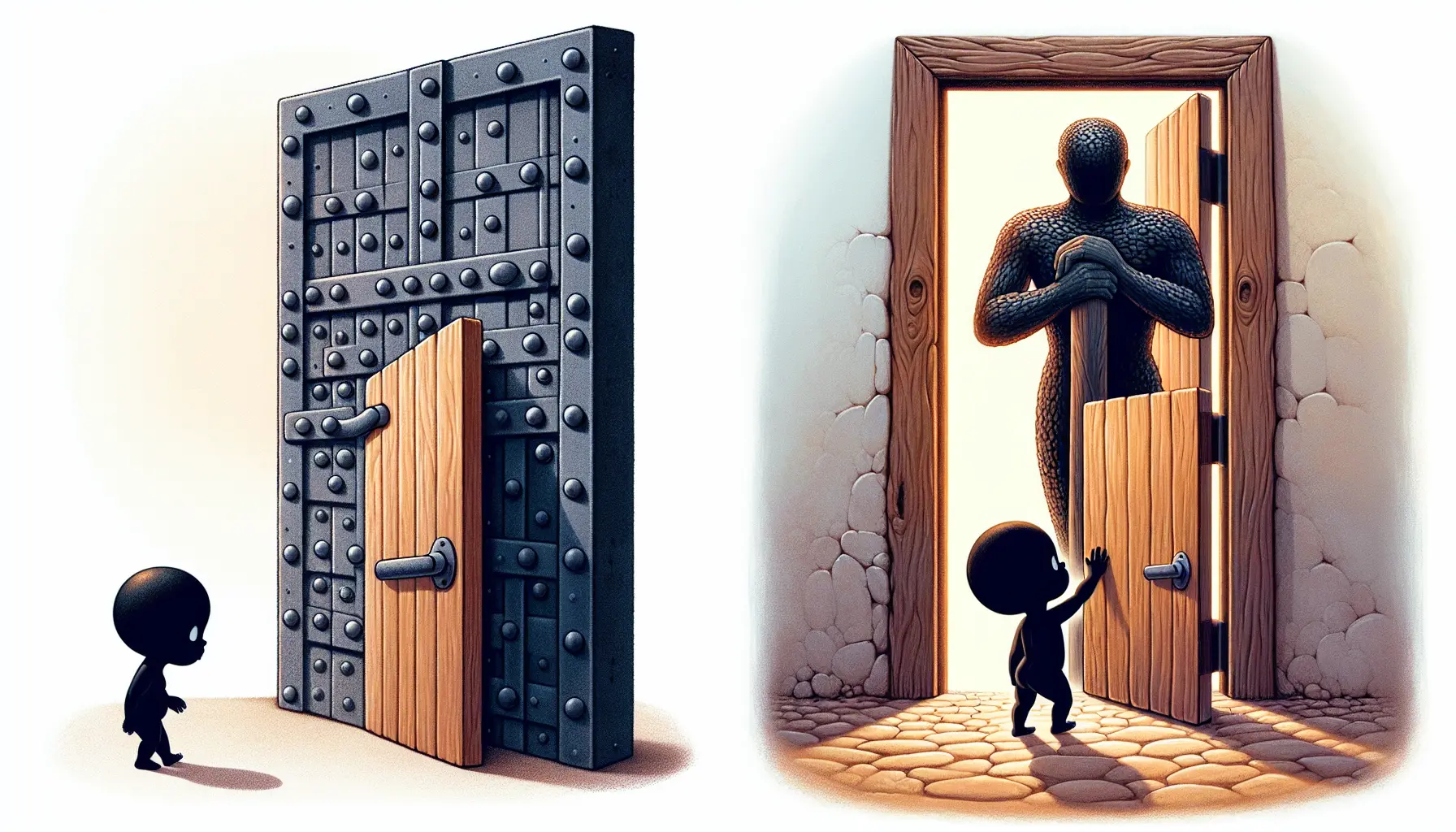

AhnLab SEcurity intelligence Center(ASEC) 에서는 Kimsuky 공격 그룹이 최근 MS오피스에 포함된 수식 편집기 프로그램인 EQNEDT32.EXE 관련 취약점(CVE-2017-11882)을 악용해 키로거 악성코드를 유포한 내용을 확인했다. 공격자는 취약점을 사용해 mshta 프로세스로 악성 스크립트가 삽입된 페이지를 실행하는 방식으로 키로거 악성코드를 유포했다. mshta로 접속하는 페이지는 실제 http://xxxxxxxxxxx.xxxxxx.xxxxxxxx.com/images/png/error.php 로 “error.php” 파일명을 사용한다. 사용자는 [그림 2]처럼 “Not