LogMeIn과 PDQ Connect를 악용한 악성코드 유포 사례

AhnLab SEcurity intelligence Center(ASEC)은 최근 RMM(Remote Monitoring and Management) 도구인 LogMeIn Resolve(GoTo Resolve)와 PDQ Connect를 악용한 공격 사례를 확인하였다. 최초 유포 과정은 알 수 없지만 정상 프로그램을 위장한 웹 사이트에서 다운로드되어 설치되었으며 이후 정보 탈취 기능을 포함하는 추가적인 악성코드를 함께 설치하는 것이 특징이다. 1. 유포 방식 LogMeIn의 최초 유포

붙여넣기 기능으로 명령어 실행을 유도하는 피싱 메일 주의

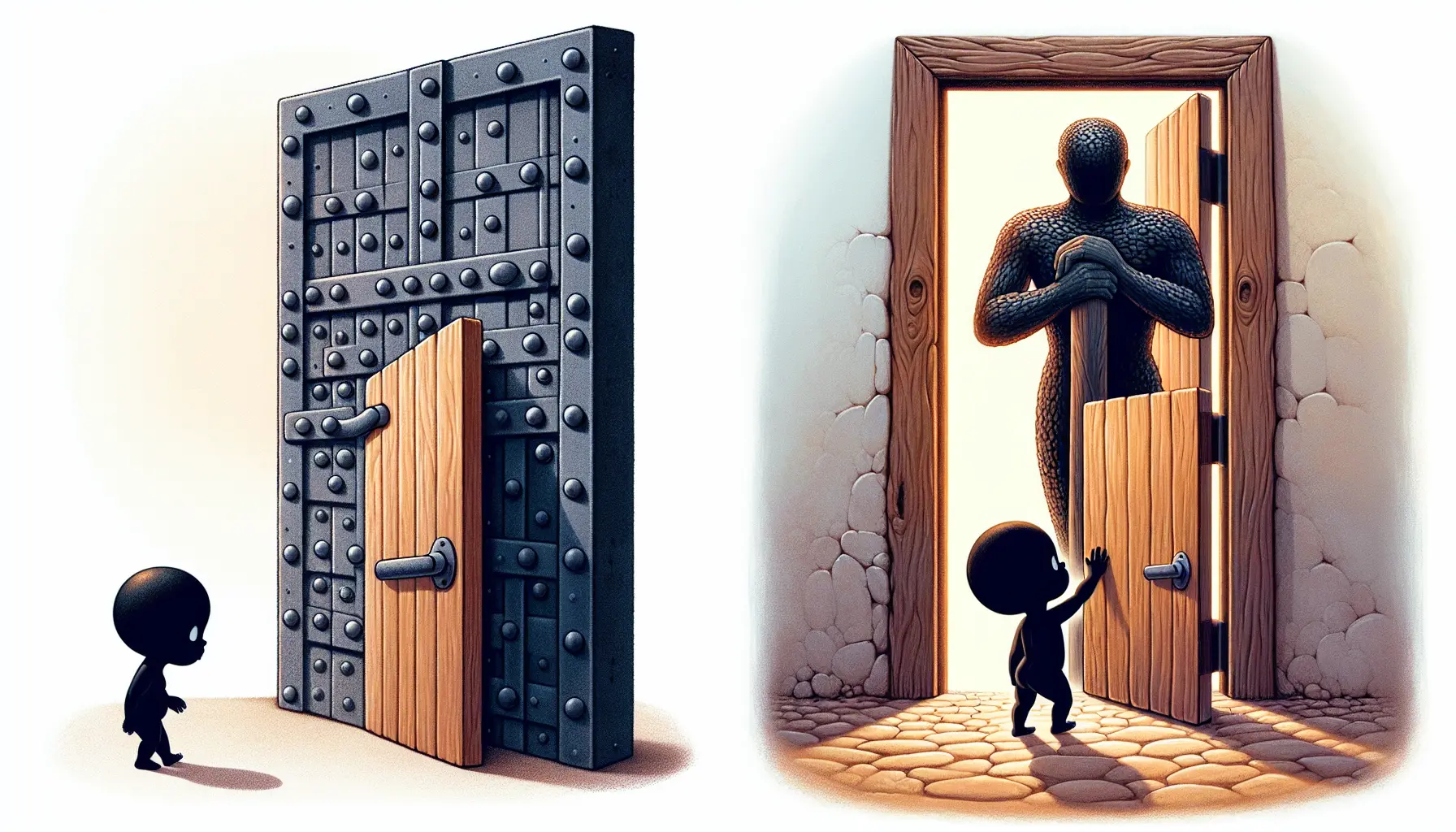

AhnLab SEcurity intelligence Center(ASEC)은 최근 메일을 통해 유포되는 피싱 파일을 확인했다. 메일에 첨부된 피싱 파일(HTML)은 붙여넣기(CTRL+V) 기능으로 사용자가 직접 명령어를 실행하도록 유도하는 특징이 있다. [그림 1] 피싱 메일 공격자는 비용 처리, 운영 지침 검토와 같은 내용을 이용하여 수신자가 첨부파일을 열람하도록 유도하였다. HTML 파일을 열람하면, MS Word로 위장된 배경화면과 안내 메시지가

악성코드 제작 툴을 위장하여 유포 중인 ClipBanker 악성코드

ASEC 분석팀은 최근 ClipBanker 악성코드가 악성코드 제작 툴로 위장하여 유포되고 있는 것을 확인하였다. ClipBanker 악성코드는 감염 시스템의 클립보드를 모니터링하면서 코인 지갑 주소 문자열이 복사된 경우 공격자가 지정한 지갑 주소로 변경시키는 기능을 갖는 악성코드이다. 이러한 유형의 악성코드는 과거부터 꾸준히 유포되고 있으며, 다음 블로그에서도 소개된 바 있다. [ASEC 블로그] 코인 지갑 주소를