2026년 04월 06일

2026년 04월 06일 Hash 1c132385111c23bc33820b4dd5e77856e 2a0de7b6383955d73bf2cad19af12064d 3c10d4a2bf3a1b100467ec75dd9f0f851 URL 1http[:]//ww1[.]dessvkt[.]com/ 2http[:]//213[.]165[.]45[.]120/newone 3https[:]//oponaprzemyslowa[.]net/opony-mrl-405-70-20[.]html IP 1213[.]176[.]18[.]65 2187[.]94[.]255[.]130 3136[.]109[.]173[.]217...

2026년 04월 05일

2026년 04월 05일 Hash 1a9d6be4e9e6449a9e72d0081f44d5011 2b574e65ed8cd47b62eb700990b5226ff 3700f2356dc0ddfbb52f3ea179b0941d4 URL 1http[:]//151[.]243[.]11[.]23/ 2https[:]//nurxxx-mobi[.]bigandfat[.]org/ 3http[:]//62[.]60[.]226[.]159/Amadey[.]x64[.]exe IP 1103[.]31[.]39[.]143 2111[.]170[.]153[.]236 351[.]15[.]148[.]186...

2026년 04월 04일

2026년 04월 04일 Hash 116043dea36d12de030b78015e7c3de68 28bac8069066bb8aee96181a08f5bb49a 3d3a196c776de8d2a7d40c68f7644e69e URL 1http[:]//exoduus[.]wixstudio[.]com/ 2http[:]//primevod[.]pl/ 3https[:]//zmhcn[.]com/ IP 1103[.]144[.]2[.]208 214[.]103[.]115[.]115 338[.]253[.]239[.]21...

2026년 04월 03일

2026년 04월 03일 Hash 1db02aade3a85c6173993d3354b797f84 2a558a944a9c86d29160925491d5fa49b 31eb8cdf72c7d0c71406abd40bb9ac8c2 URL 1http[:]//87[.]121[.]84[.]19/titanjr[.]i486 2https[:]//amandaschmitz[.]com[.]br/blog/o-subentendido-pode-estar-destruindo-seu-relacionamento-2 3https[:]//on-wangcai28[.]com/ IP 1222[.]253[.]40[.]231 2112[.]224[.]165[.]168 343[.]165[.]185[.]71...

BreachForums, 데이터 유출 사건 (“Doomsday The Story of James”) 분석 보고서

서론: BreachForums란 무엇인가? BreachForums의 정체 BreachForums는 해커들이 기업이나 정부 기관에서 탈취한 개인정보(이메일, 비밀번호, 신용카드 정보 등)를 사고파는 범죄 시장이다. 수십만 명의 회원이 활동하는 대형 온라인 커뮤니티로, 유출된 데이터베이스가 게시되고 거래되는 플랫폼이자 해킹 기술과 악성코드, 사이버 범죄 노하우가 공유되는 공간이다. 보안 전문가와 법 집행 기관이 주시하는 감시 대상 1순위이기도 하다.

2026년 04월 02일

2026년 04월 02일 Hash 135b709df58aae81186ef304c30b45d63 2bb54f67bc586a60b082bd0e18c592e4c 30a98d882a10511e9ce4104815de46d1f URL 1http[:]//www[.]revues-ufhb-ci[.]org/ 2http[:]//178[.]16[.]52[.]148/ 3http[:]//iclud[.]com/ IP 1103[.]189[.]208[.]13 271[.]6[.]134[.]234 314[.]103[.]115[.]212...

Ransom & Dark Web Issues 2026년 4월 1주차

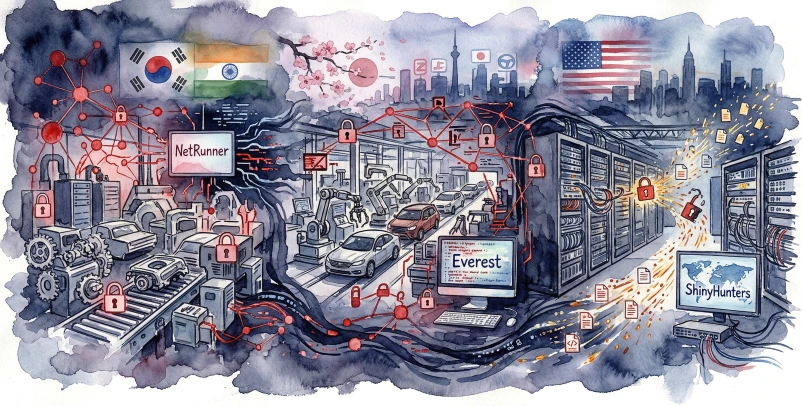

ASEC Blog를 통해 한 주간의 ‘Ransom & Dark Web Issues’ – 2026년 4월 1주차를 게시한다. NetRunner, 대한민국 자동차 부품 제조 기업의 인도 법인 대상 랜섬웨어 공격 Everest, 일본 유명 자동차 제조 기업 대상 랜섬웨어 공격 ShinyHunters, 미국 네트워크 인프라 기업의 소스코드 및 내부 데이터 유출 주장

파이썬 기반 백도어를 유포하는 악성 LNK 및 유포 방식의 변화 (Kimsuky 그룹)

개요 AhnLab SEcurity intelligence Center(ASEC)은 최근 Kimsuky 그룹의 악성 LNK 파일 유포 방식에서 변화가 발생한 것을 확인했다. 악성 LNK를 통해 최종적으로 파이썬 기반 백도어 또는 다운로더가 실행되는 전체적인 공격 흐름은 이전과 동일하게 유지되고 있다. 그러나 중간 실행 단계에서 기존과는 다른 구조적 변화가 관찰되었다는 점이 특징적이다. 구분 과거 유포 방식

GitLab 제품 보안 업데이트 권고 (CVE-2026-2370)

개요 GitLab 제품에서 발생하는 취약점을 해결하는 보안 업데이트를 발표하였습니다. 해당하는 제품 사용자는 최신 버전으로 업데이트 하시기 바랍니다. 대상 제품 CVE-2026-2370 GitLab CE/EE 버전: 14.3 이상 18.8.7 미만GitLab CE/EE 버전: 18.9 이상 18.9.3 미만GitLab CE/EE 버전: 18.10 이상 18.10.1 미만 해결된 취약점 GitLab

2026년 04월 01일

2026년 04월 01일 Hash 1e0ddeb67a94bc2e1a4829c125a5265fa 2b025fc799d812bd24671f25442d59f52 32bae03ff250ae5532953059085ed8823 URL 1http[:]//83[.]168[.]69[.]118/run[.]sh 2https[:]//shopquyendzff[.]com/ 3http[:]//juancarloscubeiro[.]com/ IP 1191[.]6[.]25[.]239 2103[.]172[.]236[.]15 314[.]103[.]127[.]66...