수식 편집기 EQNEDT32.EXE 과거 취약점을 이용해 유포되는 XLoader 인포스틸러 (CVE-2017-11882)

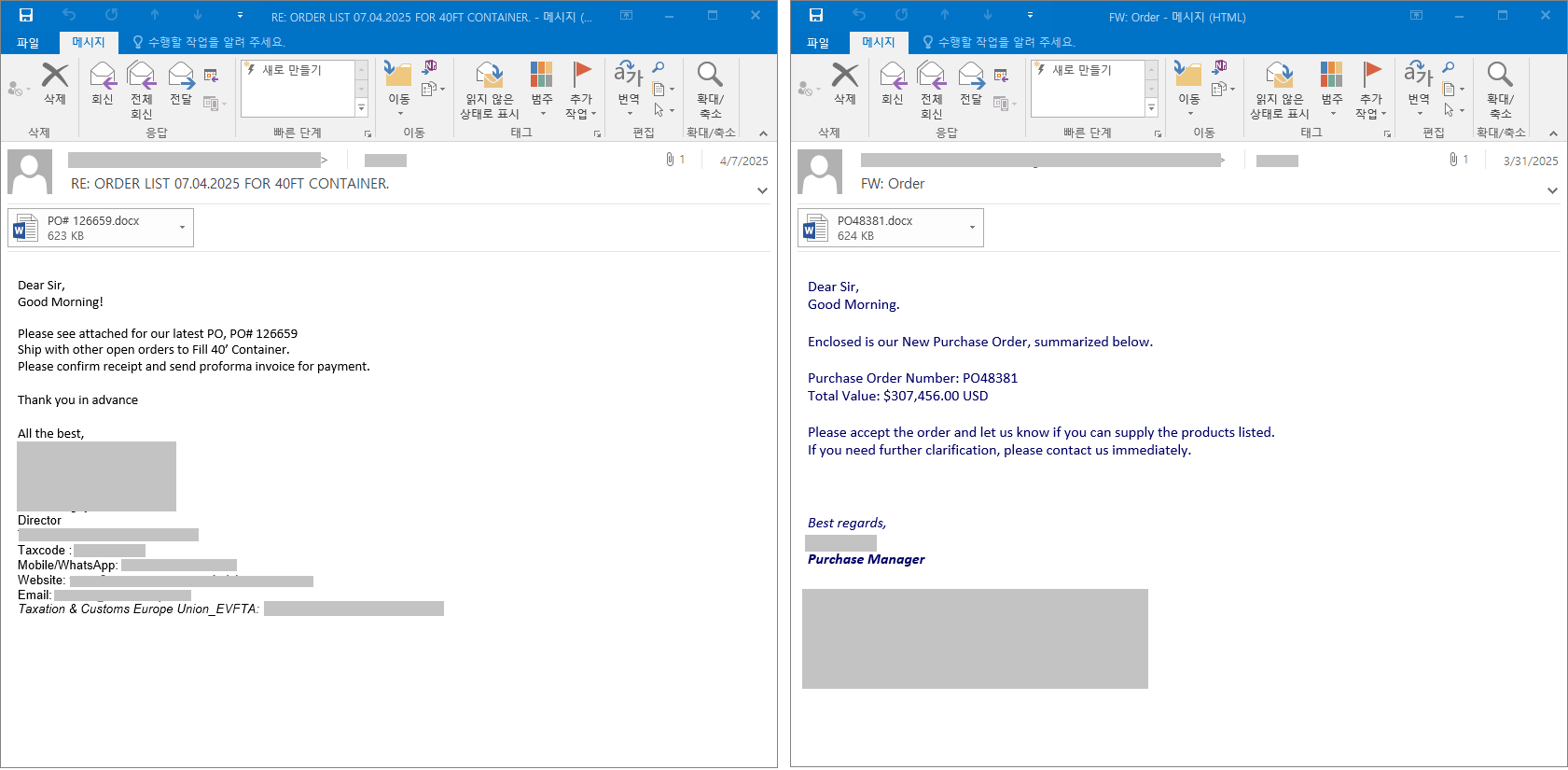

AhnLab SEcurity intelligence Center(ASEC)은 매월 “피싱 이메일 동향 보고서”라는 제목으로 피싱 이메일에 대한 정보를 AhnLab TIP에 공개하고 있다. 피싱을 위장하는 다양한 키워드/주제가 있는데, 그 중에서도 본 블로그에서는 구매 및 주문서 확인을 위한 메일로 위장하여 XLoader 인포스틸러 악성코드를 유포한 사례에 대해 다루려한다. 메일 본문에서 구매 주문서가 제대로 되어있는지 확인 후 연락 달라는 내용과 함께 첨부된 DOCX 문서 파일 실행을 유도한다.

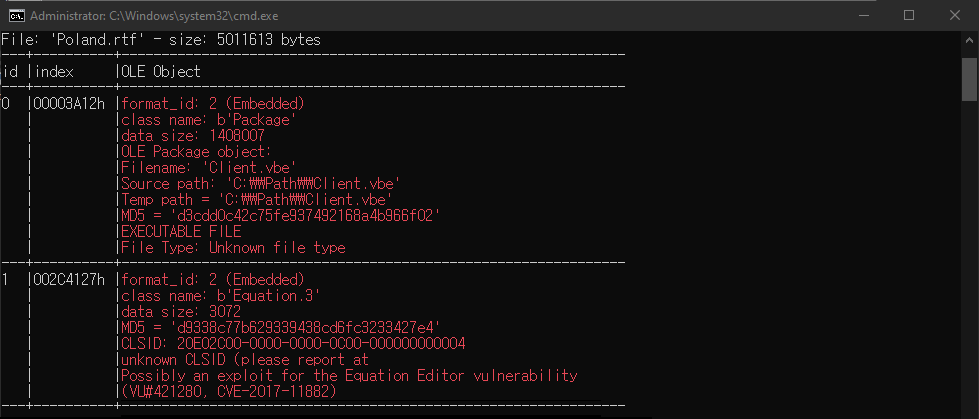

첨부된 악성 문서 실행 과정에서 과거 수식 편집기 취약점(CVE-2017-11882)을 여전히 사용하고 있는 정황이 확인되었다. 취약하게 운영되고 있는 환경에서는 공격에 노출될 것으로 보인다. 수식 편집기 취약점 이후 최종적으로는 HorusProtector로 빌드된 XLoader 인포스틸러가 메모리상에서 동작하게 된다.

HorusProtector는 다양한 악성코드를 유포하는 상용 프로텍터로서, 공격자 채팅방에서 빌더를 무료로 배포중에 있으며 라이센스 키를 공격자로부터 구매하여 인증 후 사용하는 방식이다. 빌드 시 인젝션 대상 프로세스를 지정하여 최종 실행될 악성코드를 인젝션하는 특징이 있으며 분석당시 최신 버전은 v0.4.2로 확인 된다.

[그림 1] 피싱 이메일 본문

[그림 2] HorusProtector 빌더 사진

과거에는 최초 배포 파일을 VBE 단일 파일로 유포하였으나, 이번 사례에서는 최초 배포 파일은 DOCX 문서 파일로 시작하며, DOCX 문서 파일 안에 수식 편집기 취약점을 사용하는 RTF 문서가 포함되어 있다.

[그림 3] DOCX 문서에 포함된 RTF문서

[그림 4] RTF에 포함된 Client.vbe와 취약점 코드

해당 DOCX 문서 파일을 실행하면 External 연결을 통해 내부 RTF 문서가 실행된다. 이 RTF 문서는 내부에 포함된 “Client.vbe” 파일을 임시 폴더에 생성하고, 수식 편집기 취약점을 이용해 “cmd.exe /C cscript %tmp%\Client.vbe” 명령어를 실행한다. 과거에는 VBE 파일 내부에 최종 악성코드가 포함되지 않고 C2에서 다운로드하여 실행되었으며, 파일 크기도 약 10KB 정도였다. 하지만, 본문 사례와 같이 현재 유포 중인 HorusProtector는 VBE 파일 내부에 최종 악성코드가 포함된 채로 유포되고 있으며, 크기는 대략 1.34MB로 확인된다.

[그림 5] (좌) 디코딩된 이전 버전의 VBE 코드 일부 (우) 디코딩된 현재 버전의 VBE 코드 일부

Client.vbe가 실행되면 “Computer\HKEY_CURRENT_USER\SOFTWARE\” 레지스트리 하위에 15글자 랜덤명으로 키를 생성하고, 그 하위 키에 “donn” 이름으로 키를 생성한다. 각 레지스트리 키에 저장되는 데이터는 아래와 같다.

※ 본문의 샘플에서는 “gSngToQWoKopCel” 이름의 키를 생성한다.

- gSngToQWoKopCel : 인젝션 대상 프로세스의 이름, BASE64 인코딩된 DLL 로더 파일, 로더를 실행시키는 파워쉘 스크립트

- donn : 최종적으로 실행되는 BASE64 인코딩된 악성코드

[그림 6] (상) 실행에 관련된 레지스트리 키 값들, (하) 최종 실행되는 악성코드 데이터

마지막으로, 파워쉘 스크립트가 “RegAsm.exe”를 자식 프로세스로 생성하고, DLL 로더 파일이 최종 악성코드를 디코딩하여 실행한다. 최종 실행되는 악성코드는 인포스틸러인 XLoader로 확인되었다.

HorusProtector는 2024년부터 다양한 악성코드를 유포하고 있다. 초기에는 VBE 단일 파일을 유포하였으나, 현재는 수식 편집기 취약점을 사용하는 MS Office 문서에 포함시켜 피싱 이메일을 통해 유포되고 있다. 과거 취약점을 이용한 악성코드가 아직도 유포되고 있다는 것은 여전히 취약한 환경의 사용자가 많다는 것으로 해석될 수 있을 것으로 보인다. 사용자는 취약한 수식 편집기가 제거된 오피스 제품을 사용하거나 보안 업데이트를 통해 악성코드 감염을 예방해야 하며, 출처가 불분명한 메일에 첨부된 파일을 열람할 때는 각별한 주의가 필요하다.