ASEC에서는 2009년 12월 15일 어도비(Adobe) 아크로뱃 리더(Acrobat Reader)의 알려지지 않은 취약점을 악용하여 악성코드 감염을 시도한 타켓 공격(Target Attack)이 발생하였다는 소식을 전하 바가 있다.

해당 취약한 PDF 파일과 감염을 시도한 악성코드에 대한 상세한 분석을 진행하여 힙 스프레이(Heap Spray) 버퍼오버플로우(BufferOverflow)를 이용한 코드 실행 취약점임을 밝힌 바가 있다.

그리고 이미 밝힌 바와 같이 어도비에서는 이번에 발생한 제로데이(Zero-Day, 0-Day) 공격에 대한 보안 패치를 2010년 1월 12일 제공할 것이라고 하였다.

해당 어도비 아크로뱃 리더를 사용하는 사용자들이 일정 기간 이상 취약점에 노출되는 문제로 인해 어도비에서는 Adobe Reader and Acrobat JavaScript Blacklist Framework Mitigation for Security Advisory – APSA09-07 를 통해 임시적으로 조치할 수 있는 방안을 공개하였다.

이번에 어도비에서 공개한 방안은 자바스크립트 블랙리스트 프레임워크(JavaScript Blacklist Framework)로 특정 레지스트리 키 값 적용으로 특정 자바스크립트 API가 호출되는 것을 막을 수 있는 것으로 밝히고 있다.

어도비에서 제공한 레지스트리 키 값은 제품 별로 다음과 같다.

Version 8

[HKEY_LOCAL_MACHINESOFTWAREAdobeAcrobat Reader9.0JavaScriptPerms]

“tBlackList”=”DocMedia.newPlayer”

[HKEY_LOCAL_MACHINESOFTWAREAdobeAdobe Acrobat9.0JavaScriptPerms]

“tBlackList”=”DocMedia.newPlayer”

Version 9

[HKEY_LOCAL_MACHINESOFTWAREAdobeAcrobat Reader9.0JavaScriptPerms]

“tBlackList”=”DocMedia.newPlayer”

[HKEY_LOCAL_MACHINESOFTWAREAdobeAdobe Acrobat9.0JavaScriptPerms]

“tBlackList”=”DocMedia.newPlayer”

어도비에서 제공하는 레지스트리 키 파일은 아래 링크를 통해서도 별도 다운로드 가능하다.

그러나 이러한 방식은 임시적인 조치 방편이며 2010년 1월 12일 정식 보안 패치가 배포되면 적용하는 것이 중요하다.

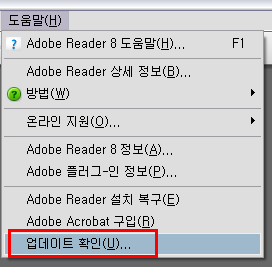

사용하는 컴퓨터 시스템에 어도비 아크로뱃 리더가 설치되어 있다면 해당 프로그램을 실행 후 상단 메뉴에서 [도움말] –> [업데이트 확인]을 통해 어도비에서 제공하는 모든 보안 패치를 설치 할 수 있다

Categories:악성코드 정보