ASEC 주간 악성코드 통계 ( 20220613 ~ 20220619 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 6월 13일 월요일부터 6월 19일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

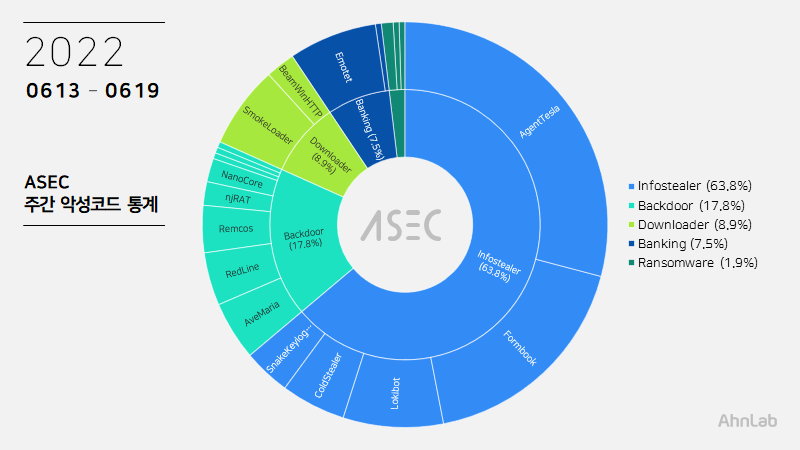

대분류 상으로는 인포스틸러가 63.8%로 1위를 차지하였으며, 그 다음으로는 백도어가 17.8%, 다운로더 8.9%, 뱅킹 악성코드7.5%, 랜섬웨어 1.9%로 집계되었다.

Top 1 – AgentTesla

인포스틸러 악성코드인 AgentTesla가 29.1%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 FTP나 Discord API 등을 사용하는 샘플도 존재한다. 최근 샘플들의 C&C 정보는 아래와 같다.

- server : smtp.yandex[.]com

sender : frankneymars42@yandex[.]com

receiver : frankneymars42@yandex[.]com

user : frankneymars42@yandex[.]com

pw : jfxb********mone - server : mail.dyreco[.]com

sender : uniformidad@dyreco[.]com

receiver : salespcbcom@gmail[.]com

user : uniformidad@dyreco.com

pw : Dyr********

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- Order Inquiry.exe

- DHL-AWB 1942022875.exe

- 09-06-22_PDF.exe

- RFQ_JUNE 2022_01112272253535.pdf.exe

- PO20060683385086_PDF.exe

- 106198202205012020531MES_S Quote.exe

- SHIPPING DOCUMENT.exe

- e96d46.exe

Top 2 – Formbook

Formbook 악성코드는 17.8%로 2위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- PAYMENT COPY.exe

- INV13-06-2022_0835.exe

- WHMSHC22060125_SUR.exe

- Purchase Order #052240.exe

- Archnext Trading- First Contact Inquiry_#15062022.exe

- WHMSHC22060125_SUR.exe

- INV13-06-2022_0835.exe

- 6ZfDVH36DaKNCMr.exe

- XLoader_v2.8.exe

- QUOTE 17062022.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.range4tis[.]com/eaf6/

- hxxp://www.rabies36[.]com/n8m8/

- hxxp://www.fxivcama[.]com/be3s/

- hxxp://www.dambofegroup[.]xyz/fs92/

- hxxp://www.hertgoodusa[.]xyz/d94e/

- hxxp://www.keropy[.]xyz/s4s9/

- hxxp://www.buggy4t[.]com/itq4/

- hxxp://www.berendsit[.]com/a2es/

- hxxp://www.ginas4t[.]com/op53/

- hxxp://www.renaziv[.]online/mh76/

- hxxp://www.hertgoodusa[.]xyz/d94e/

Top 3 – Lokibot

Lokibot 악성코드는 8.0%로 3위를 기록하였다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- NEW ORDER____XLS.exe

- vbc.exe

- 975268.exe

- COMMERCIAL INVOICE, BILL OF L……., BILL OF LADING, ETC DOC.exe

- DHL Receipt_AWB#2045829822.exe

- Payment Slip copy.exe

- bca3a0.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://sempersim[.]su/gh8/fre.php

- hxxp://sempersim[.]su/gh7/fre.php

- hxxp://198.187.30[.]47/p.php?id=19957150644816880

- hxxp://198.187.30[.]47/p.php?id=53483370875096238

- hxxp://sempersim[.]su/gh8/fre.php

- hxxp://45.133.1[.]45/perez1/five/fre.php

- hxxp://45.133.1[.]45/me/five/fre.php

- hxxp://45.133.1[.]45/perez1/five/fre.php

- hxxp://198.187.30[.]47/p.php?id=22583568731095518

- hxxp://178.128.244[.]245/search.php?key=8d66e77fc413068c4827bb206e1618f5

- hxxp://198.187.30[.]47/p.php?id=19957150644816880

- hxxp://secure01-redirect[.]net/gc19/fre.php

- hxxp://sempersim[.]su/gg23/fre.php

- hxxp://sempersim[.]su/gh5/fre.php

- hxxp://45.133.1[.]45/perez1/five/fre.php

- hxxp://198.187.30[.]47/p.php?id=38763503330434635

Top 4 – Emotet

Emotet 악성코드는 7.0%로 4위를 기록하였다. Emotet은 뱅킹 악성코드이며 스팸 메일을 통해 꾸준히 유포되고 있다.

기본적으로 설치되는 형태는 추가적인 기능이 없는 다운로더라고 할 수 있으며, 시스템에 설치된 이후 추가 모듈 또는 추가 악성코드를 다운로드할 수 있다.

추가 모듈로는 웹 브라우저 및 메일 계정 정보 등 사용자 정보 탈취 모듈들과 공유 폴더 등을 이용한 전파 모듈이 있다. 다운로드되는 악성코드로는 Qakbot, Trickbot 등 또 다른 뱅킹 악성코드들이 있다.

Top 5 – SmokeLoader

Smoker Loader는 인포스틸러 / 다운로더 악성코드로서 6.6% 비율로 이번주 5위를 차지하였다. Smoke Loader와 관련된 분석 보고서는 아래의 ASEC 리포트를 참고할 수 있다.

[PDF] ASEC REPORT vol.101_한층 업그레이드된 최신판 스모크로더(Smoke Loader), 전격해부

다음은 확인된 C&C 서버 주소들이다.

- host-file-host6[.]com

- host-host-file8[.]com

- monsutiur4[.]com

- nusurionuy5ff[.]at

- moroitomo4[.]net

- susuerulianita1[.]net

- cucumbetuturel4[.]com

- nunuslushau[.]com

- linislominyt11[.]at

- luxulixionus[.]net

- lilisjjoer44[.]com

- nikogminut88[.]at

- limo00ruling[.]org

- mini55tunul[.]com

- samnutu11nuli[.]com

- nikogkojam[.]org

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.