악성코드 감염 시 단순히 치료에 그쳐서는 안되는 이유

2022년 1월 국내 제조업 분야 유수의 기업에서 내부의 다수 시스템이 Darkside 랜섬웨어에 감염되는 피해가 발생했다.

AD 그룹 정책을 이용해 Darkside 랜섬웨어가 배포된 정황이 확인되어, DC 서버 포렌식 분석을 시도했으나 가상 환경에서 운영 중이었던 DC 서버의 가상 환경 운영 시스템 자체가 손상되어 DC서버를 확보할 수는 없었다. 대신에 Darkside 랜섬웨어에 감염 후 기존 백업을 활용해 복구된 시스템 중 WebLogic 서버 2대가 유사 시기에 WebShell에 감염된 것이 확인되어, Darkside 랜섬웨어의 감염 원인이 WebShell인지를 파악하고자 포렌식 분석을 수행했다.

이전 스냅샷으로 복구된 WAS1, WAS2 서버를 분석 결과, 발견된 WebShell과 Darkside 랜섬웨어와의 관련성은 확인되지 않았다. 하지만 2019년 4월경부터 마이너 감염되기 시작해 2022년 2월경까지(분석 당시) 다양한 악성코드 감염된 이력과 침해 흔적이 발견됐다.

이러한 악성코드 감염에 대해서 피해 고객사는 인지하고 있었으나 해당 악성코드들이 어떻게 유입됐는지에 대한 원인 파악 없이 악성코드 치료로 대응해 왔던 것으로 보인다.

감염된 악성코드가 심각해 보이지 않는 악성코드라 하더라도 이렇게 유출된 제어권 및 내부 시스템에 대한 정보들이 공격자간 거래될 수 있으며, 향후 심각한 피해를 입히는 공격에 활용될 수 있다. 따라서 악성코드 탐지 시 단순 치료 및 삭제에 그쳐서는 안된다. 감염 시스템에 대한 상세 분석을 통해 악성코드 감염 및 침해 원인을 파악하고, 파악된 문제점을 해결해야 침해 재발 및 유사 방식의 공격을 막을 수 있다.

침해 내용

피해 고객사의 WAS1과 WAS2에서 확인된 침해 흔적음 다음과 같다.

WAS1은 2019년도에 코인 마이너에 감염됐으며 이후 Cobalt Strike, WebShell, 정보 유출 악성코드 등 다양한 유형의 악성코드에 감염됐다. 다양한 공격자에 의해 최근 2, 3년간 침해가 진행되고 있었던 것으로 보인다. WAS2에서는 북한 해커에 의해 제작됐을 것으로 추정되는 악성코드가 발견되어, WAS2 역시 APT 공격이 진행 중이었던 것으로 추정된다. 그 외에도 2021년 4월 22일에 다양한 침해 흔적이 발견됐으나, 피해 업체는 당시에 모의해킹 서비스를 받았다고 답변했다.

최초 접근

WAS1은 2019년 4월 30일에 코인마이너에 감염됐다. 코인마이너는 146.196.83.217에서 다운로드됐는데, Tencent Security 블로그에 따르면 이 IP는 RunMiner로 명명된 마이너와 관련된 IP로, 해당 마이너는 WebLog Descerialization 취약점인 CVE-2017-10271을 이용하여 배포되는 것으로 확인됐다.

WAS2의 최초 침해 흔적은 2020년 4월 29일로, WebShell을 유입 시도한 흔적이 확인됐다. WAS1과 WAS2에는 WebLogic 12.1.3 버전으로 위에서 언급한 CVE-2017-10271 취약점에 존재하는 버전이다. WAS1과 WAS2의 WebLogic 취약점에 의해 최초 침해됐을 가능성이 높다.

계정 획득

WAS1 시스템에서는 2020년 10월 22일 공유 폴더에서 사전 대입 공격(Dictionary Attack) 기능이 포함된 해킹 툴과 lsass.exe 프로세스 덤프 파일인 lsass.dmp 파일이 1.rar 파일로 압축돼 발견됐다. 공격자는 사전 대입 공격 시도 및 lsass.exe 프로세스 덤프를 통해 패스워드를 탈취한 것으로 보인다.

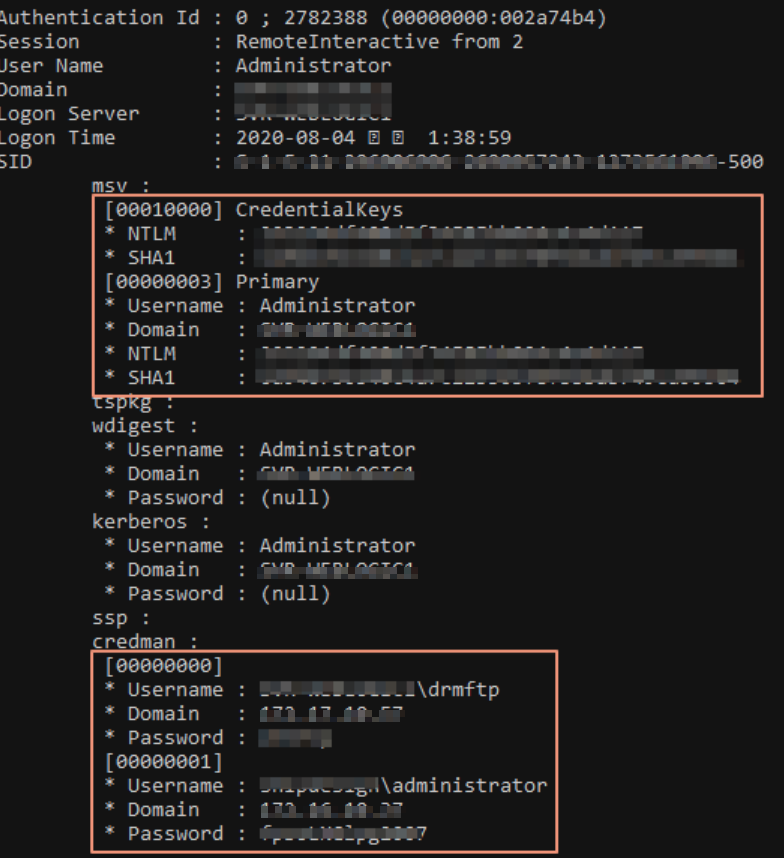

공격자가 확보한 lsass.dmp를 통해 아래와 같이 drmftp, Administrator 계정의 평문 패스워드와 NTLM Hash 등을 얻어낼 수 있다.

게다가 피해 기업의 관리자 계정(Administrator)은 다음과 같이 취약하게 관리되고 있었다.

- Administrator 계정 패스워드는 생성 후 한 번도 변경되지 않았다.

- Administrator 계정은 유추하기 쉬운 패스워드를 사용했다.

- WAS1과 WAS2의 Administrator 계정 패스워드가 동일한 것으로 보아, 대부분 서버의 관리자 계정을 동일하게 사용하고 있을 가능성이 있다.

Reverse RDP 접속

공격자는 관리자 수준의 계정을 확보한 후 조직 내부의 시스템에 Lcx.exe를 이용해 Reverse RDP 방식으로 접속해 직접 제어하기도 했다.

Lcx.exe는 오픈소스 프로그램으로, 방화벽을 우회하여 외부의 공격자와 내부의 시스템을 연결할 때 사용할 수 있는 터널링 툴이다. Lcx.exe의 RDP 통신 과정은 다음과 같다.

WAS1에서 Lcx.exe가 생성 흔적 및 실행된 이력과, 이벤트 로그(Event ID: 4624)에 접속 IP가 127.0.0.1로 기록된 것이 확인됐다. 터널링 자격증명에 사용된 계정은 로컬 Administrator와, test 계정이며, 모두 관리자 계정이다. test 계정의 경우 이벤트 발생 직전에 새로 생성된 계정으로, 공격자가 임의로 생성한 것으로 추정된다. 아쉽게도 원격 접속에 사용된 외부 공격자의 IP는 확인되지 않았다.

공격에 사용된 툴

피해 시스템에서는 스캐닝 툴, 프록시 및 포트 포워딩 툴, WebShell, 백도어 악성코드 등이 발견됐다.

공격자는 내부 침투를 위해 정보 수집, 외부와 연결을 위한 포트 포워딩, 지속성을 위한 백도어 설치 등 다양한 도구를 사용했다. 시스템에서 발견된 툴은 다음과 같다.

공격자는 안티 바이러스 보안 제품을 우회하기 위해 비교적 탐지가 어려운 오픈소스 프로그램을 공격 툴로 사용했다. 안랩에서는 피해 시스템에서 발견된 악성코드와 공격 툴들을 다음과 같이 진단하고 있다.

[파일 진단]

- Unwanted/Win32.NSSM

- Unwanted/Win32.BitCoinMiner

- Unwanted/Win32.BitCoinMiner

- Dropper/Win.Agent

- Dropper/Win32.Agent

- Dropper/Win.Agent

- HackTool/Win.Fscan

- HackTool/Win.Fscan

- HackTool/Win.Fscan

- HackTool/Win.NbtScan

- Malware/Gen.Reputation

- HackTool/Win.AliveScan

- Exploit/Win.Scanner

- HackTool/Win.LCX

- HackTool/Win.Stowaway

- HackTool/Win.NPS

- HackTool/Win.Frp

- HackTool/Win.Frp

- Malware/Win64.Generic

- Patched/Win.Loader

- HackTool/Win.ExploitScanner

[파일 MD5]

- 1136efb1a46d1f2d508162387f30dc4d

- ae00198dfa0ef3a7e5fea8dd06a8d8b8

- f2f94708cef791d9664d2e4fa20ff520

- 0dabd600cea6dcf3c049a667b67b4482

- 99b0638f134a0d607edb8dbab01d3f95

- 763f2cae2072647d61d11047c8aaaf09

- e636a07bb8d8fbfb1cab5557fdc217aa

- 0f7baf15408a49895439aa273ee7f867

- 7650484a85247bc922de760a6a335a76

- 62eada472d6d2d7606ba322c8b7f9153

- f01a9a2d1e31332ed36c1a4d2839f412

- f4a992b87d70c622eef107a09d712e9e

- d221d51f4599ae051709b5cf5c45af10

- fb6bf74c6c1f2482e914816d6e97ce09

- 4b8fbfc68b9969549f050c0e8366a10d

- 716979a28125fa65903e77dc5b399383

- 88a5ebccf60464764d0fe015d71bf330

- d862186f24e644b02aa97d98695c73d8

- 114f26e7b46d0f4c4a202353c41ce366

- 0b877ea03db28b275dd535f16dd78239

- fe12b5008334ad718008307e1a0750f7

[IP/URL]

- 198.13.53.81

- 180.235.137.14

- 185.239.226.133

- 159.233.41.219

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.