ASEC 주간 악성코드 통계 ( 20220418 ~ 20220424 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 본 포스팅에서는 2022년 4월 18일 월요일부터 4월 24일 일요일까지 한 주간 수집된 악성코드의 통계를 정리한다.

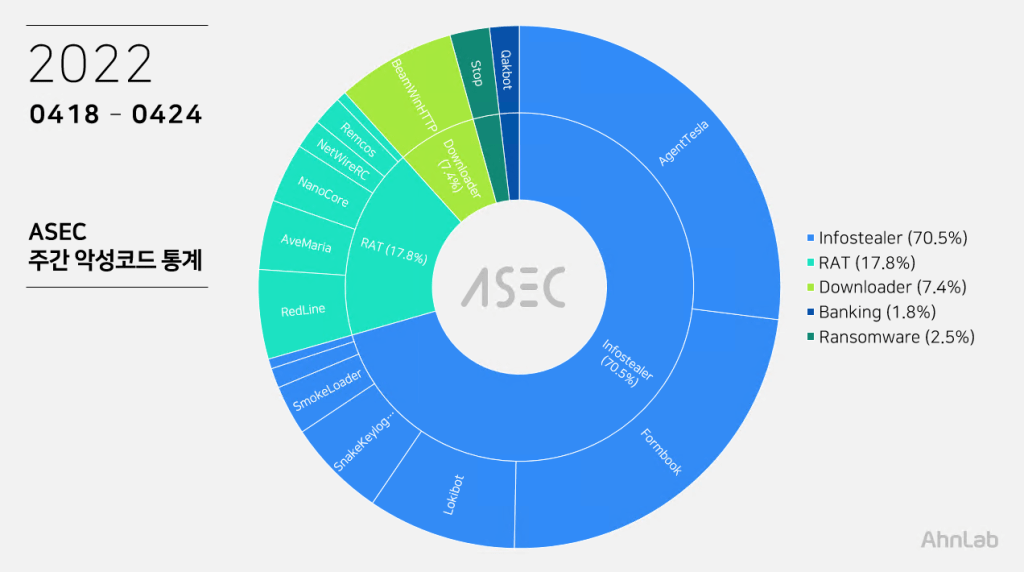

대분류 상으로는 인포스틸러가 70.5%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 17.8%, 다운로더 7.4%, 뱅킹 악성코드 1.8%, 랜섬웨어 2.5% 로 집계되었다.

Top 1 – AgentTesla

이번주는 인포스틸러 악성코드인 AgentTesla 가 27%로 1위를 기록하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 유형의 악성코드이다.

수집한 정보 유출 시 메일을 활용하며 최근 샘플들의 메일 주소 및 계정은 아래와 같다.

- server mail.shekharlogistics[.]com (208.91.199[.]87)

sender asm@shekharlogistics[.]com

receiver pcompany157@gmail[.]com

user asm@shekharlogistics[.]com

pw a*****34 - server mail.rnfreight[.]com (108.170.27[.]202)

sender docs1@rnfreight[.]com

receiver zakirrome@ostdubai[.]com

user docs1@rnfreight[.]com

pw O***n3 - server mail.teknovateplas[.]com (103.195.185[.]115)

sender marketing@teknovateplas[.]com

receiver zamanic62@gmail[.]com

user marketing@teknovateplas[.]com

pw te*****0$

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일명도 이와 관련된 단어 또는 문장이 사용된다. 확장자의 경우 pdf, xlsx와 같은 문서 파일로 위장한 샘플도 다수 존재한다.

- Payment Transfer.exe

- Payment_Notice_93653_23001.exe

- DHL Shipping Documents.exe

- Transfer Confirmation 1409675.exe

- RFQ-5560067999011000.exe

- Document.exe

- Quotation.exe

- Swift Copy.exe

- Invoices – Past Due.exe

- statement of account.exe

- new enquiry.exe

- Swift.docx.exe

- PO and payment.exe

- ZPSA-98T522–3326PAYMENT.exe

- Quotation-pdf______________________________________.exe

- PO-PROFORMA INVOICE.exe

- 2022 Johnson& Johnson -PO- 216238068.exe

- Overdue Payment.jar.exe

Top 2 – Formbook

Formbook 악성코드는 23.3%로 2위를 기록하였다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- DHL Shipping Document.exe

- PO 01 MAGNETROL-ALS-31032022.exe

- PO Inv.pdf.exe

- PO42536383092872.exe

- PO-006134.exe

- Product Specification 01.exe

- doc88.exe

- outstanding overdue statements_xls.exe

- Inquiry_22602057.exe

- SOA March 310322.exe

- SO 101062171.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악성 행위는 두 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다.

다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.alpeshpate[.]com/mwfc/

- hxxp://www.berdisen[.]com/ugfu/

- hxxp://www.cablinqee[.]com/dgi3/

- hxxp://www.gulebic[.]com/u2po/

- hxxp://www.hughers3[.]com/cbgo/

- hxxp://www.mutoros[.]com/tu46/

- hxxp://www.dufcot[.]xyz/i1a6/

Top 3 – Lokibot

Lokibot 악성코드는 9.2%를 기록하며 3위에 이름을 올렸다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들과 유사한 파일명으로 유포된다.

- Swift Copy-MT103_pdf.exe

- Factura comercial.pdf.exe

- DHL_Shipping_Documents.exe

- [견적의뢰(request quotation)]korea-6898078_cr-0659_계약 주문 _dd.exe

대부분의 Lokibot 악성코드 C&C 서버 주소는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://62.197.136[.]176/li/five/fre.php

- hxxp://controlsvr1[.]cf/Concord/fre.php

- hxxp://lokaxz[.]xyz/fc/bk/tt.php

- hxxp://sempersim[.]su/gd17/fre.php

- hxxp://vmopahtqdf84hfvsqepalcbcch63gdyvah[.]ml/BN2/fre.php

- hxxp://198.187.30[.]47/p.php?id=21460643090716570

Top 4 – BeamWinHTTP

7.4% 로 4위를 차지한 BeamWinHTTP는 다운로더 악성코드이다. PUP 설치 프로그램으로 위장한 악성코드를 통해 유포되는데, BeamWinHTTP가 실행되면 PUP 악성코드인 Garbage Cleaner를 설치하고, 동시에 추가 악성코드를 다운로드하여 설치할 수 있다.

최근 들어서는 S/W 크랙 다운로드를 위장하여 유포되는 드로퍼형 악성코드에 의해 유포되는 수량이 상당하다. ASEC 분석팀에서는 이러한 악성코드를 “MulDrop” 진단명으로 대응 중이며, 해당 악성코드에 대한 정보는 아래 블로그를 참고하길 바란다.

다음은 확인된 C&C 서버 주소이다.

- hxxp://212.192.246[.]217/access.php

- hxxp://goldenchests[.]com/checkversion.php

- hxxp://fixholidey[.]com/checkversion.php

Top 5 – SnakeKeylogger

6.1%로 5위를 차지한 SnakeKeylogger는 사용자 키 입력 및 시스템 클립 보드, 브라우저 계정 정보 등의 정보를 유출하는 인포스틸러 유형의 악성코드이다.

해당 악성코드는 AgentTesla와 유사하게 수집한 정보 유출 시 메일 서버 및 사용자 계정들을 이용하며 최근 유입되는 샘플들이 이용하는 계정은 아래와 같다.

- host : mail.alfalahchemicals[.]com (65.60.35[.]98)

sender: rafay.yousuf@alfalahchemicals[.]com

receiver: princenewman1111@gmail[.]com

user: rafay.yousuf@alfalahchemicals[.]com

pw: pa*****56 - host : mail.stilltech[.]ro (192.185.100[.]146)

sender: office@stilltech[.]ro

receiver: christophermartins016@gmail[.]com

user: office@stilltech[.]ro

pw: eu*****5ro

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.