북한 연관 그룹 추정 PDF 문서를 이용한 APT 공격

PDF 문서를 이용한 북한 연관 그룹 소행으로 추정되는 타깃형 공격이 확인되었다. 공격 그룹은 김수키(Kimsuky) 혹은 탈륨(Thallium)으로 추정되지만, 이를 모방한 공격 그룹의 소행일 가능성도 있다. 관련 내용은 이미 언론에 보도된 내용이지만, 본 블로그에서는 공개되지 않은 IOC와 취약점 발현 환경 등의 분석 정보를 추가로 공개한다.

공격자는 PDF 문서 파일을 공격 미끼로 이용하였다. Adobe Acrobat 프로그램 취약점을 통해 PDF 문서에 포함되어 있는 악성 JavaScript를 실행하고, 시스템 메모리에 악성 EXE 파일 – 파일 번호 [2], [4]을 실행한다. Use-After-Free 취약점 CVE-2020-9715 을 이용한 것으로 보고 있다. 현재는 보안 업데이트로 패치 완료된 취약점으로서, 업데이트되지 않은 Adobe Acrobat 프로그램 사용자가 공격 피해를 입을 수 있다.

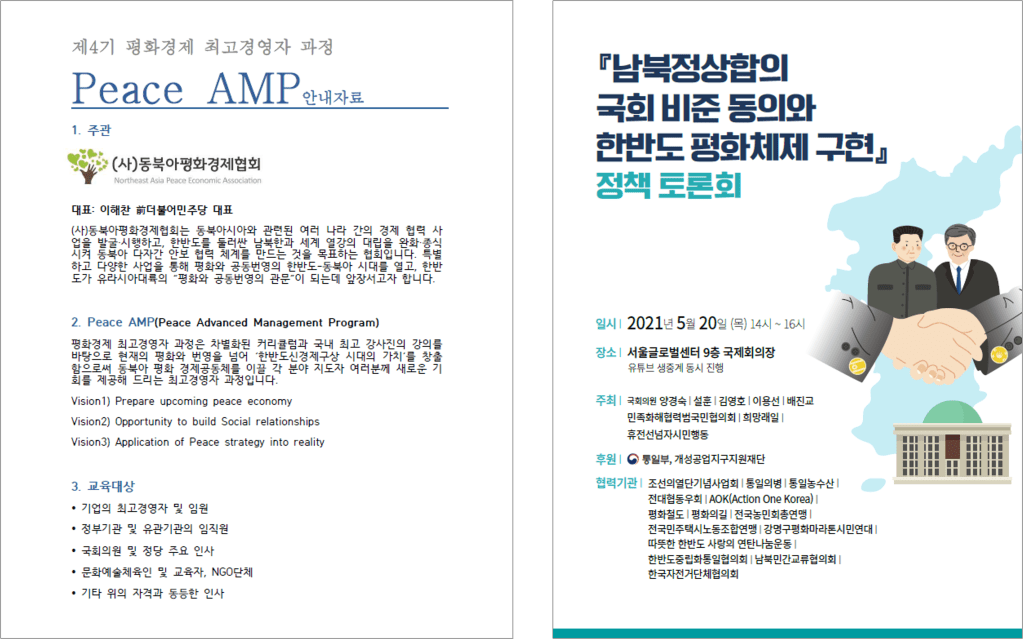

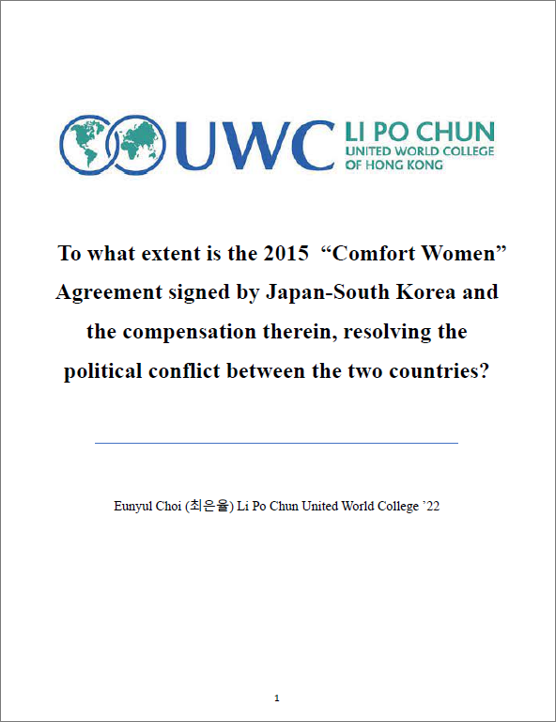

악성 PDF 문서 파일은 총 7개가 확인되었다. 취약점 테스트 용도(PoC)를 제외하고 실제로 공격에 이용되었을 것으로 보이는 파일은 4개 – 파일 번호 [1], [3], [11], [12]이다. 공통적으로 남북관계 관련 내용을 포함하고 있어서 이와 연관된 개인 또는 조직을 타깃으로 공격하였을 것으로 보인다. PDF 문서 파일을 이용한 공격은 기존 타깃형 공격에서 많이 발견되지 않았기 때문에, 새로운 공격 방식으로 볼 수 있다.

또한 이와 별개로 유포 경로가 정확하게 확인되지 않은 악성 DLL 파일이 3개 – 파일 번호 [8], [9], [10] 발견되었다. 기능은 [2], [4] EXE 파일과 매우 유사하지만, 파일 유형과 유포 형태가 다른 차이점이 있다. 아직 발견되지 않은 PDF 파일이나 다른 경로를 통해 유포되었을 가능성이 있다.

| 번호 | 파일명 (문서 내용) | 파일 유형 |

| 1 | 제4기AMP 안내자료.pdf | PDF 파일 |

| 2 | 없음 (파일리스) | EXE 파일 |

| 3 | 남북정상합의 국회 비준 동의와 한반도 평화체제 구현 정책 토론회 관련 내용 | PDF 파일 |

| 4 | 없음 (파일리스) | EXE 파일 |

| 5 | Adobe DC 매뉴얼 내용 | PDF 파일 |

| 6 | Adobe DC 매뉴얼 내용 | PDF 파일 |

| 7 | Adobe DC 매뉴얼 내용 | PDF 파일 |

| 8 | ccom1.down | DLL 파일 |

| 9 | ccom2.down | DLL 파일 |

| 10 | ccom3.down | DLL 파일 |

| 11 | 인터뷰질문지-최은율(한국어).pdf | PDF 파일 |

| 12 | 05_64-1 정연봉경영혁신이론으로 본 국방개혁의 방향수정.pdf (파일 미수집) | PDF 파일 |

| 13 | [민주평화통일자문회의] 제28차남북관계전문가토론회계획(안)_V3_송부(사회).pdf | PDF 파일 |

| 14 | 국제학술포럼(21.07.27).pdf | PDF 파일 |

| 15 | 210520 (민화협) 남북정상합의 국회비준동의와 한반도 평화체제 구현 토론회 자료집.pdf | PDF 파일 |

| 16 | 논제 3 이춘근 발제자료1.pdf | PDF 파일 |

PDF 문서 파일

이번 공격에 이용된 악성 PDF 문서 파일이다. PDF 파일의 유포 경로는 확인되지 않았으며, 공격 대상 또한 밝혀지지 않았다. 그러나 문서 내용이 공통적으로 남북관계 관련 내용을 포함하고 있어서 이와 연관된 개인 또는 조직을 타깃으로 공격하였을 것으로 추정하고 있다. 공격자가 실제로 있는 문서를 온라인 상으로 구해 악성코드를 추가한 것으로 보인다. – 각각 파일 번호 [1], [3], [11], [12]

취약점 테스트 용도(PoC)로 보이는 악성 PDF 문서 파일은 Adobe DC 매뉴얼이 원본 문서이다. 총 3개가 발견되었으며, 내부에 포함된 JavaScript와 최종 실행하는 기능이 단순 계산기 프로그램 실행에 그치는 점을 이유로 테스트 용도 파일로 보고 있다. 바이러스토탈(VirusTotal) 사이트에 2021년 5월에 업로드 되었으며, 공격자는 이 때부터 공격을 준비한 것으로 보인다.

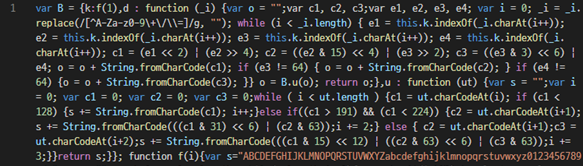

PDF 파일의 내부 객체를 보면 JavaScript 객체가 존재하는 것을 확인할 수 있다. 공격자는 업데이트 되지 않은 Adobe Acrobat 프로그램이 JavaScript 객체를 처리하는 과정에서 발생하는 취약점 CVE-2020-9715을 이용하였다. 취약점을 유발하는 JavaScript 코드를 보면 일반적으로 대중이 사용하는 무료 버전인 Acrobat Reader에서 지원하지 않는 API ‘this.createDataObject‘가 사용되었다. 이는 공격 대상이 Acrobat Pro DC와 같은 유료 제품을 사용하는 것으로 보고, 해당 제품에서만 취약점 코드가 동작하도록 제작된 것으로 보인다.

this.createDataObject("abname","qwer");파일 번호 [1], [3] PDF 파일에 포함된 JavaScript 코드는 비슷한 파일 크기의 스크립트로서, 매우 유사하게 난독화 되어있다. 아래는 JavaScript 코드 일부이다. 인코딩 된 문자열을 복호화 하는 기능을 구현한 것으로, 최종 수행하는 기능은 메모리에 악성 EXE 파일을 실행하는 것이다. – 각각 파일 번호 [2], [4] 실행

PE 실행 파일 – EXE 파일

PDF 문서 파일로부터 시작해 메모리에서 실행되는 EXE 파일은 Microsoft Visual C++ 로 제작된 파일이다. 외부 C&C 주소에 접속하여 특정 파일명으로 파일 다운로드 받아 실행하는 것이 핵심 기능이다. 즉, 추가 파일 다운로드를 목적으로 한다. 현재는 모두 접속이 불가능하여 어떤 파일을 다운로드 받는지는 확인되지 않는다.

[2]번 EXE 파일

hxxp://tksRpdl.atwebpages.com/ccom2/download.php?filename=ccom2 접속

%AppData%\adobe\AdobeAdv.dll 파일명으로 다운로드

[4]번 EXE 파일

hxxp://dktkglrkshqhfn.atwebpages.com/ccom2/download.php?filename=ccom2 접속

%Appdata%\$tmp~1\window 파일명으로 다운로드

PE 실행 파일 – DLL 파일

PDF 문서 파일 경로로 유포되었는지 여부가 불분명한 악성 DLL 파일도 3개 확인되었다. 아직 발견되지 않은 PDF 파일을 통해 유포되었을 가능성도 있으나, 별개의 경로를 통해 유포되었을 가능성도 있다. 그러나 유사한 시기에 발견되었고, 수행하는 기능 또한 EXE 파일과 매우 비슷하기 때문에 연관 파일로 확인된다.

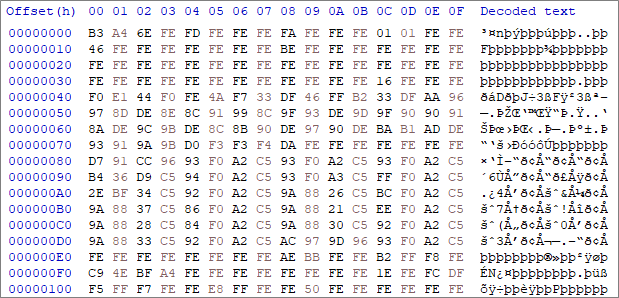

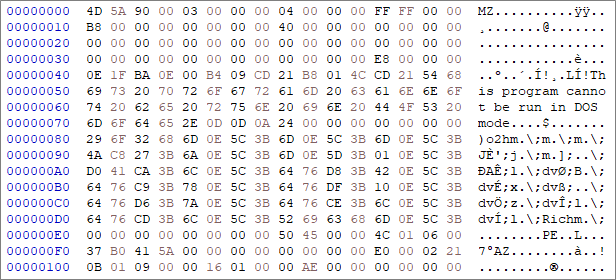

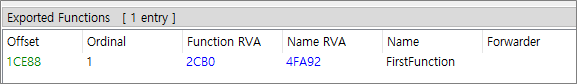

DLL 파일은 공통적으로 완전한 PE 실행 파일이 아닌 0xFE 키로 XOR 인코딩 된 바이너리로 발견된 것이 특징이다. 디코딩 주체나 메인 기능이 되는 특정 Export 함수 ‘FirstFunction’를 실행할 수 있도록 하는 프로세스 실행 정보 또한 확인되지 않았다. 그리고 VMProtect 프로텍터를 이용하여 코드 분석을 어렵게 하였다.

DLL 파일 또한 외부 C&C 주소에 접속하여 특정 파일명으로 파일 다운로드 받아 실행하는 것이 핵심 기능이다. 즉, 추가 파일 다운로드를 목적으로 한다. 현재는 모두 접속이 불가능하여 어떤 파일을 다운로드 받는지는 확인되지 않는다.

[8]번 DLL 파일 – 파일명 ccom1.down

hxxp://dkekftks.atwebpages.com/ccom1/post.php 접속

hxxp://dkekftks.atwebpages.com/ccom1/download.php?filename=ccom1 접속

%AppData%\window\tmp~223\SecAv.dll 파일명으로 다운로드

[9]번 DLL 파일 – 파일명 ccom2.down

hxxp://tktlal2.atwebpages.com/ccom2/post.php 접속

hxxp://tktlal2.atwebpages.com/ccom2/download.php?filename=ccom2 접속

%AppData%\window\tmp~897\SecAv.dll 파일명으로 다운로드

[10번] DLL 파일 – 파일명 ccom3.down

hxxp://tktlal3.atwebpages.com/ccom3/post.php 접속

hxxp://tktlal3.atwebpages.com/ccom3/download.php?filename=ccom3 접속

%AppData%\window\tmp~897\SecAv.dll 파일명으로 다운로드

공격 그룹 추정 배경

안랩에서는 이번 공격을 북한 연관 그룹으로 추정하고 있다. 공격 그룹은 김수키(Kimsuky) 혹은 탈륨(Thallium)으로 추정되지만, 이를 모방한 공격 그룹의 소행일 가능성도 있다. 공격 그룹 추정 배경은 다음과 같다.

- DLL 파일의 Export DLL Name인 ‘Tran_dll.dll’, Export 함수명 ‘FirstFunction’을 사용한 기존 악성 파일을 전수 조사 결과, 코드 스타일이 동일 제작자 또는 그룹으로 판단됨

- 기존 악성 파일 공격 그룹은 김수키(Kimsuky) 혹은 탈륨(Thallium) 그룹으로 보고 있음

- atwebpages.com 도메인을 이용한 C&C 서버 방식 또는 C&C 접속 방식 패턴은 기존에 알려진 김수키(Kimsuky) 혹은 탈륨(Thallium) 그룹과 유사함

진단 및 IOC 정보

파일 진단

Exploit/PDF.FakeDocu (2021.08.03.03)

Exploit/PDF.FakeDocu.S1627 (2021.08.06.03)

Exploit/PDF.FakeDocu.S1628 (2021.08.06.03)

Trojan/BIN.EncPE (2021.08.03.03)

Trojan/Win.Agent (2021.08.03.03)

Trojan/Win.Akdoor (2021.08.04.00)

행위 진단

Fileless/MDP.Thallium.M3808 (2021.08.06.03)

Exploit/MDP.CVE-2020-9715.M3809 (2021.08.06.03)

관련 IoC

70294ac8b61bfb936334bcb6e6e8cc50

ffe39eb91e0247fb13bd8fd8152f61a3

de2a8a728f81d44562bfd3e91c95f002

df2ea74328ad43c4225cb6c8aa56f340

a0c7e9dc69e439cb431e6dea9f0d5930

a67b0c89812e9517178b8581ff830a38

906b43cb893e0a57404c8f17085a1f24

be4daa6400a6e417270e17b67a44ca97

aa5a3f19e5f7d15b6af37a4f2c8215ee

8b1606f4f2df5d95e00411b4057b3da1

29b28e79d86e4395e223d44d60b14ff4

c9c7d70174e8be8b2cebfeb125be2672

b31aaabc8b39f2854ace7680b34322fe

6d6399e5e98164e365029a9b141e1646

hxxp://tksRpdl[.]atwebpages[.]com

hxxp://dktkglrkshqhfn[.]atwebpages[.]com

hxxp://dkekftks[.]atwebpages[.]com

hxxp://tktlal2[.]atwebpages[.]com

hxxp://tktlal3[.]atwebpages[.]com

hxxp://rhwkdlaktm[.]atwebpages[.]com

연관 IOC 및 관련 상세 분석 정보는 안랩의 차세대 위협 인텔리전스 플랫폼 ‘AhnLab TIP’ 구독 서비스를 통해 확인 가능하다.