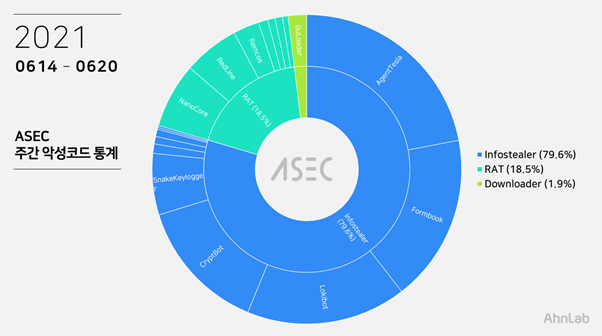

ASEC 주간 악성코드 통계 ( 20210614 ~ 20210620 )

ASEC 분석팀에서는 ASEC 자동 분석 시스템 RAPIT 을 활용하여 알려진 악성코드들에 대한 분류 및 대응을 진행하고 있다. 여기에서는 2021년 6월 14일 월요일부터 2021년 6월 20일 일요일까지 수집된 한 주간의 통계를 정리한다.

대분류 상으로는 인포스틸러가 79.6%로 1위를 차지하였으며, 그 다음으로는 RAT (Remote Administration Tool) 악성코드가 18.5%, 다운로더가 1.9%로 집계되었다.

Top 1 – AgentTesla

AgentTesla는 22.0%를 차지하며 1위를 차지하였다. AgentTesla는 웹 브라우저, 메일 및 FTP 클라이언트 등에 저장된 사용자 정보를 유출하는 인포스틸러 악성코드이다.

최근 유입되는 샘플들은 수집한 정보 유출 시 아래와 같은 메일 서버 및 사용자 계정들을 이용한다.

- smtp.babcockvalve[.]com (208.91.198[.]143)

sender : ziara.landa@babcockvalve[.]com

receiver : ziara.landa@babcockvalve[.]com

user : ziara.landa@babcockvalve[.]com

pw : hA$***%9 - mail.necltd[.]com (207.244.65[.]197)

sender : mech1295@necltd[.]com

receiver : mech1295@necltd[.]com

user : mech1295@necltd[.]com

pw : @Navay***@ - smtp.globaloffs-site[.]com (208.91.199[.]223)

sender : staffs@globaloffs-site[.]com

receiver : staffs@globaloffs-site[.]com

user : staffs@globaloffs-site[.]com

pw : yLxC***2

대부분 송장(Invoice), 선적 서류(Shipment Document), 구매 주문서(P.O. – Purchase Order) 등으로 위장한 스팸 메일을 통해 유포되기 때문에 파일 이름도 동일하게 위와 같은 이름이 사용된다. 또한 확장자의 경우 pdf, xlsx와 같은 문서 파일이나 .dwg 즉 Auto CAD 도면 파일로 위장한 것들도 다수 존재한다.

- new inquiry.exe

- PO-3100012464.exe

- SWIFT Transfer (103) 000000886106.exe

- invoice-21-05.exe

- 20210615192456.pdf.exe

- vbc.exe

- Seoulkorea KCTC International Ltd.exe

- RFQ REF R2100131410.pdf.exe

- #RFQ Price List.exe

- 201910152133발주분(신규)_10115_지아이테크_0.exe

- Company Registration Form.exe

- SHIP’S PARTICULARS.pdf.docx.exe

- Amended order 210617.pdf.exe

Top 2 – Formbook

Formbook은 인포스틸러 악성코드로서 17.5%를 차지하며 Top 2위에 올랐다.

다른 인포스틸러 악성코드들과 동일하게 대부분 스팸 메일을 통해 유포되며 유포 파일명도 유사하다.

- Img-347654566091235.exe

- PO_20210204.exe

- PI_OIUYT0987654456.exe

- regasm.exe

- Drawings – xls.exe

- BankCopy6152021_pdf.exe

- brsi.exe

- Proforma invoice EUR-398746345334.pdf.exe

- RFQ.exe

- Poczta Polska Informacje o transakcjach2021.exe

Formbook 악성코드는 현재 실행 중인 정상 프로세스인 explorer.exe 및 system32 경로에 있는 또 다른 정상 프로세스에 인젝션함에 따라 악의적인 행위는 정상 프로세스에 의해 수행된다. 웹 브라우저의 사용자 계정 정보 외에도 키로깅, Clipboard Grabbing, 웹 브라우저의 Form Grabbing 등 다양한 정보를 탈취할 수 있다. 다음은 확인된 Formbook의 C&C 서버 주소이다.

- hxxp://www.tomrings[.]com/oiia/

- hxxp://www.suxfi[.]com/plq/

- hxxp://www.solevux[.]com/fw6/

- hxxp://www.smacey[.]com/nmda/

- hxxp://www.resctub[.]com/dlwk/

- hxxp://www.racevx[.]xyz/r690/

- hxxp://www.psm-gen[.]com/dei5/

- hxxp://www.nivxros[.]com/k8n/

- hxxp://www.nelivo[.]com/cca/

- hxxp://www.mimik33[.]info/uauc/

- hxxp://www.magetu[.]info/p2io/

- hxxp://www.magen-tracks[.]xyz/uoe8/

- hxxp://www.magentos6[.]com/n8ih/

- hxxp://www.luisxe[.]info/b3pa/

- hxxp://www.joomlas123[.]info/3nop/

- hxxp://www.iregentos[.]info/nu8e/

- hxxp://www.danfrem[.]com/gw2/

- hxxp://www.cunerier[.]com/m3rc/

- hxxp://www.contorig2[.]com/u8nw/

- hxxp://www.chaytel[.]com/dxe/

- hxxp://www.casnop[.]com/ccr/

- hxxp://www.byonf[.]com/nyd/

- hxxp://www.bunies3[.]com/cu6s/

- hxxp://www.brateix[.]info/e8ig/

- hxxp://www.bonap56[.]com/o84d/

- hxxp://www.blinbins[.]com/q4kr/

- hxxp://www.blaxies3[.]com/pba2/

- hxxp://www.baincot[.]com/zrmt/

Top 3 – Lokibot

이번 주는 Lokibot이 16.7%를 차지하며 Top 3위에 올랐다. Lokibot은 인포스틸러 악성코드로서 웹 브라우저, 메일 클라이언트, FTP 클라이언트 등의 프로그램들에 대한 정보를 유출한다.

스팸 메일을 통해 유포되는 다른 악성코드들 처럼 스팸 메일 형태로 유포됨에 따라 유사한 유포 파일명을 지닌다.

- zXe132g5moApokA.exe

- 발주분(신규)_10115_[새너]_210617.exe

- 견적의뢰서_BK210617.exe

- custom invoice june AIT.exe

- $riem6in.exe

- PURCHASE_ORDER.exe

- 발주분(신규)_10115_지아이테크_210616.exe

- SOA27012021_PDF.scr

- takwqaytr.exe

- vbc1.exe

- IRASAN TERMINAL INFORMATION.pdf.exe

대부분의 Lokibot 악성코드 C&C 서버는 다음과 같이 fre.php로 끝나는 특징을 가지고 있다.

- hxxp://www.tepevizyon[.]com.tr/ssl/Panel/fre.php

- hxxp://www.chika1995[.]xyz/enfix/chik/ad/Panel/five/fre.php

- hxxp://vihaiha[.]com/.cc/news/school/boy/choo/fre.php

- hxxp://swissbully[.]gq/gates/fre.php

- hxxp://sspmoct[.]xyz/tkrr/T1/w2/fre.php

- hxxp://mxrz[.]xyz/tker3/w2/fre.php

- hxxp://manvim[.]co/fb20/fre.php

- hxxp://ddbrawijaya[.]com/xx/fre.php

- hxxp://colbaservices[.]ml/marshall/fre.php

- hxxp://candestie[.]pw/debs/fletch/fre.php

- hxxp://bellyfatz[.]xyz/enfix/irk/ad/Panel/five/fre.php

- hxxp://apponline97[.]ir/msn/Panel/fre.php

- hxxp://aft-forge-tw[.]com/Bn4/fre.php

- hxxp://192.119.111[.]43/smick/fre.php

- hxxp://142.11.193[.]233/Panel/five/fre.php

Top 4 – CryptBot

이번주 CryptBot 악성코드가 14.0% 로 4위를 차지했다. CryptBot 는 PUP 프로그램을 통해 다운로드되며, 추가 정보 탈취 및 추가 악성코드를 다운로드 받는 기능을 갖는다.

CryptBot 는 주로 구글 특정 키워드 검색 시 노출되는 유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되고 있다

다음은 확인된 CryptBot 의 C&C 서버 주소와 추가 악성코드 다운로드 주소이다.

- C&C1 : hxxp://olmxqj73,top/index,php

C&C2 : hxxp://morayp07,top/index,php

DownloadURL : hxxp://vamalv10,top/download,php?file=lv,exe - C&C1 : hxxp://kiyfsx16,top/index,php

C&C2 : hxxp://mormbl01,top/index,php

DownloadURL : hxxp://peoldb01,top/download,php?file=lv,exe - C&C1 : hxxp://olmdge23,top/index,php

C&C2 : hxxp://mortyl02,top/index,php

DownloadURL : hxxp://vamzxy03,top/download,php?file=lv,exe

유틸리티 프로그램 다운로드 페이지로 위장한 피싱 사이트로부터 유포되는 파일명은 다음과 같다.

- setupinstall.exe

- setup.exe

- setup_x86_x64_install.exe

- x86_x64_setup.exe

- p6.exe

- p6-2.exe

Top 5 – NanoCore

NanoCore가 6.8%로 5위를 차지했다. NanoCore는 닷넷으로 개발된 RAT 악성코드로서 njRAT과 유사하게 키로깅을 포함한 정보 유출 및 다양한 공격자의 명령을 수행할 수 있다.

NanoCore는 AgentTesla, Formbook, AveMaria, Remcos 등의 악성코드와 같이 닷넷 외형의 패커로 패킹되어 스팸 메일의 첨부 파일을 통해 유포되고 있다. 즉 접수되는 파일명도 아래와 같이 스팸 메일을 통해 유포되는 악성코드들과 유사하다.

- Order EA566821.exe

다음은 확인된 NanoCore의 C&C 서버 도메인이다.

- shahzad73.ddns[.]net

- wekeepworking.sytes[.]net

- wealthybillionaire.ddns[.]net

- ryan903.duckdns[.]org

- safeduringthecoronavirus.duckdns[.]org

- strongodss.ddns[.]net

- backupjuly.duckdns[.]org

- startedhere.ddns[.]net

- jlogins123.duckdns[.]org

- aaronberry872.ddns[.]net