광고성 html을 가장하여 악성코드를 다운로드하는 스팸메일 (3)

http://core.ahnlab.com/192

http://core.ahnlab.com/193

위 링크의 글들에서 광고성 html 을 가장하여 유포되고 있는 스팸의 유포형식과 난독화된 스크립트에 대해서 살펴보았습니다.

난독화된 스크립트를 디코딩하여 수집한 game.exe 파일은 실행 시 아래 그림과 같이 'Defense Center'라는 FakeAV 를 설치하게 됩니다.

game.exe 파일에 의해 다수의 악성코드가 설치가 되며 그 중 아래의 경로에 생성되는 폴더 및 파일들이 은폐 및 hooking이 된 상태입니다.

c:windowsPRAGMA[랜덤한 문자]

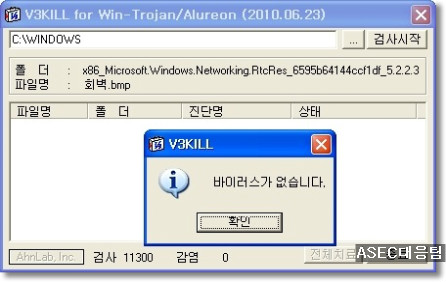

이 경우 아래 링크의 v3alureon_gen_np.exe 전용백신을 다운로드 후 전용백신으로 %systemroot%를 검사하여 은폐 및 hooking을 풀어줍니다.

검사가 완료되게 되면 아래 그림처럼 바이러스가 없다고 메세지 창이 뜨게 될 것입니다. 왜냐하면 파일을 진단한 것이 아니라 은폐 및 hooking을 풀어준 것이기 때문입니다.

은폐 및 hooking을 풀어준 후 V3 로 해당 폴더를 진단/치료 시 정상적으로 진단/치료가 가능합니다.

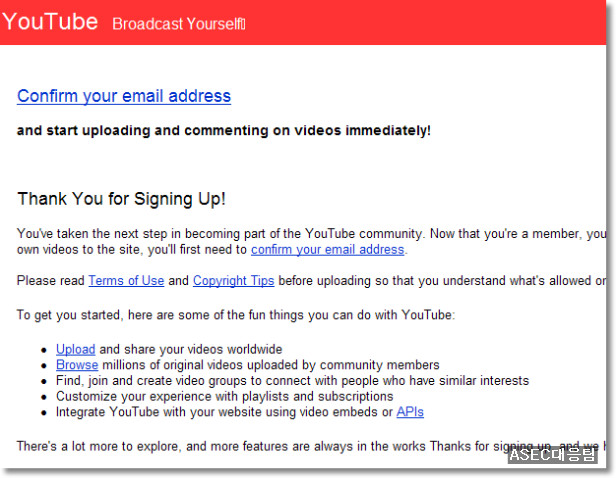

작일 (6월 30일)부터 아래의 메일 제목으로 지속적으로 악성 html 링크가 삽입된 악성 스팸메일이 유포 중이니 주의하시기 바랍니다. 해당 스팸메일로 유포되는 악성코드 및 취약점 Exploit 파일은 곧 V3엔진에 업데이트 될 예정입니다.

[악성 스팸 메일 제목]

[랜덤한 메일 계정] has sent you a birthday ecard.

young limber girl

hello

Welcome to YouTube

[랜덤한 메일 계정] has sent you a birthday ecard.

young limber girl

hello

Welcome to YouTube

<악성 html링크를 삽입한 랜덤한 메일 계정] has sent you a birthday ecard. 제목의 스팸메일>

<악성 html링크를 삽입한 Welcome to YouTube 제목의 스팸메일>