AhnLab ASEC 分析チームは最近、Vidar インフォスティーラー(情報搾取型マルウェア)がKMSAuto、KMSPico 認証ツールに偽装したマルウェアによって拡散していることを確認した。ユーザーは Windows のライセンス認証を目的として認証ツールを使用するが、実際にはインフォスティーラー(情報搾取型マルウェア)によりWebブラウザ、FTP クライアント、ウォレットのアドレスを含む多数のユーザー情報が攻撃者に流出することがあり、ダウンローダー機能を持つ Vidar の特性上、追加のマルウェアがダウンロードされ、インストールされることがある。

KMSAuto、KMSPico は Windows のライセンス認証のための違法認証ツールとして、多数の一般ユーザーがインターネットからダウンロード、および使用しているプログラムである。このようにユーザー数が多いほどマルウェアもこれを悪用するが、今回確認されたマルウェアは、このツールに偽装した Vidar インフォスティーラー(InfoStealer)である。

ファイルを見ると、それぞれ kmsauto-setup.exe、kmspico.exe として拡散しており、元の認証プログラムと同じアイコンを使用している。また、どちらも WinRAR SFX 圧縮実行ファイルで作成されており、実行すると以下のようにパスワードを要求してくる。

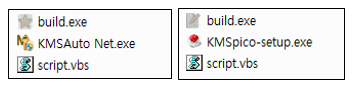

パスワードが kmsauto-setup.exe の場合は「kmsauto」、kmspico.exe の場合は「kmspico」である。これらのパスワードを入力すると、以下のように build.exe、script.vbs、そして kmsauto または kmspico ファイルを AppData\Roaming フォルダに生成したあと、それぞれ実行する。

生成されたファイルのうち script.vbs は IP Logger サービス(yip.su)に接続および自己削除する機能を持つ。これは、IP Logger サービスを利用して感染 PC に関する統計(感染時間、IP アドレス)情報を取得するための目的であると推定される。

生成されたファイルのうち build.exe という名前を持つものが Vidar マルウェアである。見た目に関しては、過去のASECブログで取り上げた MalPe マルウェアと同じである。

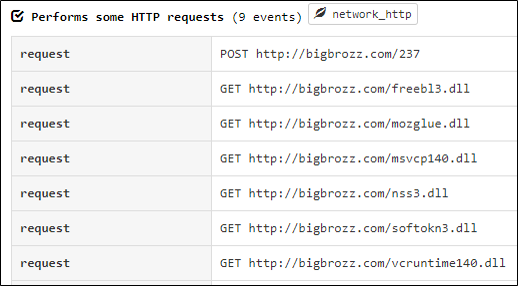

Vidar マルウェアは C&C サーバーに正しく接続されると、追加 DLL をダウンロードする。この DLLは、インフォスティーラー機能のために必要な正常な DLL である。

ダウンロードされたファイルは C:\ProgramData パスに保存され、ここには抽出したユーザー情報も同時に保存される。インフォスティーラーの対象には FTP クライアント、Web ブラウザの Autofill、Cookie、履歴等のほかにも、コインウォレットのアドレス等が含まれる。

Information.txt ファイルを確認すると、Vidar のバージョン情報と日付、ユーザーシステム環境、ハードウェア、ネットワーク、実行中のプロセス、インストールされているプログラムリスト等が確認できる。

Vidar にはインフォスティーラー機能以外にも、ダウンロード機能が存在する。すなわち、インフォスティーラー行為を行ったあと、自己削除を実行する前に、ダウンロードした追加マルウェアを実行する。

現在 V3 では、これらのマルウェアを次のような診断名で診断している。

[ファイルの診断]

- Dropper/Win32.Agent.C4112761

- Trojan/Win32.MalPe.R339224

- Trojan/VBS.Agent

[行為の診断]

- Malware/MDP.SystemManipulation.M2040

Categories: マルウェアの情報