最近、企業をターゲットにした Snake ランサムウェアが拡散している。まだ、韓国国内で確認された事例はないものの、ドイツ、イタリア、日本等の多くの国の企業をターゲットに攻撃事例が出ているため、韓国国内の企業も注意が必要である。

Snake ランサムウェアは Go 言語で開発されている。Go 言語で開発されたマルウェアは以前から増加し続けており、最近拡散しているマルウェアは解析妨害のための難読化手法が使用されている。以下のように、Snake ランサムウェアも同様に関数名がすべてランダムな文字列に変更されている。

昨年末に確認された Snake ランサムウェアは一般的なランサムウェアと同じく、実行時に特別な条件を挟まずに暗号化を実行する。しかし、今年5月から確認されたサンプルはすべて、現在の実行環境が企業ネットワーク内かどうかを確認する。

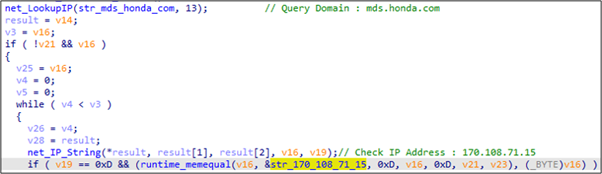

最近のホンダ社をターゲットにしたサンプルは、まず mds.honda.com ドメインに対してクエリを行い、IP アドレスが返されるかどうかをチェックしている。また、IP アドレスが返されたとしても、さらにそのアドレスが170.108.71.15であるかをチェックする。すなわち、最近の Snake ランサムウェアは特定の企業のみをターゲットに動作し、一般的なサンドボックス環境では動作しないようにしている。

5月頃から確認されたサンプルは、以下の通りターゲット企業によってチェックする条件が異なる。

- 企業名:Fresenius

DNS クエリアドレス:ads.fresenius.com

IP チェック:10.2.10.4 - 企業名:Enel

DNS クエリアドレス:enelint.global

IP チェック:10.16.173.233 - 企業名:Honda

DNS クエリアドレス:mds.honda.com

IP チェック:170.108.71.15

その後、2つ目の条件が存在する。以下のように WMI クエリを利用して DomainRole をチェックし、その結果により分岐が異なる。

DomainRole は以下のような値を持つことができ、Domain Controller サーバーかどうかを確認できる。

| PrimaryDomainController | 5 | Primary Domain Controller |

| BackupDomainController | 4 | Backup Domain Controller |

| MemberServer | 3 | Member Server |

| StandaloneServer | 2 | Standalone Server |

| MemberWorkstation | 1 | Member Workstation |

| StandaloneWorkstation | 0 | Standalone Workstation |

値が3以下の場合はランサムウェア行為を実行する。ファイルの暗号化を実行する前に、まず、以下のファイアウォール設定で inbound、outbound 接続を阻止する。

- > netsh advfireall set all > netsh advfirewall set allprofiles firewallpolicy blockinbound,blockoutbound

- > netsh advfirewall set allprofiles state on

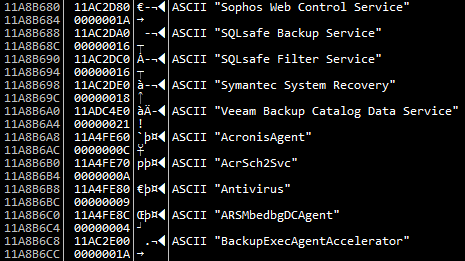

そして複数のサービス、プロセスを終了させる。終了対象リストは Adobe、MSSQl、MSExchange 等の正常なプログラムだけでなく、複数のセキュリティプログラムもその対象となる。

次に、ボリュームシャドウコピーの削除および暗号化が実行される。しかし、暗号化が終了したあともランサムノートは生成されない。

ランサムノートは、以前の DomainRole 条件文における結果値が3よりも大きい場合にのみ生成され、暗号化を実行しない。すなわち、Domain Controller サーバーの場合は暗号化を行わず、C:\Decrypt-Your-Files.txt パスとデスクトップに Decrypt-Your-Files.txt の名前でランサムノートを生成して終了する。

[ファイルの診断]

– Trojan/Win32.FileCoder.C3866073

– Trojan/Win32.SnakeRansom.C4118506

– Trojan/Win32.SnakeRansom.R335473

– Trojan/Win32.SnakeRansom.R339638

[行為の診断]

– Malware/MDP.SystemManipulation.M1566

– Malware/MDP.Ransom.M1171

Categories: マルウェアの情報