Play ランサムウェアは、Balloonfly または PlayCrypt とも呼ばれ、2022年6月に初めて確認されて以来、現在までに世界中で300以上の組織を攻撃したとされている。ファイルを暗号化した後に「.PLAY」拡張子を追加するのが特徴であり、最近まで活発に活動している。他のランサムウェア攻撃者と同様に、システムを暗号化する前に情報を窃取して被害者を脅迫し、Web サイトで攻撃された企業のリストを公開している。

Palo Alto Networks 社の Unit42 のレポートによると、Play ランサムウェアと Andariel グループとの協力関係が確認された。この事例では、Andariel グループが Sliver および DTrack という名前のマルウェアを悪用して情報を窃取したあと、同じ攻撃インフラを通じて Play ランサムウェア攻撃が行われた。参考に、Andariel グループは過去にも SHATTEREDGLASS と Maui というランサムウェアを攻撃に使用したことがある。[1] [2](外部サイト、英語にて提供)

初期侵入方法は、有効なアカウントを悪用したり、公開されたサービスの脆弱性を攻撃するものと知られている。代表的なものとして、MS Exchange サーバーの ProxyNotShell 脆弱性(CVE-2022-41040、CVE-2022-41082)や、 FortiOS の CVE-2020-12812、CVE-2018-13379 脆弱性が確認されている。

ここでは、Play ランサムウェア攻撃者の知られている攻撃手法を紹介し、初期侵入後に組織を掌握していく過程で確認される攻撃手法に対し、AhnLab EDR を活用して検知する方法を紹介する。[3] [4] [5](外部サイト、英語にて提供)

AhnLab EDR(Endpoint Detection and Response)は、韓国国内で唯一の振る舞いベース分析エンジンをもとにエンドポイント領域に対して強力な脅威モニタリングと分析、対応力を提供する次世代エンドポイント脅威検知および対応ソリューションである。AhnLab EDR は、疑わしい振る舞いに関するタイプ別情報を常時収集し、検知および分析、対応の観点からユーザーが脅威を正確に認識できる機能を提供し、これによって総合的な分析を通じ原因把握と適切な対応、再発防止プロセスを確立できる。

1. Discovery

攻撃者はポートスキャニングを通じて、特定のネットワーク、すなわち攻撃対象のドメインで現在有効になっているシステムおよびポート番号、すなわち動作中のサービスの情報を取得することができる。このようなネットワーク探索の過程を通じて、サブネット情報、ホスト情報など、ネットワークの構造を確認する。Play ランサムウェアの攻撃者は、ネットワーク情報を収集する過程で NetScan ツールを活用していると知られている。

その後、ドメインコントローラーやドメインの信頼関係のように、現在のネットワーク上のアクティブディレクトリ(Active Directory)情報を収集する。これには、Windows の基本ツールである Nltest を活用することもでき、最も代表的なツールである AdFind をインストールすることもある。攻撃者は、AdFind の結果を利用してドメイン環境の構造を把握し、ラテラルムーブメントのための攻撃対象を識別できる。

最後に、BloodHound も使用されていることが知られているが、BloodHound は、アクティブディレクトリのドメイン関連情報を収集し、権限昇格のための攻撃経路を見つける機能を提供するツールである。GUI ベースでモデリングした結果を表示するが、攻撃者がドメイン内でドメイン管理者権限を得るための最短ルートをグラフ形式で視覚化して表示する。

2. Privilege Escalation

攻撃者は権限昇格段階で、GitHub に公開されているオープンソースツールである Windows Privilege Escalation Awesome Scripts(WinPEAS)を使用していると知られている。WinPEAS は、システムの構成、ユーザーアカウント、ファイル権限などのさまざまな情報を収集し、権限昇格に利用可能な脆弱性や誤った設定を検知するツールであり、攻撃者は出力された結果を利用して管理者権限を取得することができる。

3. Credential Access

組織のインフラがアクティブディレクトリを使用する環境の場合、攻撃者は上記の Discovery 過程を経てドメイン環境の情報を収集し、資格情報を窃取したあと、これをもとにラテラルムーブメントを実行し、最終的にドメイン環境を掌握できる。

攻撃者はそのために Mimikatz を使用したり、タスクマネージャー(taskmgr.exe)を悪用したものと知られている。Mimikatz は、Windows OS 環境で資格情報を抽出する機能を持つプログラムである。オープンソースプロジェクトとして GitHub に公開されているため、攻撃者に愛用されており、サポートしている機能の中には、LSASS プロセスのメモリに保存されている NT Hash(NTLM 認証プロトコルで使用するハッシュ)を抽出する方法がある。

しかし、このようなメモリダンプ行為はセキュリティ製品によって疑わしい振る舞いと見なされ、Mimikatz のような疑わしいツールはセキュリティ製品の主要な検知対象となっている。これを回避する方法にはタスクマネージャーを悪用する方法があり、タスクマネージャーが現在実行中のプロセスの一覧を表示および制御する機能だけでなく、実行中のプロセスに対するメモリダンプを生成する機能を悪用するものである。タスクマネージャーを通じて生成された LSASS プロセスのダンプは、後に他の分析ツールを使用して分析され、必要な情報を抽出することができる。

4. Command and Control

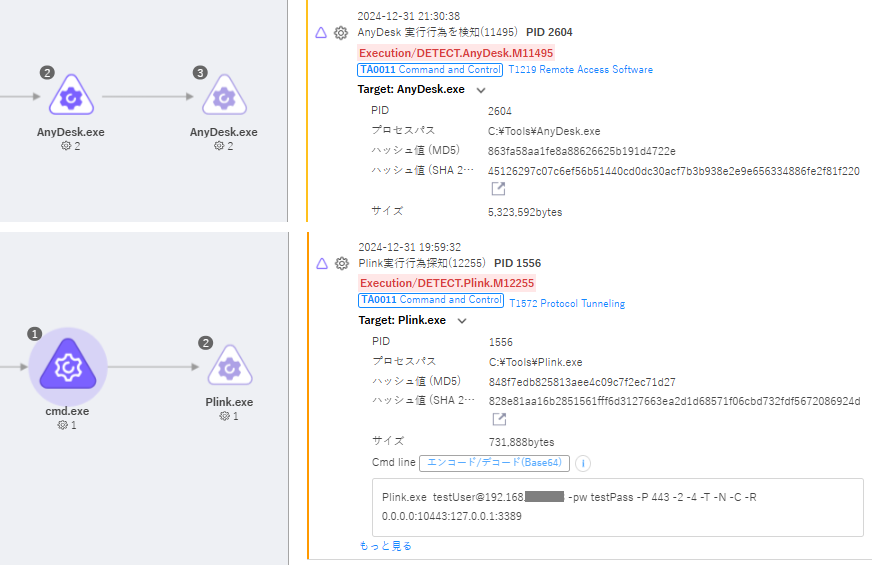

感染システムを制御する段階では、主に Cobalt Strike および Empire が活用されているものと知られている。このようなタイプは、マルウェアとして V3 製品で検知および遮断が可能である。しかし、Play ランサムウェアの攻撃者は、AnyDesk を活用して感染システムを制御する場合もある。

AnyDesk のような遠隔操作ツールは、遠隔操作および管理のための正常な目的で使用されることが多く、そのため AntiVirus 製品ではこれを単純に検知、遮断することに限界がある。攻撃者はこの点を悪用しており、実際に AnyDesk だけでなく、GotoHTTP、RustDesk、Atera などのツールも悪用されている。AhnLab EDR は、ユーザーが遠隔操作のために正常な目的で遠隔操作ツールを使用する行為についても関連情報を収集して表示することにより、管理者が疑わしい振る舞いを認知して対処できるようにする。

攻撃者は直接 C&C サーバーと通信することもあるが、プロキシツールをインストールすることもある。これは、感染システムがプライベートネットワーク、つまり NAT 環境内に存在する場合、外部からのアクセスができないため、このようなシステムを外部に公開させる目的で主に使用される。Play ランサムウェアの攻撃者も Plink を攻撃に使用したと知られており、Plink は PuTTY ツールの一部で、SSH(Secure Shell)クライアントである。主にコマンドラインベースで動作し、リモートサーバーへの SSH 接続を設定したり、ポートフォワーディングを実行するために使用される。

5. Lateral Movement

攻撃者は Credential Access 段階で収集した資格情報を活用してラテラルムーブメントを行い、組織の閉域網を掌握することができる。Cobalt Strike は、感染システムを制御するだけでなく、情報収集、資格情報の窃取、ラテラルムーブメントなど、さまざまな機能を提供する。Play ランサムウェアの攻撃者も、ラテラルムーブメントの過程で Cobalt Strike の SMB ビーコンを活用したと知られている。

多くの侵害事故では、Cobalt Strike だけでなく、PsExec というツールもラテラルムーブメントの過程で悪用されている。PsExec は、Microsoft 社の Sysinternals ツールの一つで、リモートシステムでコマンドを実行できるようにするツールである。しかし、攻撃者が Credential Access 段階で収集した資格情報を利用する場合、ネットワーク上の他のシステムで不正なコマンドやペイロードを実行する方法で悪用される可能性がある。

6. Defense Evasion

一般的に、機関や企業のなどの組織では、セキュリティの脅威を防ぐために様々なセキュリティ製品を使用している。そのため、攻撃者は初期侵入の後にインストールされているセキュリティ製品の無効化を試みる傾向が強い。攻撃者は様々なツールを利用してセキュリティ製品の無効化を試みる。問題は、このような過程で使用されるツールがマルウェアではなく、実際に正常な目的でも使用できるツールが多いという点である。

例えば、攻撃者は Process Hacker のようなツールを使用してセキュリティ製品を無効にすることが多い。このようなツールは、正常な目的でもよく使われるツールであるため、AntiVirus で検知し遮断することが難しい。実際に、Play ランサムウェアの攻撃者も Defense Evasion 段階で Process Hacker のほかに GMER や IOBit Uninstaller を悪用していると知られている。

Process Hacker は、現在実行中のプロセスのリストを表示し、関連情報の照会およびプロセス制御のような様々な機能を提供するツールであり、GMER は隠されたプロセス、サービス、ファイル、レジストリ、ドライバーを見つけるための Anti Rootkit ツールである。IOBit Uninstaller は、その名前の通り、コンピューターにインストールされたプログラムを照会し、選択したプログラムを削除するツールである。これらのツールは侵害事故でよく使用される代表的なタイプであり、AhnLab EDR は攻撃に使用されたツールを脅威として検知し、管理者がこれを事前に認知できるようにサポートする。

7. Collection / Exfiltration

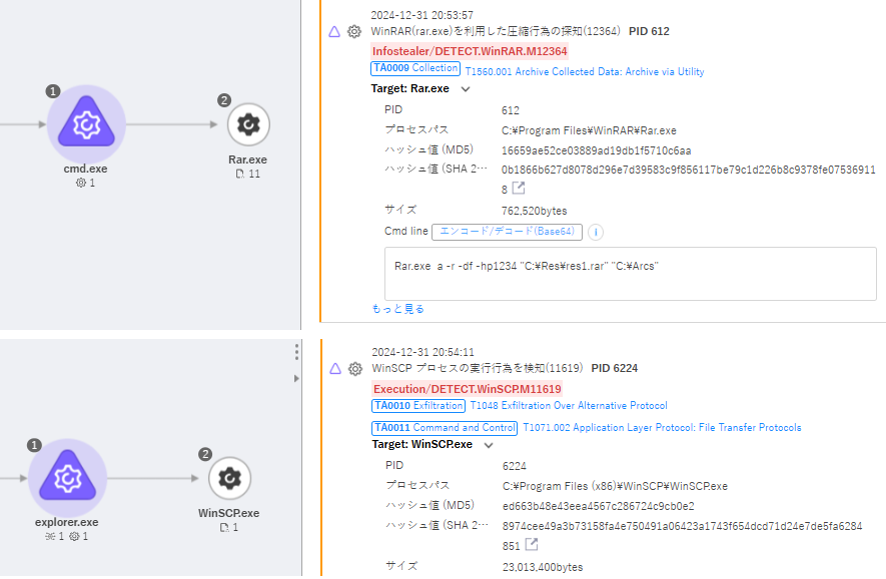

Play ランサムウェア攻撃者は、他のランサムウェア攻撃者と同様に、組織のシステムを暗号化するだけでなく、その前に情報を窃取して、脅迫に利用する。攻撃者は、制御を奪取したシステムから組織の機密情報を収集し、圧縮した後にこれを窃取する。

ファイルやフォルダを圧縮するツールは多いが、Play ランサムウェア攻撃者は主に WinRAR を利用すると知られており、圧縮ファイルはその後 WinSCP を利用して窃取された。

8. Impact

Play ランサムウェアは、ユーザーのファイルを暗号化した後に「.PLAY」拡張子を付け加え、「ReadMe.txt」という名前のランサムノートを生成する。ランサムノートには、攻撃者のメールアドレスと共に、被害組織の情報が紹介されている Play ランサムウェアページへの Tor リンクが含まれている。

9. 結論

Play ランサムウェア攻撃者は、最近まで活発に活動しているランサムウェア攻撃者であり、北朝鮮の支援を受けているとされる Andariel グループとの協力関係が疑われている。攻撃者は、脆弱性を攻撃したり、奪取したアカウントを悪用して組織に最初に侵入した後、閉域網を掌握しながら機密情報を収集し、最終的に掌握したシステムを暗号化する。

AhnLab EDR は、外部に知られている Play ランサムウェア攻撃者の攻撃手法に対して、各段階ごとに脅威を検知し、管理者が原因を把握して適切な対応および再発防止プロセスを樹立できるようにサポートする。また、組織内で疑わしいツールがインストールまたは実行される行為に関する情報を主要な振る舞いとして収集し、表示することで、管理者が疑わしい振る舞いを認識し、対応できるようにする。

振る舞い検知

– LateralMovement/EDR.ADFind.M10710

– Infostealer/DETECT.Nltest.M10657

– Execution/EDR.Behavior.M10482

– Escalation/EDR.WinPEAS.M12246

– Execution/EDR.SharpHound.M11547

– CredentialAccess/EDR.Event.M11566

– CredentialAccess/EDR.Mimikatz.M12363

– Execution/DETECT.AnyDesk.M11495

– Execution/DETECT.Plink.M12255

– LateralMovement/EDR.PSExec.M10481

– DefenseEvasion/EDR.GMER.M11645

– DefenseEvasion/DETECT.IObit.M12365

– Execution/DETECT.ProcHacker.M11647

– Infostealer/DETECT.WinRAR.M12364

– Execution/DETECT.WinSCP.M11619

– Ransom/EDR.Decoy.M2470

| Tactic | Technique |

| Discovery (TA0007) | Remote System Discovery (T1018) System Owner/User Discovery (T1033) Network Service Discovery (T1046) Permission Groups Discovery: Local Groups (T1069.001) Permission Groups Discovery: Domain Groups (T1069.002) Account Discovery: Local Account (T1087.002) Account Discovery: Domain Account (T1087.002) Domain Trust Discovery (T1482) Group Policy Discovery (T1615) |

| Credential Access (TA0006) | OS Credential Dumping: LSASS Memory (T1003.001) |

| Command and Control (TA0011) | Remote Access Software (T1219) Protocol Tunneling (T1572) |

| Lateral Movement (TA0008) | Lateral Tool Transfer (T1570) |

| Defense Evasion (TA0005) | Impair Defenses: Disable or Modify Tools (T1562.001) |

| Collection (TA0009) | Archive Collected Data: Archive via Utility (T1560.001) |

| Exfiltration (TA0010) | Exfiltration Over Alternative Protocol: Exfiltration Over Unencrypted Non-C2 Protocol (T1048.003) |

| Impact (TA0040) | Financial Theft (T1657) Data Encrypted for Impact (T1486) |

MITRE ATT&CK マッピング情報

Categories: EndPoint