ASEC 分析チームでは、ASEC 自動解析システム(RAPIT)とハニーポットを活用してフィッシングメールの脅威をモニタリングしている。本記事では、2022年12月18日から12月24日までの一週間で確認されたフィッシングメール攻撃の拡散事例と、これらをタイプ別に分類した統計情報を紹介する。一般的にはフィッシング攻撃者が社会工学技法を利用し、主にメールを利用して機関、企業、個人などに偽装したり、これらを詐称することで、ユーザーにログインアカウント(クレデンシャル)情報を流出させる攻撃のことを指す。また、フィッシングは広い意味で、攻撃者が各対象を相手にする情報流出、マルウェア配布、オンライン詐欺行為などの攻撃を可能にする不正な手口(technical subterfuge)を意味する。本記事では、フィッシングは主にメールで配布される攻撃というところにフォーカスをあてている。そして、フィッシングメールをベースに行われる様々な攻撃方式を詳細にカテゴライズする。そしてまだ発見されていなかった新たなタイプや注意すべきメールをキーワードとともに紹介し、ユーザーの被害の最小化に努める。本記事で扱うフィッシングメールは添付ファイルのあるメールのみとする。添付ファイルがなく、不正なリンクのみが本文に含まれているメールは本記事では扱わない。

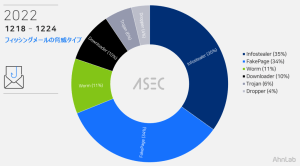

フィッシングメールの脅威タイプ

一週間のフィッシングメールの添付ファイルのうち、最も多いタイプは情報窃取マルウェア(Infostealer、35%)であった。情報窃取マルウェアは AgentTesla、FormBook などが含まれており、Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させる。

その次に多かったタイプは偽のページ(FakePage、34%)であった。偽のページは攻撃者がログインページ、広告ページの画面構成、ロゴ、フォントをそのまま模倣したページで、ユーザーに自分のアカウントとパスワードを入力するように誘導し、入力された情報は攻撃者の C2 サーバーに転送されたり、偽のサイトへのログインを誘導したりする。以下<偽のページ C2>参照

3番目に多かった脅威タイプはワーム(Worm、11%)マルウェアである。Worm マルウェアは伝播機能を含むマルウェアの分類で SMTP プロトコルを使用し、大量のメールを送信するなどの様々な方式でマルウェアを伝播している。

このほかにもダウンローダー(Downloader、10%)、トロイの木馬(Trojan、6%)、ドロッパー(Dropper、4%)タイプが確認されている。

フィッシングメールの添付ファイルを利用した脅威タイプとその順位は<ASEC 週間マルウェア統計>で毎週公開しているマルウェアの配布順位と類似している。

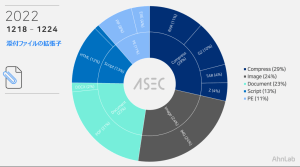

添付ファイルの拡張子

上記で説明した脅威がどのようなファイル拡張子でメールに添付されて配布されるのかを確認した。偽のページは Web ブラウザで実行されなければならない Web ページスクリプト(HTML、HTM)および PDF ドキュメントで配布されている。情報流出型マルウェアとダウンローダーマルウェアを含むその他のマルウェアは RAR、GZ、TAR、Z などの圧縮ファイル、IMG ディスクイメージファイル、DOCX ドキュメントファイルなどを含む様々なファイル拡張子で、メールに添付されている。Web ページのスクリプトファイル、PDF で拡散している偽のページを除いたマルウェアは、脅威タイプに関係なく様々なファイル拡張子で配布されている。一週間のフィッシングメールの添付ファイルでは、特に(Compress、29%)タイプが高い比率を示していた。

配布事例

2022年12月18日から12月24日までの一週間の配布事例である。偽のログインページタイプと情報流出、ダウンローダー、脆弱性、バックドアを含むマルウェアタイプを分けて紹介する。メールの件名と添付ファイル名に表示される数字は一般的なものであり、固有 ID 値としてメールの受信者に応じて異なる場合がある。ハングルの件名の配布事例も確認された。グローバルに英文の件名および内容を配布するのではなく、韓国国内のユーザーを対象にした事例である。

事例: 偽のログインページ(FakePage)

| メールの件名 | 添付ファイル |

| FW: RE: FW: FW: B/L Notice – SWA0259760 | AWB-87466784.html |

| Incoming Call For ****@****.com -: Caller ID Received | Ref# Voice 230 (455763).html |

| Incoming Mail Error | 6_Suspended_Messages-01.html |

| sin asunto (283304) |

Factura_F_2690_F548FD90-ECC4-41FA-8F60-8ECDB27DFA07.html

|

| TT USD $20,080.49 | SWIFT.html |

| USD Payment COPY | USD-INVOICES.shtml |

| WIRE USD $33,242.31 | SWIFT.html |

| Ahoj | Harrison Family Foundation Newsletter.pdf |

| Atencion! ultima advertencia (160568) |

CFEG380213QM5_Factura_B_43609_BA8FE438-D923-4772-BA1-166ED8359417.pdf

|

| Aviso de Factura – REF (129397) |

CFEG380213QM5_Factura_B_43609_BA8FE438-D923.pdf

|

| Buenas Noches, para para solicitarle la factura S58023046299758 – adjunto Detalles (233574) | Archivos-F2654.pdf |

| Comprobante Fiscal Digital No. – (984647) |

01_365896d-a55z-7lkj-lamshd-36598e32mb0101.pdf

|

| FW: [SP-22-288938] **** **** Sales Portal : Regarding your Spiff claim | Document_19_dec_81054642.pdf |

| LAS FACTURAS PARA TRAMITE DE PAGO (773046) |

FACTURA ST146_VANGUARDIA ENERGIA_1988532.pdf

|

| POR FAVOR CONFIRMAR Y CORREO. REALIZO EL PAGO DE LA COTIZACIËN T597517902 (422191) | Fichero-H1332.pdf |

| RV: Saludos, envio facturas 15 Diciembre 2022 – REF – (941489) | factura.pdf |

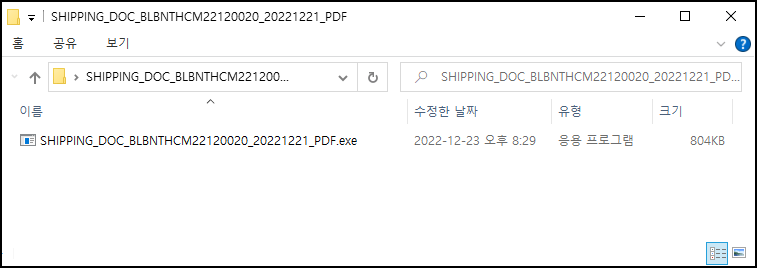

事例: マルウェア(Infostealer、Downloader など)

| メールの件名 | 添付ファイル |

| RE: Shipping PI CS/2022-23/024 Documents & Shipment advise Est. E.T.D 28 DEC |

SHIPPING_DOC_BLBNTHCM22120020_20221221_PDF.rar

|

| Payment copy | payment copy.gz |

| PO#3006376 Chile Orders | PO#3006376 Chile Orders.PDF.Z |

| Fwd: Zaplata | Zaplata.jpeg.img |

| nice pics | coolphotos.pif |

| Re[2]: very nice pics | greatpic.gif.exe |

| wonderful pics | superact.gif.exe |

| ORDER ENQUIRY | ORDER ENQIRY #093727664.rar |

| DHL Shipment Notification | dhl dd.rar |

| Payment copy | payment copy.gz |

| Buchung für neues Jahr | Dokumentieren.docx |

| Re[5]: cool pics | great_imgs.gif.exe |

| New Inquiry/22-0567 | Euro industriel New Inquiry 221219.tar |

| Re[4]: very wonderful pics only for you | great__photos.exe |

| INV. & PL FOR COMERCIAL ECCSA S.A. SEA SHIPMENT | Payment Invoice.rar |

| Sistema New Order – 221221-2009 | Sistema-221221-2009.img |

| T.HALK BANKASI A.S. 22.12.2022 Hesap Ekstresi |

Halkbank_Ekstre_20221222_073809_405251-PDF.tar

|

| Due Invoice Payments | Nvoices status.rar |

| beautiful pics | thephotos.pif |

| Re: Payment (URGENT BANK ACCOUNT) | INVOICE_VM220200200305.IMG |

| Re:Payment Advice |

INWARDREMITANCE48990021337565990_pdf.img

|

| Re:Transfer Confirmation | Payment Confirmation 789001_pdf.img |

| order | ORDER 19-12-22.IMG |

| ASUNTO: Asesoramiento de Standard Chartered Bank | Pago_Aviso.img |

| Re: Payment (URGENT BANK ACCOUNT) | INVOICE_VM220200200204.IMG |

注意するキーワード: 「RAR 圧縮ファイル」

偽のページ(FakePage) C2 アドレス

偽ページのうち、攻撃者が作ったログインページタイプにおいては、ユーザーが自分のアカウントとパスワードを入力すると、攻撃者サーバーにその情報が転送される。以下のリストは一週間で配布された偽のログインページの攻撃者の C2 アドレスである。

- hxxps://gojobs.in/xzx/dhl.php

- hxxps://formspree.io/f/mayzwypz

- hxxps://formspree.io/f/xvonpqea

フィッシングメールの攻撃予防

フィッシングメールを利用した攻撃は、ユーザーが偽のログインページにアクセスしたり、マルウェアを実行させたりするための送り状、税金納付書など、ユーザーを欺きやすい内容に偽装して配布される。偽のログインページは正常なページと似せており、時間をかけてさらに精巧になっている。マルウェアは圧縮ファイルフォーマットでパックされており、セキュリティ製品の添付ファイル検知を回避している。ユーザーは不正なフィッシングメールによる感染の被害にさらされないよう、最近の配布事例を参考にして特に注意しなければならない。ASEC 分析チームは以下のようなメールのセキュリティ規則を推奨している。

- 確認の取れない送信者からのメールに含まれたリンク、添付ファイルは内容が信頼できると確認されるまでは実行しない。

- ログインアカウントをはじめとする、プライベートな情報は信頼できるまで入力しない。

- 見慣れないファイル拡張子の添付ファイルは信頼できるまで実行しない。

- アンチウィルスをはじめとしたセキュリティ製品を利用する。

フィッシングメール攻撃は MITRE ATT&CK フレームワークでは、以下の Techniques に該当する。

- Phishing for Information(Reconnaissance, ID: T1598[1])

- Phishing(Initial Access, ID: TI1566[2])

- Internal Spearphishing(Lateral Movement, ID:T1534[3])

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: 総計