ASEC 分析チームは LockBit 2.0 ランサムウェアがメールを通じて配布されていることを2月、6月と続けてブログに掲載してきたが、新たなバージョンの LockBit 3.0 ランサムウェアが類似する方式によって現在も多数拡散していることを本記事で報告する。6月には著作権関連のメールで多数配布されていた一方で、最近では入社志望に関連する内容に偽装したフィッシングメールを通じて拡散している。

- 著作権関連のメールに偽装した LockBit ランサムウェアの拡散 (2022年6月掲載)

- 履歴書および著作権に関するメールで LockBit ランサムウェアが拡散中 (2022年2月掲載)

上記の図のように、添付された圧縮ファイル名そのものに圧縮を解凍するパスワードが記入されているケースがあるが、圧縮ファイル名に記入せず、メールの本文に圧縮ファイルを解凍するパスワードを記入したケースも確認されている。後者の場合、メールを受信したユーザーのみがこの圧縮を解凍して中身を開くことができる。これは、圧縮ファイルだけでは内部のファイルが分からないようにすることで、アンチウイルスの検知を回避するためであるとも取れるが、特定のメール受信者をターゲットにして配布するためであるとも取れる。

圧縮ファイルの内部には alz 形式で更に圧縮されたファイルが存在し、この圧縮ファイルを解凍すると、アレアハングルファイルのアイコンに偽装した LockBit 3.0 ランサムウェアの実行ファイルが存在する。

様々なファイル名により配布されることが確認されているが、エントリーシート(履歴書)に偽装するという一貫性が見て取れる。

| ● エントリーシート_220919(経歴事項も記載したのでご確認お願いします).exe ● _履歴書_220919(経歴事項も記載したのでご確認お願いします).exe ● 履歴書 一生懸命頑張ります よろしくお願いします ありがとうございます.exe ● エントリーシート_220907_一生懸命頑張ります.exe ● 履 歴 書.exe |

これらの LockBit 3.0 ファイルは NSIS(Nullsoft Scriptable Install System)の形をとっており、スクリプトベースのインストーラー形式である。圧縮を解凍すると「特定数字の不明な形式のファイル」と「System.dll 正常モジュール」、「[NSIS].nsi」が確認できる。

| ● 特定数字の不明な形式のファイル:シェルコードおよび暗号化された LockBit 3.0 PE が存在 ● System.dll 正常モジュール:nsis 起動のための正常なモジュール ● [NSIS].nsi:NSIS 実行のためのスクリプトファイルで、このスクリプトをベースに NSIS が実行される |

「履歴書 一生懸命頑張ります よろしくお願いします ありがとうございます.exe」というファイル名で配布されたファイルを例に解析情報をまとめると、以下の通りとなる。

上記で取り上げたように、この NSIS ファイルの内部には[図4]のように「特定数字1213645181ファイル」、「System.dll が含まれた $PLUGINSDIR フォルダー」および「[NSIS].nsi ファイル」が存在する。「[NSIS].nsi」スクリプトをベースに NSIS 実行インストーラーが起動するが、このコードによって「1213645181ファイル」を生成したあとに読み込み、復号化された LockBit 3.0 PE を自分自身にインジェクションして動作する。

nsi スクリプトのコード内容の通り、まずシェルコードと暗号化された LockBit 3.0 が存在する「1213645181ファイル」を %temp% パスに生成する。

そして「1213645181ファイル」の特定の OFFSET にあるシェルコードを実行して内部の LockBit 3.0 実行ファイルを復号化、および自分自身にインジェクションして実行する。

このような LockBit 3.0 に感染すると、以下のセキュリティ関連サービスが無効化されるようにレジストリ値を変更する。

| ● sppsvc:ソフトウェア保護サービス ● WinDefend:Windows Defender サービス ● wscsvc:Windows セキュリティセンターサービス ● VSS:ボリュームシャドウコピーサービス |

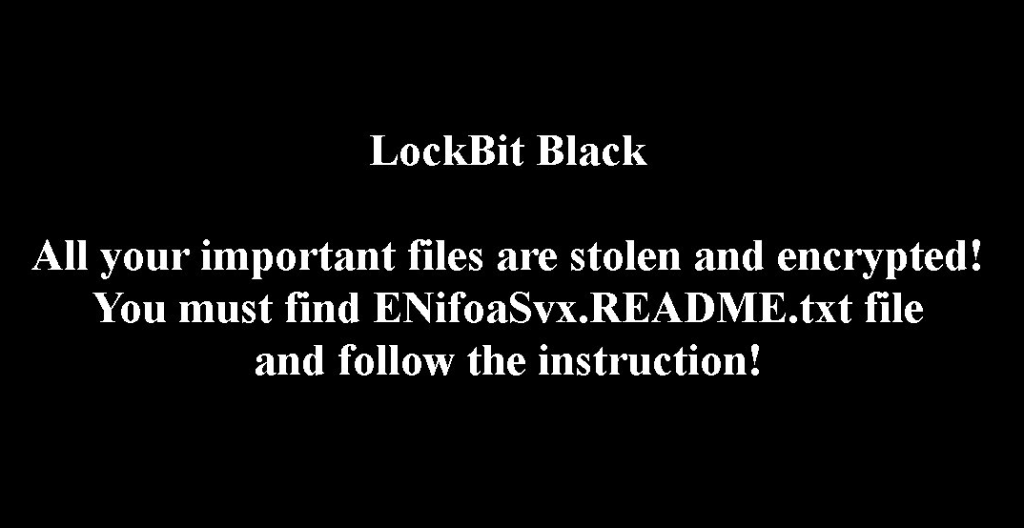

そしてユーザーシステムのファイルを暗号化し、暗号化されたファイルは以下のように「既存のファイル名.[ランダム文字列]」にファイル名を変更、およびアイコンを変更する。また、ランサムノートの生成およびデスクトップ画面の変更を実行する。

履歴書に偽装したメールの内容で拡散しているだけに、特に LockBit 3.0 ランサムウェアは企業をターゲットにする確率が高いと見られる。各企業ではアンチウイルスのバージョンを最新にアップデートしておくだけでなく、職員がスパムメールを閲覧しないように、強く勧告する必要がある。このマルウェアについて、当社 V3 では以下の通り検知している。

[ファイル検知]

- Ransomware/Win.LockBit.C5226681

- Ransomware/Win.LockBit.R521104

[ビヘイビア検知]

- Ransom/MDP.Event.M4353

[IOC 情報]

- 2c0eeb266061631845a9e21156801afd

- ad1b5253f07584c0d0c2d3caaf38af34

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報